Inhaltsverzeichnis

- Juli Patchday findet trotzdem statt 2

- Datenübertragungen richtig verschlüsseln 3 - 4

- Windows Print Nightmare Lücken – geschlossen 5 - 7

- Windows Druckserver Exploit - Print Nightmare (gefixt) 8 - 10

- Windows 11 21H2 Bilder 11

- Windows 10 wird Windows 11 12 - 13

- Auf Windows 10 folgt Windows 11 14 - 15

- Neues Windows und das Herbst Update 16

- Ganz neues Windows in 2022, 21H1 fertig 17

- Windows Herbstupdate wieder klein 18 - 19

- Windows 21H2 wird kleines Update 20 - 21

- Internet Explorer Supportende anders 22 - 23

- Warum Exchange Server nicht mehr zeitgemäß sind 24 - 25

- Microsoft Teams auf Terminalservern 26 - 27

- Monatliche Updates lebenswichtig 28 - 29

- Telefonanlagen durch Teams ersetzen? 30 - 31

- Neu: Gadget für das Homeoffice 32

- Home-Office Austattung - Innovation 33

Juli Patchday findet trotzdem statt

Obwohl Microsoft letzte Woche wegen der #Print-Nightmare Lücke das kumulative Update eine Woche vor dem regulären Patchday verteilt hat, findet der Juli #Patchday dennoch statt. Bei Windows 10 (Version 21H1/20H2/2004) erhöht sich der Patchlevel auf Build 1110. Da mit diesem Build auch andere, nicht so prominente Sicherheitslücken geschlossen wurden, installieren Sie bitte auch diese regulären Patches in Ihrem dafür 1x im Monat geplanten Wartungsfenster.

Datenübertragungen richtig verschlüsseln

Lange Zeit gab es verschiedene Verschlüsselungsverfahren, um Daten sicher von A nach B zu übertragen. Einige davon (SSL 3.0, TLS 1.0 und 1.1 und #Verschlüsselung mit RC4-Hashwerten) sind so alt, dass Sie leicht zu entschlüsseln sind. Viele Provider haben daher längst die alten Verfahren abgeschaltet.

Versucht man nun Daten zu übertragen, kommt eine Fehlermeldung und die Verbindung kommt nicht zustande. Viele - fast alle - Schnittstellen und Programme basieren dabei auf der Programmierschnittstelle "Microsoft .net Framework". Da je nach verwendeter .net Version unterschiedliche Fehler auftreten, sollte auf allen Systemen mit einem Registry-Schlüssel dafür gesorgt werden, dass nur noch sichere Verfahren ausgewählt werden.

Zusätzlich muss natürlich die versendene Software überhaupt in der Lage sein, nach TLS 1.2 Standard zu verschlüsseln. Ein Beispiel: Seit das frühere s.net "Managed Transfer" heißt, unterstützt es nur noch die sicheren Standards. Dennoch sollte auch hier der Registry-Schlüssel gesetzt werden:

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\Schannel\Protocols\TLS 1.2\Client]

„DisabledByDefault“ = dword:00000000Sollten die Schlüssel „TLS 1.1“ und „TLS 1.2“ und „Client“ noch nicht existieren, dann bitte anlegen. Damit .NET das Systemdefault-TLS-Protokoll verwendet, müssen die folgenden Schüssel gesetzt werden:

Hier für x64 bzw. Eine 64-Bit .NET-Anwendung

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v2.0.50727]

"SystemDefaultTlsVersions" = dword:00000001

"SchUseStrongCrypto" = dword:00000001

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319]

"SystemDefaultTlsVersions" = dword:00000001

"SchUseStrongCrypto" = dword:00000001

und für x86 bzw. eine 32-Bit .NET-Anwendung

[HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\.NETFramework\v2.0.50727]

"SystemDefaultTlsVersions" = dword:00000001

"SchUseStrongCrypto" = dword:00000001

[HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\.NETFramework\v4.0.30319]

"SystemDefaultTlsVersions" = dword:00000001

"SchUseStrongCrypto" = dword:00000001Windows Print Nightmare Lücken – geschlossen

Updates verfügbar: 07.07.2021

Microsoft hat außerplanmäßig das Update KB5004945 und andere Updates bereitgestellt. Stand 8.7. auch für Server 2016 und alte Windows 10 Versionen. Diese schließen die Print Nightmare Lücke. Die Updates werden allerdings nur für alle Produkte, die noch nicht „end of life“ sind, unterstützt (auch wenn in der Liste Fixes für ältere Betriebssysteme gelistet werden). Windows 7 PCs und Server 2008 R2 bleiben damit grundsätzlich ungeschützt, es sei denn man hat das ESU (extended Support Abo) gebucht. Auf diesen Systemen sollte kein Druckdienst gestartet sein. Wer Sitzungsdrucker unter RDP oder Citrix über den Windows Druckserver auf Server 2008 R2 Basis betreibt, sollte jetzt erst recht über eine Cloud Migration (bei IaaS Installation auf Azure 2019 Servern) nachdenken. Denn dort werden in der Regel nur Betriebssysteme eingesetzt, die aktuell bzw im erweiterten Support sind. Zusätzlich wichtig (weil sich die Lücke sonst trotz Patches ausnutzen lässt): In der Registry unter HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows NT\Printers\PointAndPrint sicherstellen, dass die folgenden Einträge nicht vorhanden – standardmäßig der Fall – beziehungsweise deaktiviert sind:- NoWarningNoElevationOnInstall = 0 (DWORD) oder nicht vorhanden

- UpdatePromptSettings = 0 (DWORD) oder nicht vorhanden

Ursprünglicher Artikel

In allen #Windows Betriebssystemen (für Clients und Server) steckt eine neue #Sicherheitslücke, die bisher noch nicht geschlossen wurde. Damit kann ein Angreifer ohne Adminrechte schadhafte Bibliotheken und Schadcode in das System schleusen (und ausführen). Microsoft stuft die Lücke als kritisch ein und empfiehlt den #Druckspooler (Druckwarteschlange) Dienst zu deaktivieren – was nicht zielführend ist. Schließlich kann dann nicht mehr über den Server gedruckt werden.Funktionsweise eines Angriffs

Im Prinzip stehen einem Angreifer an jedem Gerät Angriffspunkte zur Verfügung, wo der Druckerwarteschlangen Dienst läuft. Das ist ab Werk auf allen Windows Clients – unabhängig von der Version der Fall und auf Druckservern. Wie ein Angreifer diese Geräte erreicht, steht auf einem anderen Blatt – meistens indem er Benutzer in Mails oder Webseiten auffordert, auf irgendwas zu klicken. Das angeklickte Schadprogramm wird dann im Benutzerkontext ausgeführt und greift als erstes alle Systeme an, wo der Druckdienst läuft. Hier werden dann Schadprogramme injiziert und verschlüsseln zB alle Daten. Bis zum Patchday bzw. bis ein Fix zur Verfügung steht, ist es also eine Risikoabwägung, ob man den Workaround nutzt und nachher wieder deaktiviert (auch hier können Nebenwirkungen entstehen) oder das Risiko eingeht, dass etwas eingeschleust wird.Möglicher Workaround

Es gibt aber auch einen Workaround, der den Zugriff auf den Druckserver sperrt. Damit soll weiterhin gedruckt werden können. Möchte man eine Konfigurations-Änderung am Druckserver vornehmen (also zum Beispiel einen neuen Drucker installieren oder eine Einstellung ändern), muss man die Änderung wieder zurücknehmen. Das Ganze gilt, solange bis Microsoft einen Notfall Patch liefert. Die benötigten (administrativen) Powershell-Skripte hier (Benutzung auf eigenes Risiko, Nebenwirkungen sind nicht ausgeschlossen)$Path = "C:\Windows\System32\spool\drivers" $Acl = (Get-Item $Path).GetAccessControl('Access') $Ar = New-Object System.Security.AccessControl.FileSystemAccessRule("System", "Modify", "ContainerInherit, ObjectInherit", "None", "Deny") $Acl.AddAccessRule($Ar) Set-Acl $Path $Acl$Path = "C:\Windows\System32\spool\drivers" $Acl = (Get-Item $Path).GetAccessControl('Access') $Ar = New-Object System.Security.AccessControl.FileSystemAccessRule("System", "Modify", "ContainerInherit, ObjectInherit", "None", "Deny") $Acl.RemoveAccessRule($Ar) Set-Acl $Path $AclFix for PrintNightmare CVE-2021-34527 exploit to keep your Print Servers running while a patch is not available Fabio Viggiani, Blog-Artikel

Windows Druckserver Exploit - Print Nightmare (gefixt)

Updates verfügbar: 07.07.2021

Microsoft hat außerplanmäßig das Update KB5004945 und andere Updates bereitgestellt. Stand 8.7. auch für Server 2016 und alte Windows 10 Versionen. Diese schließen die #Print-Nightmare Lücke. Die Updates werden allerdings nur für alle Produkte, die noch nicht "end of life" sind, unterstützt (auch wenn in der Liste Fixes für ältere Betriebssysteme gelistet werden). Windows 7 PCs und Server 2008 R2 bleiben damit grundsätzlich ungeschützt, es sei denn man hat das ESU (extended Support Abo) gebucht. Auf diesen Systemen sollte kein Druckdienst gestartet sein. Wer Sitzungsdrucker unter RDP oder Citrix über den Windows Druckserver auf Server 2008 R2 Basis betreibt, sollte jetzt erst recht über eine Cloud Migration (bei IaaS Installation auf Azure 2019 Servern) nachdenken. Denn dort werden in der Regel nur Betriebssysteme eingesetzt, die aktuell bzw im erweiterten Support sind.

Zusätzlich wichtig (weil sich die Lücke sonst trotz Patches ausnutzen lässt):

In der Registry unter HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows NT\Printers\PointAndPrint sicherstellen, dass die folgenden Einträge nicht vorhanden – standardmäßig der Fall - beziehungsweise deaktiviert sind:

- NoWarningNoElevationOnInstall = 0 (DWORD) oder nicht vorhanden

- UpdatePromptSettings = 0 (DWORD) oder nicht vorhanden

In allen #Windows Betriebssystemen (für Clients und Server) steckt eine neue #Sicherheitslücke, die bisher noch nicht geschlossen wurde. Betroffen sind alle Server und auch PCs und Notebooks, wo der Dienst "Druckwarteschlange" gestartet ist. Damit kann ein Angreifer ohne Adminrechte schadhafte Bibliotheken und Schadcode in das System schleusen (und ausführen). Microsoft stuft die Lücke als kritisch ein und empfiehlt den Druckspooler (Druckwarteschlange) Dienst zu deaktivieren - was nicht zielführend ist. Schließlich kann dann nicht mehr über den Server gedruckt werden.

Update: Mittlerweile hat Microsoft die Lücke als kritisch auf einer Skala von 1 bis 10 mit 8.1 eingestuft. Mit einem offiziellen Patch ist nicht vor nächstem Dienstag, dem Juli-Patchday 2021 zu rechnen.

Möglicher Workaround (Sysko in Eigenverantwortung)

Es gibt aber auch einen Workaround, der den Zugriff auf den Druckserver sperrt. Damit soll weiterhin gedruckt werden können. Möchte man eine Konfigurations-Änderung am Druckserver vornehmen (also zum Beispiel einen neuen Drucker installieren oder eine Einstellung ändern), muss man die Änderung wieder zurücknehmen. Das Ganze gilt, solange bis Microsoft einen Notfall Patch liefert.

Die benötigten (administrativen) Powershell-Skripte hier (Benutzung auf eigenes Risiko, Nebenwirkungen sind nicht ausgeschlossen)

$Path = "C:\Windows\System32\spool\drivers"

$Acl = (Get-Item $Path).GetAccessControl('Access')

$Ar = New-Object System.Security.AccessControl.FileSystemAccessRule("System", "Modify", "ContainerInherit, ObjectInherit", "None", "Deny")

$Acl.AddAccessRule($Ar)

Set-Acl $Path $Aclund zum Deaktivieren der Sperre:

$Path = "C:\Windows\System32\spool\drivers"

$Acl = (Get-Item $Path).GetAccessControl('Access')

$Ar = New-Object System.Security.AccessControl.FileSystemAccessRule("System", "Modify", "ContainerInherit, ObjectInherit", "None", "Deny")

$Acl.RemoveAccessRule($Ar)

Set-Acl $Path $AclFix for PrintNightmare CVE-2021-34527 exploit to keep your Print Servers running while a patch is not available

Fabio Viggiani, Blog-Artikel

Funktionsweise eines Angriffs

Im Prinzip stehen einem Angreifer an jedem Gerät Angriffspunkte zur Verfügung, wo der Druckerwarteschlangen Dienst läuft. Das ist ab Werk auf allen Windows Clients - unabhängig von der Version der Fall und auf Druckservern. Wie ein Angreifer diese Geräte erreicht, steht auf einem anderen Blatt – meistens indem er Benutzer in Mails oder Webseiten auffordert, auf irgendwas zu klicken. Das angeklickte Schadprogramm wird dann im Benutzerkontext ausgeführt und greift als erstes alle Systeme an, wo der Druckdienst läuft. Hier werden dann Schadprogramme injiziert und verschlüsseln zB alle Daten.

Bis zum Patchday bzw. bis ein Fix zur Verfügung steht, ist es also eine Risikoabwägung, ob man den Workaround nutzt und nachher wieder deaktiviert (auch hier können Nebenwirkungen entstehen) oder das Risiko eingeht, dass etwas eingeschleust wird.

Support: Nein

Dieser Artikel soll Sie über diese kritische Sicherheitslücke informieren. Bitte haben Sie dafür Verständnis, dass wir den Workaround nicht in Ihrem Auftrag auf all Ihren Systemen für Sie ausführen werden. Erfahrene Systemkoordinatoren müssen selbst abschätzen, inwieweit die Möglichkeit für sie Sinn macht und können dann eigenverantwortlich tätig werden.

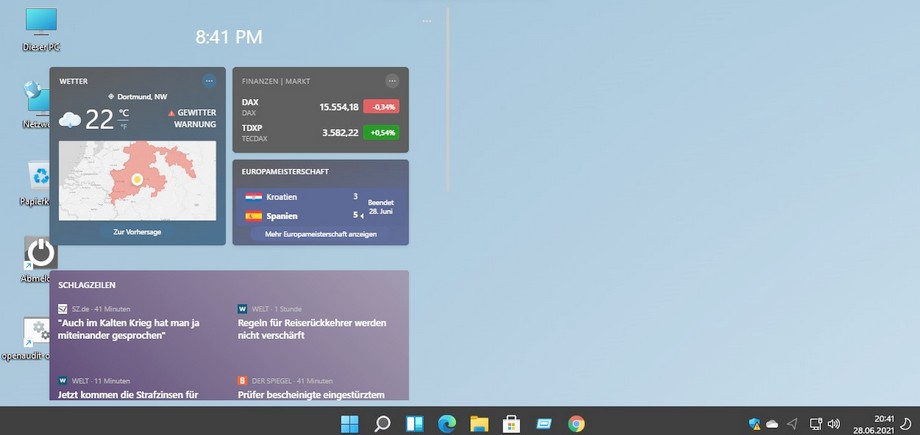

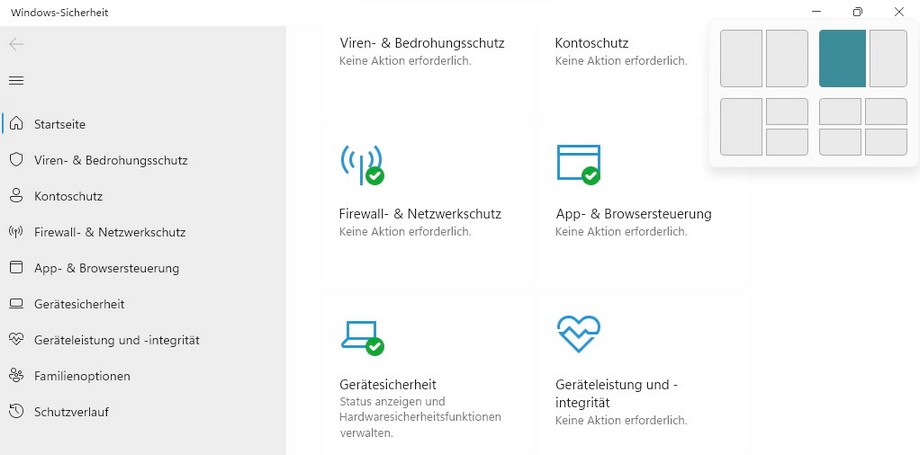

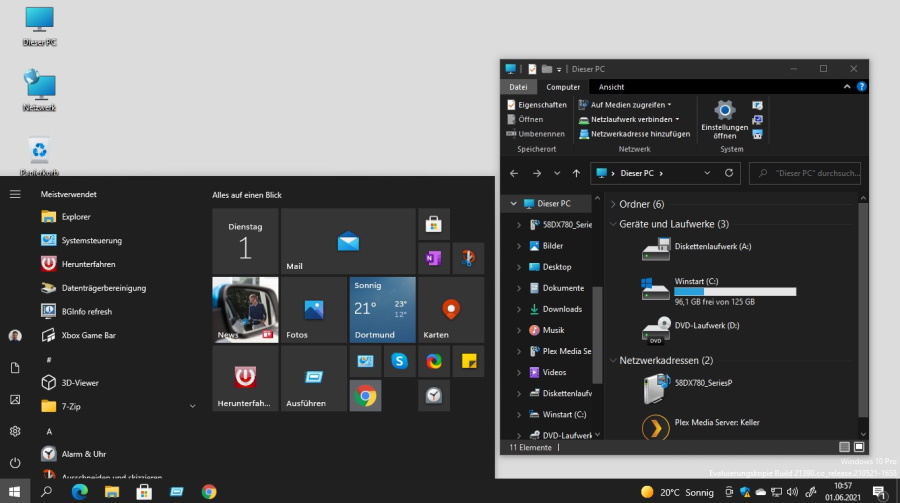

Windows 11 21H2 Bilder

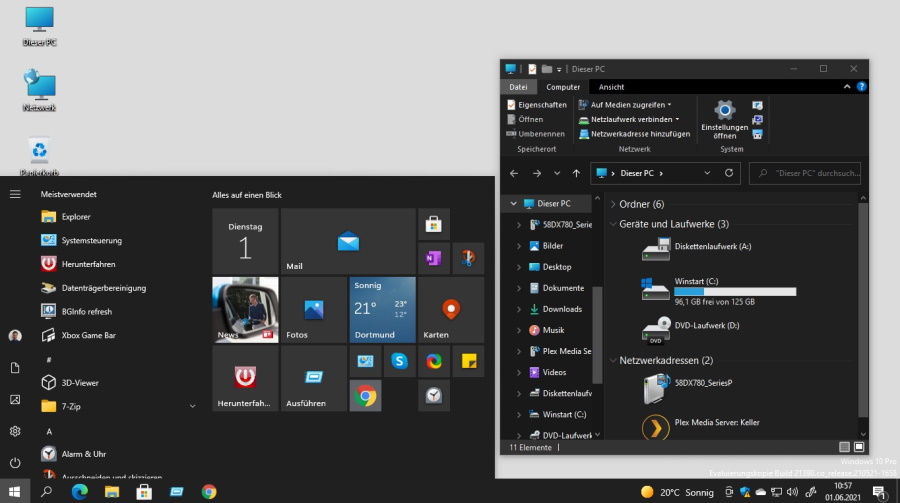

Im Juni 2021 hat #Microsoft die erste Beta von Windows 11 (Windows #Eleven) an seine Jünger verteilt. Hier ein paar Screenshots, die getreu der Promo-Veranstaltung Neues und Altes zeigen. Ein ppar Sachen sind noch nicht übersetzt, man kann aber gut erkennen, wo die Rechnung hin geht. Im Moment wird auch TPM2.0 noch nicht gefordert, zumindest habe ich in der virtuellen Maschine vTPM nicht eingeschaltet und glaube nicht, dass Windows 11 durch den Hypervisor auf den TPM Chip des Notebooks zugreift...

Windows 10 wird Windows 11

Update: am 28. Juni gibt es die Insider-Versionen von Windows 11, der offizielle Rollout wird über Windows Update ab Oktober 2021! verteilt. Windows 11 ist also NICHT die 22H1 Version, sondern quasi die 21H2 Version und der direkte Nachfolger von build 19043 von Windows 10. Die 11er-Versionen tragen den Codnamen CO_21H2 wie Cobalt.

Am 24. Juni 2021 um 17:00 Uhr mitteleuropäischer Sommerzeit wurde es offiziell verkündet, bereits jetzt zeigt der aktuelle Insider-Build der vnext-Version 22H1 beim Installieren "Windows 11" an. Während es lange hieß, Windows 10 sei die letzte Windows Version und man mache "nur" 2x im Jahr kontinuierlich Funktions-Updates, ist auf der Support-Ende Seite nun ein Ablaufdatum für Updates für Windows 10 angegeben: 14.10.2025. Dahinter steht "Deaktivierungsdatum" für die Pro und Home Versionen.

[time_until date="14.10.2025"]

Vermutlich meint Microsoft damit, dass keine Sicherheits-Updates mehr für Windows 10 Pro und Home am monatlichen Patch-Day ausgeliefert werden. Von einer Timebomb ist nichts zu erkennen, zumal in den OEM Lizenzverträgen nichts von einer Timebomb steht.

Wer aber ein Windows ohne Sicherheitsupdates einsetzt, handelt zumindest fahrlässig.

Freuen wir uns also auf Windows 11 und hoffen, dass Microsoft den vorhandenen Benutzern wieder ein kostenloses Upgrade von 10 nach 11 anbieten wird. Die meisten Windows Versionen werden sowieso OEM, d.h. mit einem neuen PC oder Notebook verkauft. Kaum jemand zahlt 249 € für ein Update von Windows 10 nach 11. Kostet das Upgrade also Geld, ist das eher schlecht für die allgemeine Sicherheit der weltweiten PC-Umgebung.

Für Unternehmen, die die long term Service Channel Versionen (Enterprise LTSB und LTSC) einsetzen, ist wichtig zu wissen, dass die bisherige Supportzeit (Sicherheitspatches) bei Windows 11 von 10 auf 5 Jahre verkürzt wurde.

Auf Windows 10 folgt Windows 11

Update: am 28. Juni gibt es die Insider-Versionen von Windows 11, der offizielle Rollout wird über Windows Update ab Oktober 2021! verteilt. Windows 11 ist also NICHT die 22H1 Version, sondern quasi die 21H2 Version und der direkte Nachfolger von build 19043 von Windows 10.

Am 24. Juni 2021 um 17:00 Uhr mitteleuropäischer Sommerzeit wurde es offiziell verkündet, bereits jetzt zeigt der aktuelle Insider-Build der vnext-Version 22H1 beim Installieren „Windows 11“ an. Während es lange hieß, Windows 10 sei die letzte Windows Version und man mache „nur“ 2x im Jahr kontinuierlich Funktions-Updates, ist auf der Support-Ende Seite nun ein Ablaufdatum für Updates für Windows 10 angegeben: 14.10.2025. Dahinter steht „Deaktivierungsdatum“ für die Pro und Home Versionen.

Vermutlich meint Microsoft damit, dass keine Sicherheits-Updates mehr für Windows 10 Pro und Home am monatlichen Patch-Day ausgeliefert werden. Von einer Timebomb ist nichts zu erkennen, zumal in den OEM Lizenzverträgen nichts von einer Timebomb steht.

Wer aber ein Windows ohne Sicherheitsupdates einsetzt, handelt zumindest fahrlässig.

Freuen wir uns also auf Windows 11 und hoffen, dass Microsoft den vorhandenen Benutzern wieder ein kostenloses Upgrade von 10 nach 11 anbieten wird. Die meisten Windows Versionen werden sowieso OEM, d.h. mit einem neuen PC oder Notebook verkauft. Kaum jemand zahlt 249 € für ein Update von Windows 10 nach 11. Kostet das Upgrade also Geld, ist das eher schlecht für die allgemeine Sicherheit der weltweiten PC-Umgebung.

Für Unternehmen, die die long term Service Channel Versionen (Enterprise LTSB und LTSC) einsetzen, ist wichtig zu wissen, dass die bisherige Supportzeit (Sicherheitspatches) bei Windows 11 von 10 auf 5 Jahre verkürzt wurde.

Neues Windows und das Herbst Update

Während auf der aktuellen (virtuellen) Entwicklerkonferenz Microsoft Chef Satya Nadella von einem bald erscheinenden „ganz neuen Windows“ berichtet, ist nun die geplante Herbst-Version 21H2 fertig geworden. Sie wird vermutlich wieder im Oktober oder November an alle verteilt. Ein erster Bildschirmschnappschuss zeigt insbesondere neue, modernisierte Symbole #Sunvalley. Die geplanten abgerundeten Ecken der Fenster sind offensichtlich noch nicht implementiert. Was merkwürdig erscheint: Diese Version trägt den Build 21390. Vor einer Woche hieß es noch, das Herbst-Update werde erneut ein kleines Update und bekommt Build 19044. Über ein Enablement Package, das mitverteilt wird, lassen sich dann neue Features quasi freischalten. Die großen Updates installieren Windows unter Beibehaltung von Daten, Apps und Einstellungen neu.

Ganz neues Windows in 2022, 21H1 fertig

Während auf der aktuellen (virtuellen) Entwicklerkonferenz Microsoft Chef Satya Nadella von einem bald erscheinenden "ganz neuen Windows" berichtet, ist nun die geplante Herbst-Version 21H2 fertig geworden. Sie wird vermutlich wieder im Oktober oder November an alle verteilt. Ein erster Bildschirmschnappschuss zeigt insbesondere neue, modernisierte Symbole#Sunvalley. Die geplanten abgerundeten Ecken der Fenster sind offensichtlich noch nicht implementiert. Was merkwürdig erscheint: Diese Version trägt den Build 21390. Vor einer Woche hieß es noch, das Herbst-Update werde erneut ein kleines Update und bekommt Build 19044. Über ein Enablement Package, das mitverteilt wird, lassen sich dann neue Features quasi freischalten. Die großen Updates installieren Windows unter Beibehaltung von Daten, Apps und Einstellungen neu.

Am 24. Juni erfahren wir mehr über das neue Windows - direkt vom Microsoft Chef:

[time_until date="24.06.2021"]

Windows Herbstupdate wieder klein

Microsoft unterscheidet zwischen kleinen und großen Funktions-Updates, die alle 6 Monate an Windows 10 Clients verteilt werden. Ursprünglich war es geplant, dass immer das Herbst (H2) Update ein großes #Update und das Frühjahrs- (H1) Update ein kleines. Seit 2020 gibt es nur kleine Updates (die wenige Minuten dauern und genauso funktionieren wie die monatlichen Sicherheitsupdates).

Bei den kleinen Updates erhöht sich quasi nur der sognannte „Build“ um einen Zähler. Die kumulativen Updates lassen sich auf alle nachfolgenden Builds nach dem letzten Update anwenden und tragen die gleiche Versionsnummer:

| Version | Build |

| 19041.x | 20H1 (RTM Dezember 2019, Rollout im April 2020) |

| 19042.x | 20H2 (RTM Mai 2020, Rollout im September 2020) |

| 19043.x | 21H1 (RTM Oktober 2020, Rollout im April 2021) |

| 19044.x | #21H2 (RTM Juni 2021, Rollout im September 2021) |

Das aktuelle Windows hat demnach immer noch Kernkomponenten von Dezember 2019! Mit einem nach jedem kleinen Halbjahres-Update verteilten „Enablement Package“ wurden dann auch jedesmal wenige neue Funktionen „freigeschaltet“ (wie zum Beispiel mit 19042 das „helle“ und das „dunkle“ Design, der Meet Now Button in der Taskleiste (Skype app) und die Deinstallationsmöglichkeit von MSPaint, Internet-Explorer, Mathematik-Funktionen, Gesichtserkennung & Co (19043).

Fazit

Windows 21H2 wird wieder ein kleines Update, das im normalen Betrieb den Admins wenig Arbeit machen dürfte. Windows Version 22H1 soll dann einen 21000er Build bekommen und wieder als großes Update das Betriebssystem ersetzen (Große Updates laden knapp 5 GB herunter und sind quasi eine Neuinstallation mit Datenübernahme, die mindestens 45 Minuten dauert, in denen das Endgerät nicht benutzt werden kann (Offtime).

Windows 21H2 wird kleines Update

Microsoft unterscheidet zwischen kleinen und großen Funktions-Updates, die alle 6 Monate an Windows 10 Clients verteilt werden. Ursprünglich war es geplant, dass immer das Herbst (H2) Update ein großes Update und das Frühjahrs- (H1) Update ein kleines. Seit 2020 gibt es nur kleine Updates (die wenige Minuten dauern und genauso funktionieren wie die monatlichen Sicherheitsupdates).

Bei den kleinen Updates erhöht sich quasi nur der sognannte "Build" um einen Zähler. Die kumulativen Updates lassen sich auf alle nachfolgenden Builds nach dem letzten Update anwenden und tragen die gleiche Versionsnummer:

| Version | Build |

| 19041.x | 20H1 (RTM Dezember 2019, Rollout im April 2020) |

| 19042.x | 20H2 (RTM Mai 2020, Rollout im September 2020) |

| 19043.x | 21H1 (RTM Oktober 2020, Rollout im April 2021) |

| 19044.x | #21H2 (RTM Juni 2021, Rollout im September 2021) |

Das aktuelle Windows hat demnach immer noch Kernkomponenten von Dezember 2019! Mit einem nach jedem kleinen Halbjahres-Update verteilten "Enablement Package" wurden dann auch jedesmal wenige neue Funktionen "freigeschaltet" (wie zum Beispiel mit 19042 das "helle" und das "dunkle" Design, der Meet Now Button in der Taskleiste (Skype app) und die Deinstallationsmöglichkeit von MSPaint, Internet-Explorer, Mathematik-Funktionen, Gesichtserkennung & Co (19043).

Fazit

Windows 21H2 wird wieder ein kleines Update, das im normalen Betrieb den Admins wenig Arbeit machen dürfte. Windows Version 22H1 soll dann einen 21000er Build bekommen und wieder als großes Update das Betriebssystem ersetzen (Große Updates laden knapp 5 GB herunter und sind quasi eine Neuinstallation mit Datenübernahme, die mindestens 45 Minuten dauert, in denen das Endgerät nicht benutzt werden kann (Offtime).

Internet Explorer Supportende anders

Microsoft New #Edge ist der neue Browser von Microsoft, der den ungeliebten "Edge" restlos ersetzt. Auf den meisten Windows 10 Systemen wurde der alte Edge mit einem Update deinstalliert und durch den neuen ersetzt. Der "Neue" basiert genau wie Google Chrome und andere Browser wie Vivaldi auf dem Chromium Open Source Projekt. Im Prinzip ist Edge on Chromium, wie man ihn auch nennt, eine andere Karosserie auf der selben Fahrzeugbaugruppe.

Weil im Neuen Edge auch ein "Internet Explorer Modus" eingebaut ist, mit dem (die wenigen) Webseiten, die einen Internet-Explorer benötigen, funktionieren, hat man sich entschlossen, in zwei Stufen (erst im März 2022, endgültig am 15. Juni 2022) keine Updates mehr für das Produkt "Internet Explorer" auszuliefern. Das gilt nur für Windows 10 ab Version 1809 und für Windows 11. Andere Betriebssysteme wie Server 2016, 2019, 2022 und sogar Windows 7 (nur mit kostenpflichtigen ESU Updates) und 8.1 erhalten weiterhin Sicherheits-Updates für den IE11. Für Server 2019 und 2022 gilt: Im neuen Control Panel kann der Internet-Explorer (das aufrufbare Programm) deinstalliert werden. Microsoft New Edge lässt sich auf allen Plattformen nutzen.

[time_until date="15.06.2022"]

Bereits jetzt lässt sich in den "Einstellungen/Apps/optionale Features" von Windows 10 auch bei den normalen Versionen der Internet Explorer entfernen*.

Mit einem später geplanten Update im Rahmen des regulären Patchday wird dann die iexplore.exe und die Verknüpfung dazu entfernt. Bereits seit 15. Juni werden Anfragen, die aus der iexplore.exe aufgerufen werden, an den New Edge weitergeleitet und dort ausgeführt.

Empfehlung

Wie schon neulich geschrieben ist unsere Empfehlung weiterhin:

- Google Chrome Enterprise (mit konfigurierten Richtlinien nach Wunsch) als Standard-Browser und PDF-Betrachter

- Microsoft Edge Enterprise (auch Edge für Business genannt) über das Edge Update von Microsoft "drüber installieren" und auch hier Richtlinien in den Central Store importieren und konfigurieren. Edge wird (noch) nicht Standard-Browser

- Internet-Explorer über Einstellungen / Apps / Optionale Features deinstallieren*. Linkverknüpfung für URLs auf Standardbrowser setzen

Mit den Richtlinien wird Ihre IT-Umgebung nach eigenen Vorstellungen "gehärtet", Google Chrome für Enterprise bietet derzeit mehr Funktionen und ist deutlich schneller (meist innerhalb von 2 Stunden aktualisiert). Zudem lassen sich mobile Geräte besser synchronisieren. Microsoft holt aber entwicklungsseitig massiv auf, so dass es sein kann, dass Chrome irgendwann entfallen kann.

Nur wenn zwingend nötig: IE-Modus in Edge einschalten

Der IE-Modus lässt sich entweder über Gruppen-Richtlinien oder über das Drei-Punkte-Menü im Edge einschalten: "..." / Einstellungen / Standard-Browser / "Zulassen, dass Websites im Internet Explorer-Modus neu geladen werden".

*) Wer den IE-Modus nutzen muss, darf den Internet-Explorer nicht deinstallieren.

Warum Exchange Server nicht mehr zeitgemäß sind

Bereits im März und im April wurden in den #Exchange Server Produkten kritische #Sicherheitslücken geschlossen. Die als #Hafnium betitelten Angriffe auf Server weltweit machten Schlagzeilen und sorgten für zahlreiche Schäden und Ausfälle.

Exchange 201x versus Exchange online

Bei Einsatz und Betrieb eines Exchange Servers im eigenen Hause ist der IT-Administrator für das manuelle Installieren der Sicherheitsupdates auf den Servern verantwortlich. Im Gegensatz zu den halbautomatisch (nur installieren und neu starten) durchführbaren Windows Updates erfordert die Installation von Exchange Patches größere Wartungsfenster und sie müssen komplett von Hand heruntergeladen und installiert werden. Vielfach sind mehrere Updates und Neustarts des Exchange Servers erforderlich.

Mit dem Online Dienst „Exchange online“ kümmert sich Microsoft um alle Updates der Plattform. Die Erfahrung hat gezeigt, dass erkannte Sicherheitslücken dort 2-3 Wochen eher geschlossen sind, bevor sie in den Medien publik werden.

Mit Skykick Backup lassen sich auch Langzeit-Sicherungs- und Aufbewahrungs-Szenarien abbilden, so dass auch die Datenmengen in der Bandsicherung von veeam signifikant reduziert werden und die Nachtsicherung schneller fertig ist.

Kritische Sicherheitslücken auch im Mai 2021 geschlossen

Am Dienstag (gestern) um 1900 Uhr war wieder Patchday. Wieder wurden kritische Lücken geschlossen. Wie auch im April gab es KEINE Updates mehr für den Exchange Server 2010. Wer ein solch altes Produkt noch im Einsatz hat, handelt vorsätzlich und Versicherungen kürzen die Leistungen im Schadenfall rigoros.

Die aktuellen Mai-Updates setzen wieder voraus, dass der Exchange Server den Update-Stand von April bereits hat, ansonsten müssen auch die Updates von April zuvor installiert werden. Das sind:

Exchange Server 2013 CU23

Exchange Server 2016 CU19 and CU20

Exchange Server 2019 CU8 and CU9

Fazit

Das Risiko, Opfer eines Angriffs mit einem Exchange Server im Hause zu werden ist, mit allen Konsequenzen auch im Datenschutz- und strafrechtlichen Bereichs kritisch. Unternehmen sollten umgehend auf Exchange online in Verbindung mit Skykick Langzeitsicherung umstellen. Auch im Mai gilt wieder: Alle Exchange online Kunden sind nicht betroffen. Stellen Sie auf Exchange online um, um die Sicherheit zu erhöhen.

Microsoft Teams auf Terminalservern

Microsoft unterstützt ausdrücklich nur Windows Virtual Desktop Umgebungen für die Teams-Nutzung. Terminalserver (RDS) nicht. Auch bei Verwendung von Citrix Xendesktop oder Xenapp muss es die neuste Version sein (und selbst diese wird auch nicht unterstützt). Da es sich bei Teams um einen Cloud-Dienst handelt und die Nutzung über einen Terminalserver einen Umweg sowie eine weitere Fehlerquelle darstellt, ist zu klären, warum Teams zwingend auf dem Terminalserver genutzt werden soll.

Browser oder installierte Teams App?

Bei Nutzung auf Terminalservern empfehlen wir, den Webclient von Teams (teams.microsoft.com) mit Google Chrome / MS Edge (auf Chromium Basis) zu nutzen, statt den Desktop Client auf einem Terminalserver zu installieren.

Bei Microsoft 365 (Office Apps) lässt sich über eine Richtlinie verhindern, die Teams App zu installieren. Diese Richtlinie muss aktiv angewendet werden, da ansonsten Teams automatisch mit einem Office Update anstelle vom Skype für Business installiert wird.

Risiken und Nebenwirkungen

Grundsätzlich lässt sich die Teams Windows App auf einem Terminalserver installieren. Folgende Aspekte müssen allerdings berücksichtigt werden:

- Die Benutzerprofile werden durch das Cachen von Daten enorm anwachsen (Prüfung Festplattenplatz Fileserver nötig)

- Es muss der "Machine Wide Installer (MSI)" für die Installation verwendet werden (Autostart deaktivieren optional)

- Bei Nutzung von Audio- Video Funktionalität ist zunächst zu prüfen, ob Teams nicht lokal genutzt werden kann

- Falls Nein: Anpassung der Terminalserver- / Citrix-Richtlinien erforderlich (Audio- Videosignal Umleitung)

- Für Audio, Video und Desktop Sharing Funktionalität braucht Teams mindestens 1,2Mbit/s

- Die Qualität wird automatisch angepasst (Je mehr Bandbreite zur Verfügung steht desto höher wird die Qualität der Videoübertragung)

- Teams sollte keinesfalls für alle User auf einem Terminalserver zeitgleich freigeschaltet werden, um die RAM und CPU-Leistung bei zu hoher Auslastung anpassen zu können

Szenarien

| Chat-Funktion | Videocall-Funktion | Meetings |

| Installation über den Machine Wide Installer Deaktivieren von Autostart Die Benutzerprofile werden sehr groß Hohe RAM- und CPU-Auslastung | Installation über Machine Wide Installer Deaktivieren von Autostart Benutzerprofile werden sehr groß Sehr hohe RAM- und CPU Auslastung Hohe Auslastung der Bandbreite Audio- und Videoumleitung muss ermöglicht werden | Installation über Machine Wide Installer Deaktivieren von Autostart Benutzerprofile werden sehr groß Sehr hohe RAM- und CPU Auslastung Sehr hohe Auslastung der Bandbreite Audio- und Videoumleitung muss ermöglicht werden |

Fazit

Teams auf Terminalservern hat so viele Fallstricke, dass es grundsätzlich nicht zu empfehlen ist. Sollte ein Einsatz dennoch gefordert sein, ist im Einzelfall zu prüfen, ob und wie die geplanten Szenarien möglich sind. Die Einrichtung lässt sich demnach nur nach Aufwand durchführen und der Aufwand nicht vorher einschätzen. Generell können wir keine Garantie/Gewährleistung übernehmen.

Die Teams App auf einem Windows 10 Pro Endgerät ist in vollem Umfang inklusive angeschlossenen Kameras/Mikrofonen/Headset.

Bei der Nutzung unter Windows Virtual Desktop (dies wird von Microsoft offiziell unterstützt, da sich deutlich weniger Benutzer auf der Multiuser-Hardware tummeln) gibt es Einschränkungen hinsichtlich der Leitungsbandbreite. Aber auch hier gilt: Das Endgerät, wo Peripherie angeschlossen wird, ist vorzugsweise ein Windows 10 Pro PC oder ein Smartphone/tablet (mit der android oder IOS app von Teams)

Monatliche Updates lebenswichtig

Hafnium - die kritischen #Sicherheitslücken in #Exchange Servern im eigenen Hause - waren erst vor einem Monat. Wie wichtig es ist, möglichst zeitnah zum monatlichen #Patchday (2. Dienstag im Monat, 19:00 Uhr) die Sicherheitsupdates zu installieren, zeigt die aktuelle Statistik:

So hat Microsoft laut eigenen Angaben am gestrigen April #Patchday 2021 rund 2.700 Sicherheitslücken geschlossen. Darunter sind auch einige für Exchange Server 2013, 2016 und 2019. Exchange 2010 ist bereits seit Anfang 2020 aus dem Support heraus. Für Hafnium gab es nur den Notfallpatch im März (außerhalb der Reihe).

Es wurden, wie immer auch Lücken in Windows 10 und Office 2013/16/19 und den Office 365 apps geschlossen.

Erneut Exchange Server 2013 16 19

Die folgenden kumulativen Updates sollten ebenfalls (Stand: 13. April) installiert werden:

Microsoft Exchange Server 2019 Cumulative Update 8

Microsoft Exchange Server 2019 Cumulative Update 9

Microsoft Exchange Server 2016 Cumulative Update 19

Microsoft Exchange Server 2016 Cumulative Update 20

Microsoft Exchange Server 2013 Cumulative Update 23

Handlungsbedarf kontinuierlich

Wer nicht innerhalb von einer Woche nach dem Patchday alle Sicherheitspatches installiert hat, erfüllt nicht einmal den BSI Grundschutz-Standard und relevante Versicherungen können im Schadenfall die Leistung empfindlich kürzen, bei Überschreiten von 10 Tagen sogar verweigern.

Geschützt werden müssen alle Endgeräte, alle Server On-Premises (in Ihren Räumlichkeiten) und Cloud-Server - egal ob Housing oder IaaS. Nur bei Online-Diensten wie Exchange online und Microsoft Teams und den Webkomponenten von Microsoft 365 werden die Updates automatisch bereitgestellt.

Um sich zu schützen sollten Sie:

- 1x pro Monat am Patchday, spätestens 1 Woche danach wichtige und kritische Sicherheitsupdates auf den oben genannten Servern und Endgeräten installieren und in einem Wartungsfenster die Geräte neu starten

- alternativ können Sie Managed | Server bei uns buchen und wir übernehmen die Aufgabe für Sie. So müssen Sie sich nur noch um die Client-Endgeräte kümmern

- Dienste wie ein Exchange Server sollten zugunsten von Microsoft Onlinediensten (Exchange Online oder/und Microsoft 365 Abo) migriert werden (Die Updates für die Office 365 Apps auf den Clients führen Sie aber dennoch aus. Dieser Prozess lässt sich aber weitgehend automatisieren)

Für Fragen nehmen Sie gern mit unserem Cloud-Vertriebs-Team Kontakt auf. Andreas Lübke und Sein Team bieten Ihnen gern die sicheren Produkte an.

Telefonanlagen durch Teams ersetzen?

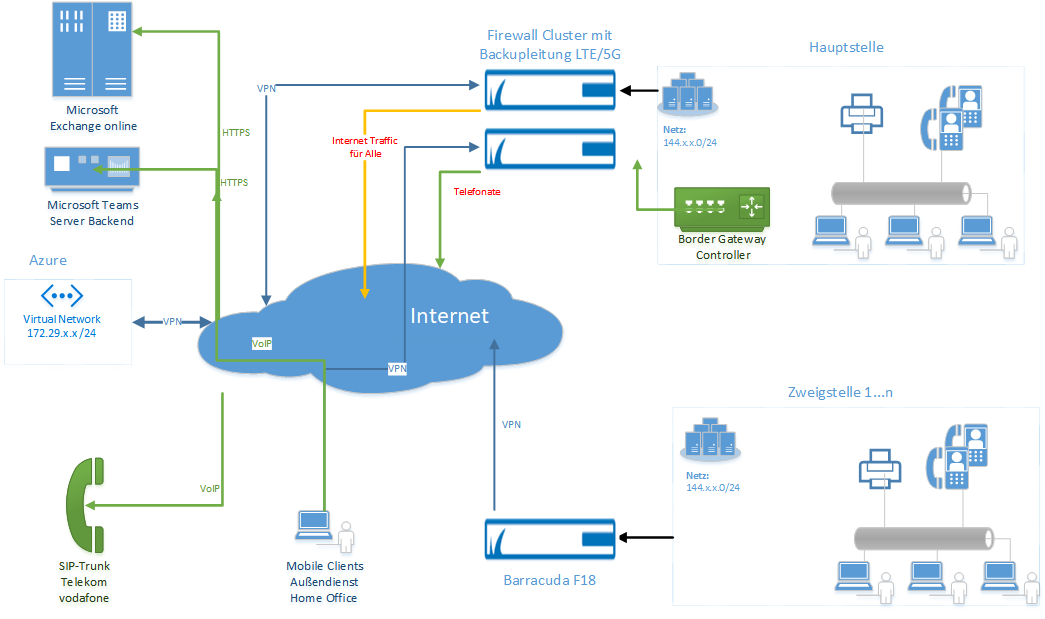

Soll die Telefonanlage durch Microsoft Teams Telefonie ersetzt werden, sind einige Voraussetzungen zu erfüllen. Gibt es mehrere Firmen (ohne Mehrheitsbeteiligung), sollte die Infrastruktur getrennt für jede der Firmen aufgebaut werden. Das Schaubild zeigt das Prinzip einer Azure Anbindung, die auch Teams-Telefonie erlaubt:

- Leitungsanbieter – z.B. Telekom oder vodafone:

- Internet-Leitung: Pro Sprachkanal 250 kBit in beiden Richtungen reservieren (z. B. 4 Sprachkanäle = 1 Mbit) – Es wird eine symmetrische Leitung oder Glasfaser-Anbindung ab 100 Mbit empfohlen.

- Telefonanschluss (All IP, VoIP): SIP-Trunk beim Anbieter mieten mit der o.g. Anzahl Sprachkanälen

- Migration des Rufnummernblocks zum SIP-Trunk – oder – wenn notwendig neue Telefonnummern. Dies ist notwendig, wenn die Telefonanlage von jemand anders mitgenutzt wird

- Lieferung und Konfiguration Border Gateway Controller. Der BGP ist die Hardware, die den SIP-Trunk mit den Microsoft Teams Servern verbindet

- Der Border Controller sollte über Gateways die Anbindung von Analogen Geräten (Faxgeräte) und ISDN-Geräten (Faxrouter) als Nebenstelle unterstützen

- Konfiguration des BGC im vorhandenen Teams Tenant des Kunden, Einrichtung von Nebenstellen und Richtlinien

- Dienstleister (Softwarehaus, z. B. GWS):

- Microsoft 365 Lizenzen mit Telefonie und Exchange online (und optional Office) für alle User, die telefonieren müssen. Hierbei kann jeweils eine Teams Telefonie-Lizenz (Microsoft 365 Business Voice) zu einem Microsoft 365 Business Premium Plan zugebucht werden oder aber ein Enterprise-Plan wie M365 E5, der Teams Telefonie enthält, gemietet werden.

- PC-Endgeräte bzw. Windows-Notebooks, von denen aus telefoniert wird

- Professionelle Webcam für Konferenzen mit Stereomikrofonen (für PCs erforderlich, alternativ die Notebook Cam benutzen)

- Konferenzlautsprecher (für PCs erforderlich, bei Notebooks sinnvoll, wenn nicht das Headset benutzt wird )

- Anderer Anbieter oder Leitungsanbieter:

- Smartphones z.B. von apple mit IOS oder Samsung mit android, wo die Teams app installierbar ist

- Professionelles Bluetooth Headset. Empfehlung: Jabra Evolve Reihe z.B. Evolve 65 oder 70 - over ear, Stereo mit digitaler Rauschunterdrückung. Die Jabra Geräte können parallel (Multipairing) mit Smartphone und mit dem Notebook gekoppelt werden, so können wahlweise Gespräche von dem einen oder anderen Gerät entgegengenommen oder geführt werden.

Hinweise zur Funktionaltät: Während Anrufbeanworterfunktionen mit KI-Funktionen (Anruf erscheint als E-Mail mit mp3 Anhang in Outlook und eine Transkription des Inhalts in Textform im E-Mail-Body) und auch automatisierbare Anrufabläufe zur Verfügung stehen, gibt es derzeit eine Funktion noch nicht mit Teams Bordmitteln: Externe Anrufer anhand ihrer Rufnummer in einer Datenquelle nachschlagen und beim Anruf direkt anzeigen. Ruft ein externer Teilnehmer an, sieht man derzeit nur seine Rufnummer z. B. +49 123 4567-223. Nur für angelegte Mitglieder der eigenen Organisation in Teams wird der Name (und das Foto wenn hinterlegt) angezeigt. Mit s.tel Pro, unserer CTI-Lösung wird in Zukunft Teams Telefonie anbindbar sein und liefert im First Screen die hilfreichen Informationen und bietet Links zu Funktionen in der Warenwirtschaft (Auftrag anlegen, Angebot erstellen, Debitoreninfo…)

Neu: Gadget für das Homeoffice

Update: Eine nützliche Erfindung – allerdings nicht am 01. April. Das Gadget ist unser diesjähriger Aprilscherz. Selbstverständlich können Sie unserem Technik-Shop Produkte kaufen – aber nicht dieses. Kensington, ein Hersteller für PC-Zubehör, Sicherungs-Equipment und Ladestationen hübscht mit einem innovativen High-Tech-Produkt das Homeoffice auf. „Elch21“, so die Produktbezeichnung kombiniert dabei die drahtlose Ladetechnik (QI-Standard) mit künstlicher Intelligenz. Im Korpus des Elchs ist ein Raspberry Pi4 eingebaut, auf dem Microsoft Teams läuft. Die in Teams enthalten künstliche Intelligenz (Stimme von #Cortana) beantwortet daher automatisch alle Anrufe, sobald das Headset auf dem #Elch liegt. Gleichzeitig wird das Headset geladen. Die normale Docking Station entfällt. Im Heckteil ist ein Thunderbolt USB-Anschluss zum Betreiben und Aufladen des Notebooks (kabelgebunden) enthalten. Das sonst übliche Steckerchaos entfällt damit. Der Elch21 wird mit dem mitgelieferten 120W-Netzteil und einem Thunderbolt USB 3.1 Kabel mit dem Stromnetz verbunden. Erste Tests zeigen, dass die kabellose Ladeleistung problemlos für ein Smartphone (Hier Samsung Galaxy S21 5G), wie auch das für die Videokonferenzen benötigte Headset (s. Abbildung):

Kensington Elch21 Lade- und Collaboration Assistant

Fazit

Geniales Werkzeug zur Ergänzung und Verschönerung des #Homeoffice.Home-Office Austattung - Innovation

Update: Eine nützliche Erfindung - allerdings nicht am 01. April. Das Gadget ist unser diesjähriger Aprilscherz. Selbstverständlich können Sie unserem Technik-Shop Produkte kaufen - aber nicht dieses.

Kensington, ein Hersteller für PC-Zubehör, Sicherungs-Equipment und Ladestationen hübscht mit einem innovativen High-Tech-Produkt das Homeoffice auf. "Elch21", so die Produktbezeichnung kombiniert dabei die drahtlose Ladetechnik (QI-Standard) mit künstlicher Intelligenz. Im Korpus des Elchs ist ein Raspberry Pi4 eingebaut, auf dem Microsoft Teams läuft. Die in Teams enthaltene künstliche Intelligenz (Stimme von Cortana) schaut in Ihren Exchange online Kalender und beantwortet automatisch alle Anrufe mit der passenden Nachricht, sobald das Headset auf dem Elch liegt. Gleichzeitig wird das Headset geladen, sofern des QI unterstützt. Die normale Headset-USB Docking Station entfällt. Im Heckteil ist ein Thunderbolt USB-Anschluss zum Betreiben und Aufladen des Notebooks (kabelgebunden) enthalten. Das sonst übliche Steckerchaos bleibt daher zusätzlich aus.

Der Elch21 wird mit dem mitgelieferten 120W-Netzteil und einem Thunderbolt USB 3.1 Kabel mit dem Stromnetz verbunden. Erste Tests zeigen, dass die kabellose Ladeleistung problemlos für ein Smartphone (Hier Samsung Galaxy S21 5G), wie auch das für die Videokonferenzen benötigte Headset (s. Abbildung):

Kensington Elch21 Lade- und Collaboration Assistant

Laut Herstellerangaben liegt die unverbindliche Preisempfehlung nur bei 129 €. Für das was das Gadget bietet, ist das unserer Meinung nach ein fairer Preis. Wir haben uns direkt eine Anzahl geliefert. Solange der Vorrat reicht, können Sie exklusiv heute über unseren Kunden-Shop bestellen.

Fazit

Geniales Werkzeug zur Ergänzung und Verschönerung des Homeoffice.