Inhaltsverzeichnis

- E-Mail Nachricht bei neuen Beiträgen 2

- Windows Versionen Zeitleiste 3 - 5

- Lenovo UEFI-Sicherheitslücken 6

- Sicherheitslücke in 7-ZIP 7

- DAS Ultrabook für den Außendienst 8 - 10

- Kaspersky bei der NASA 11

- Java: Spring4Shell Sicherheitslücke 12 - 13

- Sicherheitslücke in d.3 Server geschlossen 14 - 15

- Windows Clients und Dynamics Serverplattformen 16 - 18

- Sicherheitslücke in Bibliothek ZLIB 19

- Windows 12 kommt mit dem 22H2 Update 20

- Digitale Signatur - Mailserver entfernen 21

- HP-Drucker – kritische Sicherheitslücken 22

- OpenAudit Classic Hard-/Software-Inventar App 23 - 28

- veeam Sicherheitsupdate erforderlich 29

- Sicherheitsbetrachtung Kaspersky 2026 30 - 32

- Windows 11 Spam verhindern 33

- SQL-Server 2012 Supportende Mitte 2022 34 - 35

E-Mail Nachricht bei neuen Beiträgen

Eine weitere Möglichkeit neben den RSS-Kanälen, über neue Aktivitäten in diesem Blog informiert zu werden, ist die E-Mail-Benachrichtigung:

Immer, wenn ein neuer Beitrag erscheint, können Sie eine E-Mail-Benachrichtigung erhalten. Geben Sie dazu Ihre E-Mail-Adresse unten ein. Danach erhalten Sie eine Antwort-E-Mail an die angegebene Adresse. Erst nach Bestätigen der Mailantwort (double opt-in) bekommen Sie die Benachrichtigungen. Die E-Mail-Benachrichtigung ist kostenlos und jederzeit wieder abbestellbar. Details siehe Datenschutzerklärung unter „Newsletter“.

[subscribe2]Windows Versionen Zeitleiste

die folgende Zeitachse zeigt die Historie der verschiedenen #Windows Client- und #Server - Versionen und von Office Kaufversionen, deren Erscheinungsdatum, Codenamen und das #endoflife (eol) Support-Ende. Rot hinterlegt die unbeliebten Windows-Versionen:

[timeline sort=desc numbererd=1]

1995-08-24|=|(rot)Windows 95 Codename: Chicago. Version: 4.00 Buildnummer: 950 Ende der Updates: 31. Dez 2001||

1996-08-24|=|Windows NT 4.0 Codename: Shell Update Release. Version: NT 4.0 Buildnummer: 1381 Ende der Updates: 30. Jun 2004||

1998-06-25|=|Windows 98 Codename: Memphis[b]. Version: NT 4.1 Buildnummer: 1998 Ende der Updates: 11. Jul 2006||

1999-05-05|=|(rot)Windows 98 SE. Version: 4.10.2222 A (Second Edition) Versuch einer weiteren Bugfix Release, Ende der Updates: 11. Jul 2006||

2000-02-17|=|(gelb)Windows 2000 Codename: Windows NT 5.0. Version: NT 5.0 Buildnummer: 2195 Ende der Updates: 13. Jul 2010||

2000-09-14|=|(rot)Windows Me Codename: Millennium. Version: NT 4.19 Buildnummer: 3000 Ende der Updates: 11. Jul 2006||

2001-10-25|=|Windows XP Codename: Whistler. Version: NT 5.1 Buildnummer: 2600 Ende der Updates: 08. Apr 2014||

2005-04-25|=|(gelb)Windows xp Professional 64-Bit (entspricht Server 2003 R2) Codename: Anvil. Version: NT 5.2 Buildnummer: 3790 Ende der Updates: 08. Apr 2014||

2007-01-30|=|(rot)Windows Vista Codename: Longhorn. Version: NT 6.0 Buildnummer: 6002 Ende der Updates: 11. Apr 2017||

2009-10-22|=|Windows 7 (entspricht Server 2008 R2) Codename: Windows 7. Version: NT 6.1 Buildnummer: 7601 Ende der Updates: 14. Jan 2020||

2012-10-26|=|(rot)Windows 8 (entspricht Server 2012) Codename: Windows 8. Version: NT 6.2 Buildnummer: 9200 Ende der Updates: 12. Jan 2016||

2013-10-17|=|(rot)Windows 8.1 (entspricht Server 2012 R2) Codename: Blue. Version: NT 6.3 Buildnummer: 9600 Ende der Updates: 10. Jan 2023||

2015-07-29|=|Windows 10 version 1507 Codename: Threshold. Version: NT 10.0 Buildnummer: 10240 Ende der Updates: 19. Jan 2017||

2015-11-10|=|Windows 10 version 1511 Codename: Threshold 2. Version: 1511 Buildnummer: 10586 Ende der Updates: 03. Mai 2017||

2016-08-02|=|Windows 10 version 1607 (entspricht Server 2016) Codename: Redstone 1. Version: 1607 Buildnummer: 14393 Ende der Updates: 24. Jan 2018||

2017-04-05|=|Windows 10 version 1703 Codename: Redstone 2. Version: 1703 Buildnummer: 15063 Ende der Updates: 27. Sep 2018||

2017-10-17|=|Windows 10 version 1709 Codename: Redstone 3. Version: 1709 Buildnummer: 16299 Ende der Updates: 10. Apr 2019||

2018-04-30|=|Windows 10 version 1803 Codename: Redstone 4. Version: 1803 Buildnummer: 17134 Ende der Updates: 22. Okt 2019||

2018-11-13|=|Windows 10 version 1809 (entspricht Server 2019) Codename: Redstone 5. Version: 1809 Buildnummer: 17763 Ende der Updates: 06. Mai 2020||

2019-05-21|=|Windows 10 version 1903 Codename: 19H1. Version: 1903 Buildnummer: 18362 Ende der Updates: 11. Nov 2020||

2019-11-12|=|Windows 10 version 1909 Codename: Vanadium. Version: 1909 Buildnummer: 18363 Ende der Updates: 05. Mai 2021||

2020-05-27|=|Windows 10 version 2004 Codename: Vibranium. Version: 2004 Buildnummer: 19041 Ende der Updates: 18. Nov 2021||

2020-10-20|=|Windows 10 version 20H2 Codename: Vibranium. Version: 20H2 Buildnummer: 19042 Ende der Updates: 13. Apr 2022||

2021-05-18|=|Windows 10 version 21H1 Codename: Vibranium. Version: 21H1 Buildnummer: 19043 Ende der Updates: 09. Nov 2022||

2021-11-16|=|Windows 10 version 21H2 Codename: Vibranium. Version: 21H2 Buildnummer: 19044 Ende der Updates: 01. Okt 2023||

2022-09-30|=|(gruen)Windows 10 version 22H2 (letzte Version von Windows 10 - Server 2022 hat einen etwas neueren Build: 20348) Codename: Vibranium. Version: 22H2 Buildnummer: 19045 Ende der Updates: 15. Okt 2025 (in der Cloud und mit ESU + 3 Jahre)||

2024-10-08|=|(gruen)Windows 11 version 24H2 (großes Upgrade) Codename: Germanium. Version: 24H2 Buildnummer: 26100 Ende der Updates: 09. Oktober 2026, bei Enterprise 1 Jahr später||

2025-10-07|=|(gruen)Windows 11 version 25H2 (kleines Update) Codename: Germanium. Version: 25H2 Buildnummer: 26200 Ende der Updates: 09. Oktober 2027, bei Enterprise 1 Jahr später||

2015-10-15|=|(orange)Office 2016, Kaufversionn, Ende der Updates: 15. Oktober 2025||

2018-10-15|=|(orange)Office 2019, Kaufversionn, Ende der Updates: 15. Oktober 2025||

2021-05-12|=|(gelb)Office LTSC 2021, Kaufversionn Ende der Updates: 13. Oktober 2026||

2024-10-08|=|(gruen)Office LTSC 2024, Kaufversionn Ende der Updates: 08. Oktober 2029||

2023-10-30|=|(rot)Windows 11 version 23H2 Codename: Nickel. Version: 23H2 Buildnummer: 22621 Ende der Updates: 09. Oktober 2025||

2021-10-20|=|(rot)Windows 11 version 21H2 Codename: Vibranium. Version: 21H2 Buildnummer: 22000 Ende der Updates: 13. Oktober 2023||

2022-10-09|=|(rot)Windows 11 version 22H2 Codename: Nickel. Version: 22H2 Buildnummer: 22500 Ende der Updates: 09. Oktober 2024||

2024-10-11|=|(gruen)Windows Server 2025 (LTSC) - 10.0.26100 - (Supportende 14 Okt 2034)||

2021-08-18|=|(gruen)Windows Server 2022 (LTSC) - 10.0.20348 - (Supportende 14 Okt 2031)||

2018-11-13|=|(gruen)Windows Server 2019 (LTSC) - 10.0.17763 - (Supportende 09 Jan 2029)||

2016-10-15|=|(orange)Windows Server 2016 (LTSC) - 10.0.14393 - (Supportende 12 Jan 2027)||

2013-11-25|=|(rot)Windows Server 2012-R2 (LTSC) - 6.3.9600 - (Supportende war 10 Oct 2023) - ESU verfügbar kstpfl. bis 13 Oct 2026||

2011-02-22|=|(rot)Windows Server 2008-R2-SP1 (LTSC) - 6.1.7601 - (Supportende war 14 Jan 2020, ESU war bis 10 Jan 2023||

2022-12-02|=|PHP Version 8.2 - Supportende 02. Dez 2025 EOL (Community)||

2023-12-02|=|PHP Version 8.3 - Supportende 02. Dez 2026 EOL (Community)||

2024-12-02|=|PHP Version 8.4 - Supportende 02. Dez 2027 EOL (Community)||

2025-12-02|=|PHP Version 8.4 - Supportende 02. Dez 2028 EOL (Community)

[/timeline]

Lenovo UEFI-Sicherheitslücken

Im Security Advisory Report „Lenovo Notebook BIOS Vulnerabilities“ führt lenovo drei kritische Sicherheitslücken CVE-2021-3970, CVE-2021-3971 und CVE-2021-3972 auf und empfiehlt betroffenen Anwendern, die UEFI-Firmware ihres Notebooks umgehend zu aktualisieren.

Gute Nachricht: sieht man die Liste durch, tauchen dort keine „Thinkpad“ Modelle auf. Bei den uns bekannten Modellen findet die App „Lenovo vantage“ auch kein Update. Sollten Sie dennoch die Consumer-Serie von Lenovo im Einsatz haben und Ihre Geräte auf der Liste wiederfinden, aktualisieren Sie zeitnah das BIOS/UEFI.

Wenn Sie Thinkpads wie das Thinkpad Yoga X13 oder Thinkcentre Modelle wie das Tiny M70Q einsetzen, ist es dennoch empfehlenswert, über die Vantage App die jeweils aktuellste UEFI-Version und Intel IME Firmware Updates installiert zu haben. Eine „Aktualisierungen-Suche“ in der App schafft Ihnen Klarheit.

Sicherheitslücke in 7-ZIP

wie mit CVE-2022-29072 bekannt wurde, enthält auch die aktuelle 7-ZIP Version 21.07 kritische #Sicherheitslücken in der Hilfedatei (7-zip.chm). Der Hauptentwickler des Projekts hat sich noch nicht dazu geäußert, der Workaround ist aber recht einfach zu bewerkstelligen:

Löschen Sie die Hilfe-Datei 7-zip.chm. Für die 64-Bit-Version liegt diese im angezeigten Pfad. Wenn Sie 7-zip über eine Stapeldatei installieren, lautet demnach die Unattended-Befehlskette:

echo 7-Zip...

7z2107-x64.exe /S

rem *** Sicherheitslücke von 2022 - Helpdatei löschen

del "C:\Program Files\7-Zip\7-zip.chm" /QDa Version 21.07 andere bekannte Sicherheitslücken geschlossen hat, ist die Kombination aus 7-ZIP 21.07 (64-Bit) und dem Löschen der Hilfedatei derzeit die sicherste Möglichkeit, mit gepackten Dateien umzugehen. Das liegt auch daran, dass die im Windows Dateiexplorer integrierte ZIP-Entpackfunktion eine Vorschaufunktion hat, die immer mal wieder Sicherheitsrisiken enthielt. 7-ZIP erkennt auch mehr Formate und ist Open-Source, während WINRAR und WINZIP kostenpflichtig sind. Da die Software ein Open-Source-Projekt ist, dürfte das Risiko, dass der Chef-Entwickler ein Russe ist, gering ausfallen, zumal die Software keinen automatischen Updater hat, der „nach Hause telefoniert“, und schädliche Programmzeilen den anderen Entwicklern und der Community wegen Quellcode-Einsicht sofort auffallen würden.

Entfernen Sie alte Versionen von 7-ZIP, installieren Version 21.07 (64-Bit) und löschen danach die 7-zip.chm Hilfedatei

7-Zip 21.07

DAS Ultrabook für den Außendienst

Wer im Außendienst arbeitet, braucht ein robustes und zuverlässiges Gerät, das gleichzeitig handlich und leicht ist. Außerdem gibt es mittlerweile viele Funktionen, bei denen ein Stift und ein mit den Fingern bedienbarer Bildschirm hilfreich ist. Diese Funktionen in Verbindung mit moderaten Preisen (gegenüber den Topmodellen der Thinkpad Yoga X1-Serie) verbindet #lenovo mit den X13 Modellen.

Ganz neu ist das Yoga X13 der zweiten Generation. Gegenüber Generation 1 sind marginale Unterschiede vorhanden. So ist statt des 10G ein Prozessor der 11. Generation eingebaut.

Mein Vorgänger-Ultrabook, das Thinkpad Yoga 460 hatte zwar mit 14 Zoll ein 0,7 Zoll größeres Display, war aber auch rund 300g schwerer und in den Grundmaßen und der Bauhöhe deutlich größer. Statt des Magnesium Titan Composit-Gehäuses des 460 kommt beim X13 ein Carbongehäuse zum Einsatz. Außerdem ist die Tastatur in einer Mulde und wird nicht mehr mechanisch beim Zuklappen versenkt. Diese Mechanik kann also schon mal nicht mehr zu Tastaturausfällen führen. Leider sind die Tasten flacher als beim Vorgänger und der bekannt gute Druckpunkt geht damit verloren. Das LED-Touch-Display hat eine höhere candela-Zahl, ist also kontrastreicher. Leider hat man auf die Entspiegelung verzichtet, die das 460 noch hatte. Mit gleichzeitig brillianterem Bild sieht man leider nun jeden Fingerabdruck und ein Bildschirmputztuch sollte mitgeführt werden.

Beim Kauf der Geräts muss man sich bereits für den gewünschten Arbeitsspeicher entscheiden, da der Arbeitsspeicher fest auf das Mainbord gelötet ist. 8/16 und 32 GB RAM sind möglich. Power-User sollten 16 oder 32 GB RAM nehmen. Bei der Auswahl der NVMe-SSD-Speicher kann man nachträglich noch umrüsten, da das SSD-Modul gesteckt ist.

SSD und Akku lassen sich also mit etwas Fachverstand nach Lösen der 8 Schrauben und entfernen des Deckels tauschen. Glücklicherweise ist der Akku nicht verklebt. Einen Schnell-Wechselakku indes gibt es nicht.

Homeoffice: Für die Erweiterung gibt es Zubehör von lenovo, aber auch Targus Dockinglösungen mit Thunderbolt USB-C Stecker und supplied Power lassen sich anbinden. Ich habe recht gute Erfahrungen mit der „Raidsonic Icy Box IB-DK2245AC“ Dockinglösung gemacht. Neben den zwei Bildschirmen der Dockinglösung lässt sich dann zusätzlich über den integrierten HDMI-Anschluss im Ultrabook ein dritter Bildschirm anschließen. Klappt man das 13,3 Zoll Display mit auf, sind also vier! Bildschirme in Betrieb.

Braucht man unterwegs einen VGA- oder DVI-Anschluss (z. B. um alte Projektoren anzuschließen), ist ein optionaler Adapter sinnvoll: HDMI-auf-VGA oder HDMI auf DVI-I. Eine Adaption auf einen Displayport-Adapter funktioniert hingegen nicht (benötigt einen teuren Adapter mit Elektronik). Der Mini-Display-Port-Adapter der Vorgänger wurde leider entfernt.

Das X13 hat 2x USB 3.1 Typ-A Buchse, 1x Typ-C-Buchse für das Netzteil oder die Docking Lösung, 1x Thunderbolt-lenovo-Stecker. Letztgenannter ist ein normaler Typ-C-Anschluss. Im gleichen Stecker liegt aber der LAN-Anschluss zum Anbinden von verkabelten Netzwerken mit optionalem lenovo Network adapter. Das bedeutet, eine Intel-Netzwerkkarte ist auf dem Mainboard integriert, der RJ45-Adapter ist aber optional. Hat man ihn eingesteckt, blockiert er gleichzeitig den zweiten Typ C-Anschluss, obwohl dieser nicht genutzt wird dafür.

[procons](+)X13 ist leichter als Yoga 370-390||(+)geringere Abmessungen||(+)keine Tastaturhebemechanik beim Klappen||(-)Tasten flacher, kleiner, fehlender Druckpunkt||(+)günstiger als die X1-Serie||(+)robust und gute Verarbeitung||(-)Speicherbaustein ist angelötet||(+)NVMe-SSD lässt sich austauschen||(-)Netzwerkanschlusskabel blockiert zweiten USB-C-Port[/procons]Mehr in unserem Shop: Link zum GWS Technik-Shop

Kaspersky bei der NASA

während das FBI seit 2018 die US-Behörden anweist, keine Antivirus-Software des mittlerweile mit Firmensitz in Großbritannien operierenden Unternehmens Kaspersky Labs, Ltd. einzusetzen, kommt im neuen „Werbefilm von Kaspersky und Lexus“ die Software quasi überall zum Einsatz.

Gemeint ist der aktuelle „Blockbuster“ von Roland Emmerich „Moonfall“. In den letzten Jahren finanzieren viele Filmstudios ihre Produktionen durch „Produktplatzierungen“. Offensichtlich sind die #Kaspersky Labs, Ltd. neben Lexus die Hauptsponsoren des Film. Automarken und Chronographen-Hersteller waren bisher die am meisten genutzten Marken in Kinofilmen. Bekannt für diese Art von „Schleichwerbung“ sind „Aston Martin“, zeitweise auch „BMW“ und die Uhrenmarke „Omega“ in James Bond Filmen und Mercedes-Benz in „Men in Black“. Dass in Moonfall beide Marken aber große Teile der Kinoleinwand einnehmen, ist neu.

Aus Marketing-Sicht für Kaspersky ein schöner Effekt, denn im Film schaffen sie es nicht nur auf großformatige LED-Werbetafeln, sondern auch die Gerätschaften (hier: Space Shuttle Endeavour) sind mit Kaspersky Software abgesichert. Und das trotz Verbot des FBI, denn die #NASA ist schließlich eine amerikanische Behörde. Im Rest der Welt und für alles, was keine US-Behörde ist, darf Kaspersky weiterhin vermarktet werden. Die aktuelle Empfehlung des Bundesamts für Sicherheit in der Informationstechnik ist kein Verbot.

Java: Spring4Shell Sicherheitslücke

vor einigen Tagen wurde im #Java Basierten Spring Framework eine kritische #Sicherheitslücke #Spring4Shell entdeckt und mittlerweile auch geschlossen. Nach intensiver Recherche konnten wir keine Software entdecken, die das Framework im uns bekannten Umfeld einsetzt. Außerdem erfordert das Ausnutzen der Lücke eine recht exotische Installationsanordnung. Das bedeutet nicht, dass Sie im eigenen Umfeld diese Konstellation einsetzen könnten.

Diese Lücke zeigt jedoch wieder, dass der Einsatz von Java-basierter Software grundsätzlich ein Risiko darstellt. Da es keine zentrale Liste gibt, die beschreibt, welche JAVA-Bibliotheken eine Software-Anwendung einsetzt und jede Java-Version spätestens nach drei Monaten ohne Updates Sicherheitslücken enthält, bleibt der Einsatz von JAVA kritisch.

[faq openfirst=0 numbered=1 sort="asc"] Wann bin ich von der Lücke betroffen?|=|Nur, wenn Sie JAVA in Verbindung mit einer JAVA-basierten Software im Einsatz haben, die das Spring Framework einsetzt|| Was kann ich tun?|=|Die effektivste Methode ist, sich von allen JAVA-Installationen zu trennen, und wenn Software mit JAVA im Einsatz ist, nach Alternativen zu suchen|| Ist Spring4Shell so gefährlich wie LOG4Shell?|=|Nein. Erstens setzen wesentlich weniger JAVA-Projekte auf dieses Framework als das bei LOG4J der Fall ist, zweitens lässt sich die Remote Code Lücke nur in Verbindung mit einer in speziellem Modus gestarteten TOMCat Webserver nutzen|| Wo bekomme ich den Patch her?|=|Wenn Sie eine Software identifiziert haben sollten, die das Framework benutzt, wenden Sie sich bitte an den Hersteller der Software[/faq]Umgang mit Java

- Vorhandene JAVA-Installationen sollten darauf geprüft werden, ob sie noch von Programmen genutzt werden - wenn nicht: entfernen!

- Ist die Java-Installation von Oracle, sollte sie grundsätzlich sofort entfernt und durch Adoptium Temurin ersetzt werden. Möchte man aktuelle Oracle Java Versionen einsetzen, ist ein Abonnement mit der Oracle Corporation pro Gerät erforderlich.

- Im Optimalfall ist keine Software auf JAVA-Basis mehr erforderlich. Damit lassen sich dann auch keine Schwachstellen wie LOG4J oder SPRING4SHELL ausnutzen und die Sicherheitslücken der Java-Runtime entfallen.

- Bleibt noch JAVA-basierte Software im Einsatz, nehmen Sie mit dem Hersteller Kontakt auf und fragen nach Alternativen - oder stellen die Produkte ein. "Ein Leben ohne JAVA ist möglich und nicht sinnlos".

Spring4Shell has been catalogued as CVE-2022-22965 and fixed in Spring Framework 5.3.18 and 5.2.20, and Spring Boot (which depends on the Spring Framework) 2.5.12 and 2.6.6.“The vulnerability impacts Spring MVC and Spring WebFlux applications running on JDK 9+. The specific exploit requires the application to run on Tomcat as a WAR deployment,” Spring Framework developers have explained.“If the application is deployed as a Spring Boot executable jar, i.e. the default, it is not vulnerable to the exploit. However, the nature of the vulnerability is more general, and there may be other ways to exploit it.”

https://www.helpnetsecurity.com/2022/04/01/cve-2022-22965/

Sicherheitslücke in d.3 Server geschlossen

DV-SEC-2022-02: Schwachstelle in der d.velop documents Komponente d.3 server

Unser Partner d.velop hat außerplanmäßig sein Software-Portfolio einer vollständigen Sicherheitsprüfung unterzogen und dabei eine Schwachstelle identifiziert, über welche wir hier informieren wollen. Der d.3 Server ist beim #s.dok Archiv im Einsatz.

Betroffen von der Schwachstelle sind die Versionen " d.3 Server 8.1.0.67 und älter" (also auch die Versionen 6.x, 7.x oder 8.0.x), sowie die Versionen "Current 2022.Q1 Patch 02" und älter.

Details zur Schwachstelle:

Ein Angreifer mit einer gültigen Benutzersitzung kann...

- über eine "Remote-Code-Execution"-Schwachstelle der API das System potenziell unter seine Kontrolle zu bringen. Bewertung: 9.9 (Critical)

- über eine "SQL-Injection"-Schwachstelle der API Zugriff auf die d.velop documents-Datenbank erhalten. Bewertung: 9.9 (Critical)

- durch eine nicht ausreichende Rechte-Prüfung der API Zugriff auf Dokumenteigenschaften aller Dokumente erhalten. Bewertung: 6.5 (Medium)

- durch eine nicht ausreichende Rechte-Prüfung über mehrere miteinander kombinierte API-Aufrufe Zugriff auf alle Dokumente im System erhalten. Bewertung: 5.3 (Medium)

Die technische Hürde, diese Sicherheitslücke auszunutzen, bewertet d.velop allerdings als sehr hoch: Zum einen sind sehr detaillierte, technische Kenntnisse des d.velop-Systems erforderlich und zum anderen sind die Systeme standardmäßig nicht über Ihr internes Netzwerk hinaus erreichbar: D.h. nur ein Angreifer aus Ihrem Netz wäre in der Lage diese Sicherheitslücke auszunutzen.

Die Sicherheitslücke wurde im Rahmen einer internen Überprüfung entdeckt und nicht von Dritten an d.velop gemeldet. D.velop hat bisher auch keine Ausnutzung der Schwachstellen bei Kunden beobachtet.

Da diese Lücke aber grundsätzlich einen un-autorisierten Zugriff auf die Daten im d.3-System ermöglichen könnte, empfehlen auch wir dieses Fehlverhalten abzustellen.

Für Fragen und Rückmeldungen zu diesem Sachverhalt oder einer Update Beratung wenden Sie sich bitte über das Extranet an den Support. Bitte geben Sie in der Betreffzeile die Kennung "s.dok: DV-SEC-2022-02" an.

Wichtig: Bitte stellen Sie grundsätzlich immer sicher, Ihre Installation immer auf dem aktuellen Stand zu halten.

Windows Clients und Dynamics Serverplattformen

Der aktuelle Stand ist immer in den "GWS System Requirements" dokumentiert.

Client-Betriebssysteme

Update vom 04.11.2024 - BC25 Änderungen: Für die Übergabe von Daten an Office wird von den Kaufversionen nur noch Office 2021 (LTSC) unterstützt. Microsoft 365 ist dank Abo-Modell immer unterstützt. Windows Server 2019 wird auch nicht mehr unterstützt, nur noch Windows Server 2022, SQL-Server ab 2019, Office: 2021, Exchange Server: 2019.

In den „Business Central Requirements“ ab Version 23 erwähnt Microsoft Windows 11 als Client-Plattform. Dies ist weder eine Empfehlung noch Freigabe.

Für Business Central der Versionen 15-25 (Client = Google Chrome für Enterprise) gelten die Betriebssystem-Anforderungen des Browsers – Microsoft erwähnt Windows 11 nicht.

Für die älteren Versionen von Dynamics NAV Classic und RTC bis BC 140 (alle Versionen mit Client-Anwendung) wird Microsoft keine Windows 11 Kompatibilität mehr ausweisen.

Seit Juni 2024 wird mit neuer PC-Hardware Windows 11 Pro Version 24H2 ausgeliefert. PCs, die die Hardware-Voraussetzungen erfüllen (mindestens Intel Core-I Prozessor der 8. Generation, TPM 2.0 Chip, Secure Boot und weitere…) sollten zum Erhalt weiterer Sicherheitsupdates nach dem 15. Oktober 2025 vorher neu installiert (mit Windows 11 Pro 24H2) oder ersetzt werden.

Fazit: Windows 11 ab 24H2 neu installieren, wenn die Hardware das zulässt und keine gevis Client Anwendung installiert ist, ansonsten bis zum Support-Ende bei Windows 10 Pro - #Win10 bleiben. #endoflife

Wie Sie das kostenlose Upgrade-Angebot von Microsoft auf Windows 11 unterdrücken, erfahren Sie hier.

Browser

Gleichermaßen gilt weiterhin unsere Empfehlung für Google #Chrome für Enterprise als Standard-Browser und zur Nutzung für #gevis ERP | BC und gevis ERP | SaaS und gevis VEO. Den Microsoft Edge für Enterprise installieren Sie bitte NICHT als Standardbrowser, aber zur Absicherung der Betriebssysteme.

Hintergrund: Das Arbeitsspeichermanagement in Google Chrome ist entscheidend besser als beim Edge. Chrome verbraucht bis zu 50% weniger Arbeitsspeicher für gleiche Tätigkeiten. Dennoch sollte mit der Anzahl der gleichzeitig geöffneten Tabs sparsam umgegangen werden.

Azure Virtual Desktops

In den Azure Virtual Desktops besteht bis Oktober 2028 keine Notwendigkeit, auf Windows 11 Business umzustellen.

Microsoft erwähnt keine Betriebssystemvoraussetzungen in ihrem Artikel, in der Praxis sind derzeit aber mehr AVD auf Windows 10 Basis im Einsatz als mit Windows 11.

Da die Unterstützung für Sicherheits-Patches für Windows 10 bis 25. Oktober 2025 gewährt wird, in Azure Virtual Desktop-Umgebungen und im Erweiterten Support sogar bis Oktober 2028 und viele Hersteller das Downgrade bei neuen Systemen auf Windows 10 Pro erlauben, kann für Azure Virtual Desktop Umgebungen weiterhin Windows 10 Pro eingesetzt werden.

Server und Terminalserver (On-Prem)

Die in der Praxis eingesetzten Server-Betriebssysteme ergeben sich aus den System Requirements.

gevis classic Versionen (NAV2009R2)

Für den Classic Client gibt es und wird es keine "Freigabe" von Microsoft geben. Für den Einsatz auf Endgeräten im lokalen Netzwerkbetrieb empfehlen wir Windows 10 Pro. Unter Windows 11 Pro gibt es Einschränkungen und Funktionsstörungen.

Im Terminalbetrieb ist die empfohlene Server-Version Windows Server 2016, es sind aber auch Fälle von 2019 bekannt in Kundenumgebungen. Für Azure Virtual Desktops (Nachfolger der Terminalserver in Azure) sollte der Pool mit Windows 10 eingerichtet werden.

SQL-Server (Runtime mit Maintenance) für Classic On-Premises ist maximal Version 2019, die Minimum-Version sollte aus Update-Gründen 2014 sein im Umlauf, für den Einsatz in Azure Cloud Migrations-Szenarien wird ebenfalls ein Azure Server 2019 eingesetzt und die Lizenzen gemietet.

Microsoft Office 201x (On-Prem) oder Microsoft 365

Es sind Fälle im Kundenkreis bekannt, wo Microsoft 365 Business Premium in Verbindung mit gevis Classic eingesetzt wird. Dabei ist entscheidend, NICHT das neue Outlook, sondern Outlook classic zu verwenden. Bei den Office Kaufversionen sind lokale Installationen von Office 2016 und 2019 bekannt. Generell gilt - in Verbindung mit gevis Classic und RTC gelten alle Szenarien auf eigenes Risiko - eine Aktualisierung von gevis auf "One Version" (ab BC21 oder SaaS) ist ratsam.

Skeye.allegro MDE Geräte dürfen aus Sicherheitsgründen nur noch offline betrieben werden, da diese nur mit einem 32-Bit -Terminalserver funktionieren.

Nav 2009 R2 Windows compatibility sheet bis Windows Server 2012 R2

NAV 2009 R2 Windows no compatibility für neuere Windows Server

Microsoft Blog

Rechtshinweis: aus Haftungsgründen werden wir keine Empfehlung für diese Plattform aussprechen, sondern nur Best-Practice Erfahrungen abbilden. Der Einsatz erfolgt grundsätzlich auf eigenes Risiko.

Sicherheitslücke in Bibliothek ZLIB

Eine weitere, in vielen weit verbreiteten Programmen und Werkzeugen eingesetzte Bibliothek hat eine jahrzehntelang unbekannte #Sicherheitslücke. Mit der aktuellen Version 1.2.12 von #ZLIB wurde sie am 27.3.2022 geschlossen. Da im Projekt aber nur der Quellcode bereit gestellt wurde, sind die Hersteller und Open-Source-Projekte gefordert, neue Versionen zu liefern. Sobald diese Updates zur Verfügung stehen, sollten Sie Ihre Programme und "Tools" auf den aktuellen Stand bringen oder nicht mehr genutzte, alte Produkte entfernen.

Betroffene Produkte sind (die Liste erhebt keinen Anspruch auf Vollständigkeit):

- 7-Zip, Versionen älter 21.07 (Version 21.07 hat keine zlib.dll mehr)

- Internet Explorer (wird ab 15. Juni entfernt aus Windows 10, kann aber bereits jetzt deinstalliert werden, sollte ab Server 2019 auch an Servern deinstalliert werden)

- Microsoft (Office) 365 (zlibwapi.dll 1.2.11) (auch im M365 Apps Update 2103 enthalten - Microsoft prüft)

- Apache Webserver 2.x (1.2.11)

- NMap Netzwerkscanner (zlibwapi.dll wie beim Office 1.2.11)

- Microsoft .net Framework 4.5 (1.2.11) > Neuere Versionen verfügbar

- Filezilla FTP Client (1.2.11)

- OBS Studio (1.2.11) - Videobearbeitung > Update 27.2.4 schließt die Lücke

- CISCO Anyconnect VPN Client (1.2.2.0) > Lücke laut CVS Artikel erst ab Version 1.2.2.2)

- PDF24 PDF (keine Version erkennbar) > Version 10.0.7.1 oder neuer einsetzen, alte Versionen deinstallieren

- Audacity (1.2.11)

Fazit

Ungenutzte, alte Softwareprodukte von Ihren Systemen entfernen. Warten, bis Hersteller neue Versionen (mit Stand ab 27.03.2022) herausbringen. Betroffene Softwarepakete aktualisieren.

CVS-Sicherheitseinstufung

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2018-25032

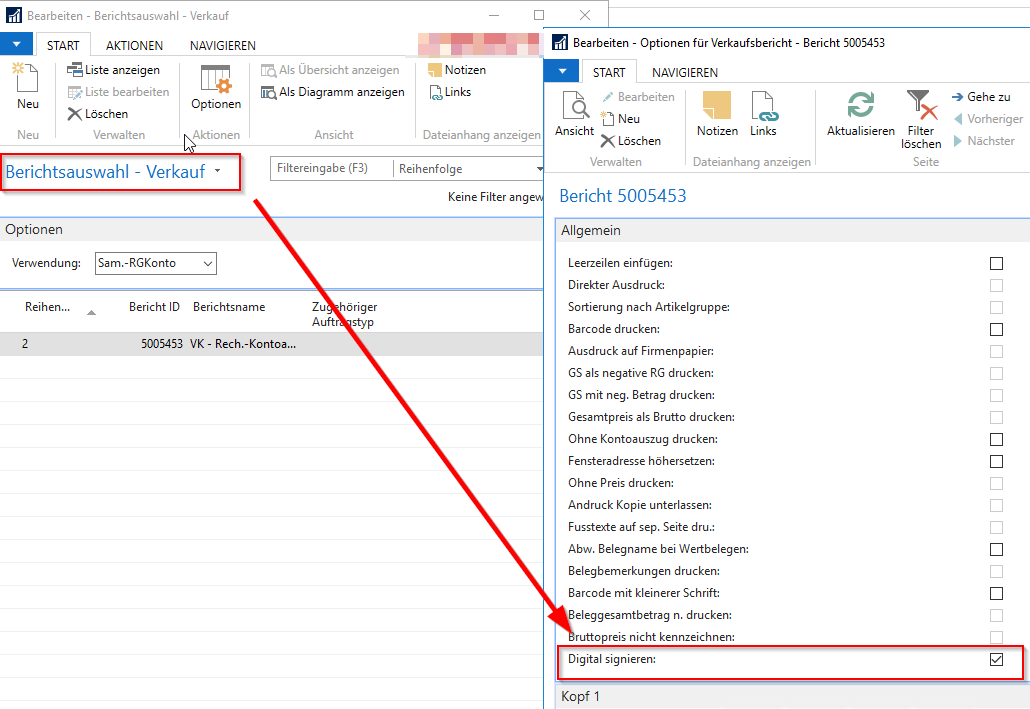

Windows 12 kommt mit dem 22H2 Update

Nachdem der Erfolg von Windows 11 auf der Strecke geblieben ist (derzeit gehen die Umstellungszahlen von #Win11 zugunsten Windows 10 22H1 zurück), hat Microsoft entschieden, die Version mit dem Update 22H2 (das im Sommer erscheint) in Windows 12 umzubenennen. Dies äußerte Leading Product Evangelist Vincent Waters, der die Windows Entwicklung in Redmond leitet, gegenüber der Redaktion.

Zahlen vom März 2022: Windows 10 21H2 (19044): Zuwachs 28,5 % (+7,5% gegenüber Februar), Windows 11: Zuwachs nur noch 19,4 % (-6,5% gegenüber Februar)

AdDuplex Statistiken von adduplex.com

Nach riesigen Protestwellen der Anwender und Unternehmen werden Funktionen von Windows 10 in Version 12 wieder aktiviert. So hat man (wie in den aktuellen Insider-Versionen derzeit zu erkennen), die zweite Ebene aus den Kontext-Menüs wieder entfernt. Die von Windows 10 bekannte Kontext-Menü Ebene ist also wieder nach einem Mausklick erreichbar.

Auch das Startmenü mit den Live-Kacheln lässt sich in den Einstellungen wieder aktivieren (siehe Screenshot der Preview).

Weitere Funktionen von Win12 sind:

- Direct X 12

- .net Framework Desktop Engine 6.03

- Neue Designs von Windows 11

- abgerundete Ecken

- Customizing virtueller Desktops mit verschiedenen Akzentfarben

- Touch-Optimierte Funktionen von Windows 11

[liveumfrage id=4]

Herkunft: Heinrich IV. soll an einem 1. April im 17. Jahrhundert eine Einladung zu einem Treffen von einem Mädchen aus dem einfachen Volk erhalten haben. Der König soll die Einladung angenommen haben und zu einem abgelegenen Lustschlösschen gereist sein. Dort wartete aber keine künftige Geliebte - sondern der eigene Hofstaat samt Heinrichs Ehefrau.

#Aprilscherz

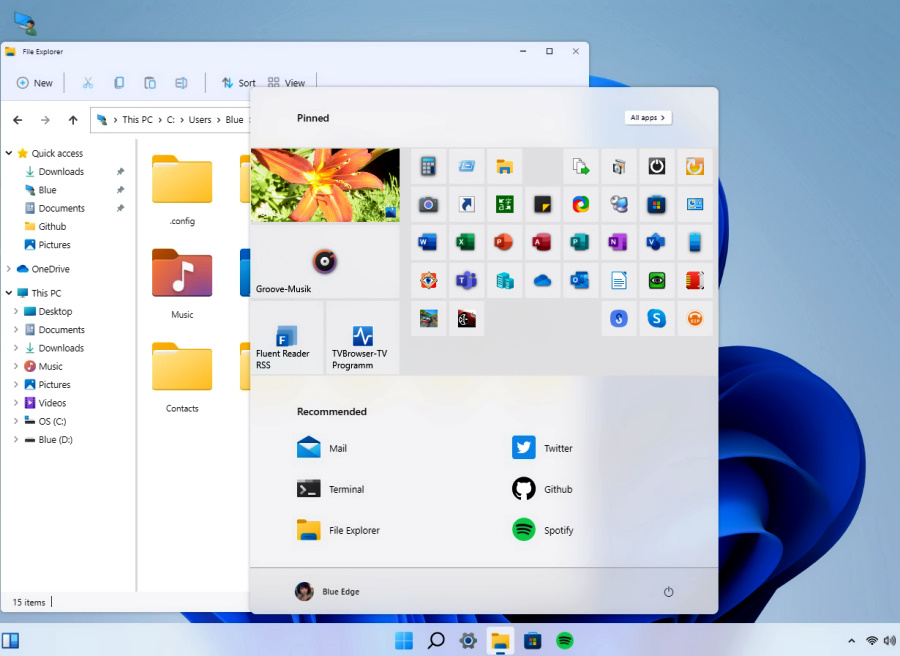

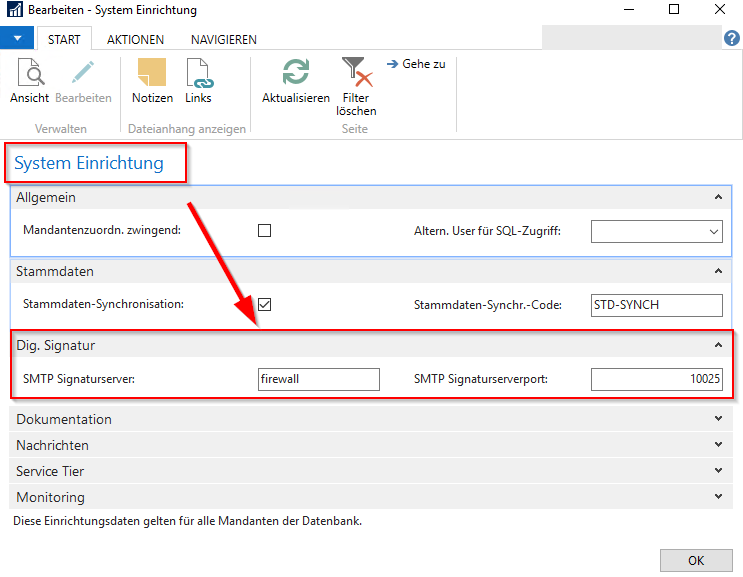

Digitale Signatur - Mailserver entfernen

Mit der zweiten Novelle des Signaturgesetzes (SigG) wurde die Verpflichtung, die Herkunftskette einer Rechnung nachzuweisen, umformuliert. Demnach muss der Nachweis vom Rechnungsaussteller nachwievor erbracht werden, das Werkzeug dafür muss aber keine "qualifizierte Signatur" sein.

Einige von Ihnen haben bisher weiter Ausgangsrechnungen per E-Mail signiert, um auf der Kundenseite diese Rechnungen klar von Fake-E-Mails und Phishing-E-Mails abzugrenzen. Die Anderen müssen bei einer Steuerprüfung ihrer Kunden von Hand zahlreiche Ausgangsrechnungen dem Prüfer bereitstellen.

Aufgrund gestiegener Energiepreise haben wir Sie bereits informiert, dass wir den Online-Dienst "Digitale Signatur" #Digisig zum 30. Juni 2022 einstellen. Damit keine Fehlermeldungen auftreten, müssen Sie rechtzeitig die E-Mail-Einstellungen für alle Belege vom Typ: Rechnung, Gutschrift, Sam-Rg, Sam-GS, sowie individuelle Berichte in Ihrer Umgebung prüfen, dass die Einstellung zum digital Signieren entfernt wird. Die beiden folgenden Bildschirmfotos zeigen, wo die Einstellungen vorzunehmen sind:

Bitte achten Sie darauf, Ihre Mail-Betreffs und Mail-Text Textbausteine anzupassen, dass im Text nicht mehr der Satz steht "Die Rechnung wurde digital signiert" und auch kein Verweis mehr auf den Download zum Secsigner erfolgt.

HP-Drucker – kritische Sicherheitslücken

#HP (Hewlett-Packard) warnt vor kritischen #Sicherheitslücken in über 200 seiner Drucker der Marken #HP und Samsung. Angreifer können mit diesen Lücken Schadprogramme auf den Druckern installieren. Das funktioniert normalerweise nur im lokalen Netzwerk. Da aber dies der Haupt Angriffsvektor ist, sollte umgehen die aktuelle Firmware auf den Druckern installiert werden.

Ein typischer Angriff funktioniert so: Ein Mitarbeiter wird in E-Mails unter einem Vorwand dazu aufgefordert, einen Link auszuführen. Dieser lädt mit Benutzerrechten die erste Software herunter. Diese wiederum durchsucht das lokale Netzwerk nach „Opfergeräten“ mit Sicherheitslücken und installiert dort einen weiteren Download (das Schadprogramm). Auf dem Drucker wird dann das Schadprogramm ausgeführt und verschlüsselt beispielsweise andere Geräte im Netzwerk.

Alternativ schalten Sie bitte in der Druckeroberfläche unter Netzwerk / Erweitert das LLMNR Protokoll aus.

Steht kein Firmwareupdate für Ihr Modell zur Verfügung, empfiehlt es sich, ebenfalls die Cloudprint Funktionen des Druckers über die HP Smart App abzuschalten. Damit kann der Drucker über das Internet erreicht werden und Ausdrucke über eine e-Mail an den Drucker initiiert werden.

https://support.hp.com/us-en/document/ish_5948778-5949142-16/hpsbpi03780

https://support.hp.com/de-de/drivers

HP Supportseiten: (CVE-2022-3942, CVSS 8.4, Risiko kritisch)

HP Supportseiten: (CVE-2022-3942, CVSS 8.4, Risiko kritisch)

OpenAudit Classic Hard-/Software-Inventar App

Mit der quelloffenen Software "OpenAudit Classic" lassen sich Hard- und Software inventarisieren. Täglich um 11:00 Uhr laufen dabei Aufgaben, die Windows Server und -Endgeräte mit Ihrer kompletten Hardware, sowie installierter Softwarekomponenten automatisiert erfassen. In einem zweiten Scan werden mit NMAP Informationen (Hardware) über nicht Windows Geräte (Drucker, Kameras, TV-Geräte, Managed Switches) und andere IP-Geräte erfasst.

Die Oberfläche ist dabei eine lokale Webseite auf dem OpenAudit-Server, die über Port 4443 mit self-signed SSL-Zertifikat erreicht wird. Bei Bedarf kann sie zusätzlich mit einem Kennwort abgesichert werden.

#OpenAudit Classic inventarisiert nun auch „Windows apps“, die aus dem Microsoft Store installiert wurden (von allen lokalen Benutzern). Zusätzlich werden die im Benutzer-Kontext installierten Programme gelistet, wenn der Scan-User identisch ist (z.B. beim Clientseitigen Scan). Hintergrund: Wenn ein Nutzer sich über den Microsoft Store Windows Apps im Startbereich installiert, können diese nun inventarisiert werden und erscheinen in einer neuen Tabelle von #OpenAudit unter Software/Modern Apps.

Man kann die Version sehen und auf welchen Maschinen die Apps installiert sind. Zusätzlich lässt sich erkennen, ob die Endgeräte Legacy/BIOS oder UEFI gesteuert sind. Ein Bitlockerstatus lässt sich ebenfalls abfragen. Es existieren zahlreiche Auswertungen, die sich mit leichten PHP Kenntnissen erweitern lassen.

Ein weiteres Feature ist der Ordner „softwarelogos“. Legt man hier PNG-Dateien in 16×16 Pixel ab, die den Namen der Software tragen (Die ersten Zeichen bis zum Leerzeichen im Namen, z.B. microsoft.png), werden alle Softwareprodukte, die namentlich so beginnen, im Software-Register und den Softwareauflistungen mit dem Logo versehen.

#Erfreulich - Mi der aktuellen Distribution kommen die aktuellsten "stable" Versionen von Apache, MariaDB, PHP, PHPMyadmin zum Einsatz. Eine integrierte Wordpress Instanz lässt sich bei Bedarf aktivieren und als Intranet nutzen.

Die aktuelle Version erfordert das Entfernen der vorhandenen Installation und eine Neuinstallation, da die Datenbank von Oracle MySQL Community auf MariaDB Community 10.4 umgestellt wurde. Sichern Sie sich zuvor die Datei „pc-list-file.txt“ aus dem scripts Unterordner. Danach muss wieder neu inventarisiert werden. Ist dafür bereits eine Aufgabe im Windows Taskplaner vorhanden, die Aufgabe bearbeiten und die Zugangsdaten des Admin-Benutzers neu eingeben.

Download und Quellcodes

Wir haben Open-Audit als installierbare Version im Downloadbereich. Die Quellcodes sind auf Github abgelegt:

[ddownload id="3071"]Quellcodes, Changelog und Projekt Repository sind auf Github abgelegt:

[linkbutton link="https://github.com/svenbolte/Open-Audit-Classic" label="OpenAudit Classic Quellcode und Repository auf Github"]

Installation

Systemvoraussetzungen: Windows Server 2016/2019/2022 oder neuer bzw. Windows 10/11 Pro oder Enterprise (auf Server 2012 R2 oder älter lässt sich NMAP zwar teilweise verwenden, da diese Betriebssysteme aber keine Sicherheitsupdates mehr erhalten, ist davon abzuraten).

Die Installation erfolgt über das Entpacken und Installieren des heruntergeladenen Setup-Pakets. Sollte nach der Aktualisierung der Visual-C++ Runtimes ein Neustart des Servers vorgeschlagen werden, ist dieser nicht nötig. Mit "Nein" antworten und das Setup erneut starten.

Nach der Installation die Oberfläche aufrufen und unter Administrator/IP-Liste erzeugen - Netzwerkliste aller Standortnetze im Format 192.688.1.0/24,172.26.12.0/24 eintragen. (oder erst nur das Hauptstellen-Netz). Die Subnetze zum Nachtragen bekommt man dann unter Sonstige Geräte/Printers IPv4 unter Port. Danach dann alle Netze beim IP-Listen Erzeuger eintragen. (Die durch das Programm erzeugte pc-list-file.txt enthält alle IP-Adressen aller Netzwerke, die OpenAudit Classic erfassen soll. Sie kann auch mit Excel befüllt werden, indem Sie in Zelle A1 z. B. 192.168.1.1 schreiben und dann nach unten bis Zeile 254 ausfüllen. Ab Spalte A255 beginnt dann das zweite Netz (einer Zweigstelle): 192.168.2.1. Wieder bis 254 ausfüllen. Am Ende markieren Sie den kompletten ausgefüllten Inhalt der Spalte A und kopieren ihn in die auf dem OpenAudit Classic Server Desktop liegende pc-list-file.txt Textdatei)

Rufen Sie nun die Windows Aufgabenplanung auf und öffnen unter Aufgabenplanungsbibliothek den Task: "openaudit scan täglich" und ggf. den NMAP-Scan-Task (für non-Windows Geräte). In beiden Task die Domäne auf Ihre Domäne einstellen und einen Domain-Admin verwenden (z. B. IHREDOMAIN.LOCAL\Administrator).

Für den #NMAP Task müssen Sie im Verzeichnis: "c:/programme (x86)/xampplite/htdocs/openaudit/scripts" die Datei audit.config in der unteren Hälfte im NMAP-Bereich anpassen und das IP-Netz Ihrer Hauptstelle eintragen (also erste Zeile: 192.168.1. - in der Zeile darunter: 192.168.001.

Der manuelle Start der Tasks lautet in der Open-Audit Konsole:

- cscript audit.vbs oder optional cscript audit.vbs 192.168.1.23 [username] [passwort]

- cscript nmap.vbs oder optional csctipt audit.vbs 154 (=IP-Endnummer des Geräts)

Offline- und Clientside Scans

Manchmal sind PCs so konfiguriert, dass sie nicht vom OpenAudit Classic Server erreicht und somit inventarisiert werden können (PULL-Verfahren). Außerdem sind möglicherweise Geräte außerhalb der Domäne vorhanden, die in das Inventar sollen. In diesen Fällen gibt es zwei Möglichkeiten, diese dennoch in die Datenbank zu übernehmen. Das PUSH-Verfahren sendet die Daten direkt vom Desktop des Clients an den Server (OA Clientside Scan) oder erstellt eine Textdatei auf dem Rechner, die dann über die OpenAudit Classic Oberfläche importiert werden kann. Anleitungen (howto) sind im jeweiligen Unterordner abgelegt. Laden Sie dazu die ZIP-Datei herunter und entpacken Sie.

Bevor Sie eine der enthaltenen Methoden verwenden, können Sie noch das Öffnen der Windows-Firewall versuchen:

- Wechseln Sie am OpenAudit Classic Server in der Verzeichnis "C:/Program Files (x86)/xampplite/htdocs/openaudit/scripts"

- Kopieren Sie die Datei 00-kunde-firewall-win10-open-oa.cmd auf jeden PC (z.B. auf den Desktop) und führen sie „als Administrator ausführen“ aus

- Öffnen Sie am Server die "Openaudit Classic Konsole" und führen einen Testscan aus: CSCRIPT AUDIT.VBS {IP-Adresse des Client-Rechners}

Möglicherweise funktioniert der serverseitige Scan nun und der PC ist nun in der Liste. Wenn nicht, wechseln Sie am OpenAudit Classic Server in das Verzeichnis in den Unterordner offline-scan oder oa-clientside-scan und verfahren Sie wie in der jeweiligen howto beschrieben:

[ddownload id="29236"]Alternativ finden Sie die Ordnerstruktur aus dem Download auf Ihrem OpenAudit Classic Server unter:

C:/Program Files (x86)/xampplite/htdocs/openaudit/all-tools-scripts/

Methode 1: mit Setup (Unterordner OA-Clientside-Scan)

- aus dem Unterordner OA-CLIENTSIDE-SCAN die "openaudit-clientscan-setup.exe" ausführen und auf dem zu erfassenden PC installieren (erfordert Adminrechte)

- Die Datei "audit.config" mit dem Editor öffnen und in der Zeile audit_host="http://openaudit:888" statt "openaudit" den Servernamen oder die IP-Adresse des OpenAudit Classic Servers eintragen

(alternativ: Für den Openaudit-Server im DNS-Server einen (A) Alias Eintrag erzeugen namens "openaudit") - In die Windows Aufgabenplanung, die Aufgabe "Openaudit-Clientside-Scan" bearbeiten und

und einen administrativen Benutzer auswählen zur Ausführung

oder Methode 2 (von Hand):

- Den Inhalt des Unterordners OA-CLIENTSIDE-SCAN auf den Rechner kopieren (z.B. auf den Desktop)

- Die Datei "audit.config" mit dem Editor öffnen und in der Zeile audit_host="http://openaudit:888" statt "openaudit" den Servernamen oder die IP-Adresse des OpenAudit Classic Servers eintragen

(alternativ: Für den Openaudit-Server im DNS-Server einen (A) Alias Eintrag erzeugen namens "openaudit") - Die Aufgabe "openaudit-clientscan.xml" in die Windows Aufgabenplanung importieren

und einen administrativen Benutzer auswählen zur Ausführung

(sie startet täglich um 11:00 Uhr liefert an den OpenAudit Classic Server ab)

oder OFFLINE-SCAN (nur falls Clientdside-Scans nicht funktionieren)

- Den Inhalt des Ordners: offline-scan vom Openauditserver auf einen Speicherstick kopieren.

- "offline.cmd" vom Speicherstick ausführen --> //pcname//.txt entsteht auf dem Stick.

- //pcname//.txt von C:/ mit dem Editor vom Stick öffnen und Inhalt in die Zwischenablage kopieren.

- Die OpenAudit Classic Oberfläche im Browser aufrufen https://openauditserver:4443/openaudit.

- Menü "Admin" / "Add system" aufrufen.

- Den Inhalt der Zwischenablage in das Eingabefeld dort einfügen und "Save/Speichern" drücken.

Tipps & Tricks

Kleine #FAQ dazu: Wenn die UAC an der Server-Konsole aktiv ist, wird dort die OA-Konsole im non-elevated-rights Modus gestartet. Soll der Bitlockerstatus der Notebooks dokumentiert werden, muss die Konsole "als Administrator" ausgeführt werden, bevor der cscript audit.vbs Lauf gestartet wird. Wenn Sie die OpenAudit Classic Console mit elevated rights als Verknüpfung anlegen möchten, erstellen Sie die folgende Verknüpfung:

C:\Windows\system32\cmd.exe /k pushd "C:\Program Files (x86)\xampplite\htdocs\openaudit\scripts"

OpenAudit Classic Konsole (ADMIN)

WMI-Fehler beim Verbinden lösen

Manchmal sind die Windows Rechner so konfiguriert (insbesondere, wenn sie nicht in der Domäne sind, manchmal aber auch in der Domäne), dass sie keinen WMI Remote-Zugriff zulassen. Die Lösung muss auf den Zielrechnern ausgeführt werden:

Rechte Maustaste auf Arbeitsplatz, Verwalten

Unter Benutzer den lokalen Administrator aktivieren und ihm das Kennwort des Domänen-Admins geben, der am OA Clasic Server das Inventar erstellt.

Dienste&Anwendungen / WMI-Steuerung (rechte Maustaste, Eigenschaften)

Reiter Sicherheit / Root anklicken

Button Sicherheit drücken

Lokalen (oder einen Domain Admin) hinzufügen

Erweitert anklicken, Doppelklick auf den gewählten Administrator

anwenden auf: "Dieser und untergordnete Namespaces" wählen

Alles ankreuzen (Berechtigungen nur für... Haken aber nicht setzen)

Viermal auf OK klicken, bis alle Dialoge zu sind

Computerverwaltung schließen

veeam Sicherheitsupdate erforderlich

Insbesondere wegen der aktuellen weltpolitischen Lage erfordert die Sicherheitsbetrachtung und das Schließen von Sicherheitslücken besondere Beachtung. Wer die Software "veeam Backup & Recovery" einsetzt und einen aktiven Wartungsvertrag hat, sollte schnellstens auf die aktuelle Version aktualisieren. Hintergrund ist eine kritische Sicherheitslücke im Produkt, die Angreifern aus dem lokalen Netzwerk volle Kontrolle über den veeam Server ermöglicht. Bekanntlich funktionieren die meisten Angriffe mit Schadsoftware durch das Klicken eines Mitarbeitenden auf einen Link. Danach erfolgt im Hintergrund ein Download einer Software, die mit Benutzerrechten ausgeführt wird und im lokalen Netzwerk gezielt nach Produkten mit Sicherheitslücken sucht. Erlangt es über eine solche Lücke administrative Rechte, ist das Ausmaß des zu erwartenden Schadens signifikant höher als ohne. Die empfohlene Version erhöht sich dadurch auf build 11.0.1.1261 P20220302

Artikel aus der veeam Knowledge Base zu den Lücken mit Downloadlinks: kb4288, kb4289 und kb4290

veeam Software - Supportseiten

Sicherheitsbetrachtung Kaspersky 2026

Überblick zum Hersteller

Kaspersky Lab (Kaspersky Labs Limited, KLL) ist ein international tätiger Anbieter von Cybersicherheitssoftware mit Hauptsitz in London und operativen Standorten in mehreren Ländern, darunter auch Russland. Das Unternehmen entwickelt und vertreibt Sicherheitslösungen für Privatpersonen, Unternehmen und öffentliche Einrichtungen, darunter Antivirus-Software, Endpoint-Security-Lösungen und Threat-Intelligence-Dienste.

Technische Schutzwirkung

Antivirus-Software wie Kaspersky nutzt signaturbasierte Verfahren, heuristische Analysen sowie verhaltensbasierte Erkennung, um Schadsoftware zu identifizieren und abzuwehren. In unabhängigen Vergleichstests erzielt Kaspersky regelmäßig hohe Erkennungsraten. Diese technische Leistungsfähigkeit ist grundsätzlich unabhängig von politischen oder geopolitischen Rahmenbedingungen zu bewerten.

Sicherheit und Risiken – politische und regulatorische Aspekte

Warnungen staatlicher Behörden

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat im März 2022 eine Warnung vor dem Einsatz von Kaspersky-Produkten ausgesprochen. Begründet wurde dies mit einem abstrakten Risiko, das sich aus der Möglichkeit staatlicher Einflussnahme auf den Hersteller ergeben könne. Die Warnung richtet sich insbesondere an Behörden, Betreiber kritischer Infrastrukturen sowie Organisationen mit erhöhtem Schutzbedarf und wurde bislang nicht offiziell aufgehoben.

Maßnahmen und Bewertungen in den USA

Die US-Regierung stuft Kaspersky-Produkte als potenzielles Sicherheitsrisiko ein. Seit 2024 besteht in den Vereinigten Staaten ein Verbot, das den Verkauf neuer Kaspersky-Software sowie die Bereitstellung von Updates und Support für US-Personen untersagt. Als Begründung werden nationale Sicherheitsinteressen und mögliche Einflussmöglichkeiten ausländischer staatlicher Akteure angeführt.

Kaspersky weist diese Vorwürfe zurück und verweist auf interne Compliance-, Transparenz- und Kontrollmaßnahmen.

Datenschutzrechtliche Überlegungen

Antivirenprogramme benötigen für ihre Funktion weitreichende Systemrechte, darunter Zugriff auf Dateien, Prozesse und Netzwerkkommunikation. Daraus ergeben sich erhöhte Anforderungen an Datenschutz, Zugriffskontrolle und Vertrauenswürdigkeit des Herstellers. Die datenschutzrechtliche Bewertung eines Produkts ist stets einzelfallbezogen und hängt unter anderem von Einsatzszenario, Konfiguration und organisatorischen Maßnahmen des Anwenders ab.

Cyberversicherungen und Risikobewertung

Im Rahmen von Cyberversicherungen werden IT-Sicherheitsmaßnahmen regelmäßig im Zuge von Risikoanalysen bewertet. Dabei können neben technischen Schutzmechanismen auch behördliche Warnungen, regulatorische Rahmenbedingungen und geopolitische Risikofaktoren berücksichtigt werden.

Einige Versicherer prüfen im Einzelfall, welche Sicherheitslösungen eingesetzt werden und ob diese mit aktuellen Empfehlungen von Aufsichts- oder Sicherheitsbehörden übereinstimmen. Daraus können je nach Versicherungsmodell individuelle Anforderungen, Risikoaufschläge oder vertragliche Einschränkungen resultieren. Eine pauschale Ablehnung bestimmter Produkte durch Cyberversicherungen besteht jedoch nicht; maßgeblich sind stets die konkreten Vertragsbedingungen und die jeweilige Risikobewertung des Versicherers.

Bewertung der Softwarequalität

Aus rein technischer Sicht bietet Kaspersky weiterhin eine leistungsfähige Sicherheitslösung mit Funktionen wie Echtzeit-Schutz, Malware-Erkennung, Cloud-Analyse und automatisierten Updates. Die Schutzwirkung bewegt sich nach aktuellen Vergleichstests auf einem Niveau, das mit anderen etablierten Sicherheitsprodukten vergleichbar ist. Testergebnisse und Bewertungen sollten regelmäßig überprüft werden, da sich Bedrohungslagen und Softwarearchitekturen kontinuierlich weiterentwickeln.

Best Practice: Einsatz von Microsoft Defender for Business (M365)

Als Best Practice setzen viele Unternehmen auf Microsoft Defender for Business als integrierte Sicherheitslösung innerhalb von Microsoft 365. Der Defender for Business ist direkt in das Microsoft-Ökosystem eingebunden und bietet unter anderem:

- zentrale Verwaltung über das Microsoft 365 Security Portal.

- integrierten Endpoint-Schutz ohne zusätzliche Drittsoftware.

- automatisierte Bedrohungserkennung und -reaktion (EDR).

- transparente Datenverarbeitung innerhalb der Microsoft-Cloud.

- gute Anschlussfähigkeit an Compliance-, Audit- und Versicherungsanforderungen.

Durch die enge Integration in Microsoft 365 lassen sich Sicherheits-, Identitäts- und Compliance-Funktionen konsistent umsetzen. Für viele Organisationen vereinfacht dies sowohl den operativen Betrieb als auch Nachweise gegenüber Aufsichtsbehörden, Auditoren und Cyberversicherern.

Fazit

Kaspersky Antivirus stellt weiterhin eine technisch leistungsfähige Sicherheitssoftware dar. Gleichzeitig bestehen aufgrund behördlicher Warnungen und regulatorischer Entwicklungen Risiken, die über rein technische Aspekte hinausgehen. Unternehmen sollten daher eine individuelle Risiko-, Compliance- und Versicherungsbewertung vornehmen und ihre Sicherheitsstrategie regelmäßig überprüfen. Die Wahl der Sicherheitslösung sollte sich am Schutzbedarf, am regulatorischen Umfeld und an betrieblichen Anforderungen orientieren.

Disclaimer

Dieser Artikel stellt keine Rechts-, Versicherungs- oder Produktempfehlung dar. Die dargestellten Informationen basieren auf öffentlich zugänglichen Quellen und allgemeinen Sicherheitsbewertungen. Maßgeblich für den Einsatz von Sicherheitssoftware sind stets die individuellen Rahmenbedingungen, behördlichen Vorgaben, Versicherungsverträge sowie eine eigene Risikoanalyse.

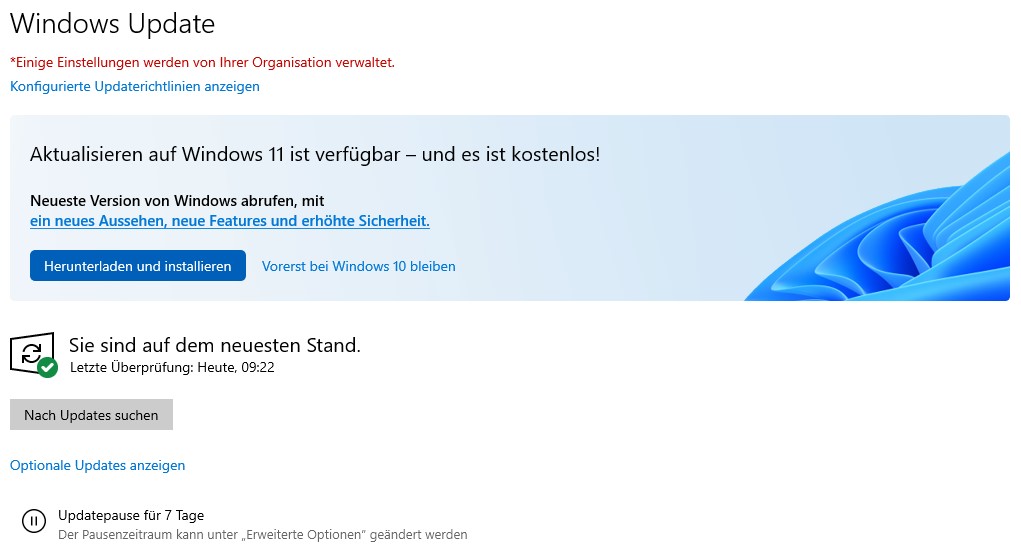

Windows 11 Spam verhindern

obwohl zahlreiche Partner und auch Microsoft-Abteilungen die Verwendung von Windows 11 nicht freigeben, verwendet Microsoft nun sogar in den Windows 10 Enterprise-Versionen das „Wichtige Updates verfügbar“ Symbol in der Taskleiste mit einem blauen Punkt, um Benutzer aufzufordern, auf #Win11 zu aktualisieren. Selbst wenn man mit der rechten Maustaste darauf klickt, kann man die Meldung nicht vollständig abstellen, sondern „später erinnern“.

Bei einigen Systemen erscheint auch ein Vollbild-Hinweise nach der Anmeldung und bevor der Desktop freigegeben wird.

Geht man danach in die Systemsteuerung, Updates und Sicherheit, Windows Update, wird erneut mit einem prominent platzierten Banner Windows 11 beworben. Auch hier kann man nur „vorerst noch nicht“ auswählen.

Domänen Admins können diese Meldungen (falls die GPO noch funktioniert) diese Meldung verhindern (die GPOs müssen dazu mindestens die ADMX-Templates von September 2021 haben):

Computerkonfiguration

> Administrative Vorlagen

> Windows-Komponenten

> Windows Update

> Windows Update für Unternehmen"

Im Schlüssel "Zielversion des Funktionsupdates auswählen"Dort muss der Wert für das Produkt: „Windows 10“ enthalten und die Version auf „21H2“ gesetzt werden. Sollte Microsoft für Windows 10 doch eine 22H2 Version herausbringen (19045.x), ist dieser Wert zu setzen.

Hier noch der passende Registrierungsschlüssel (statt der GPO):

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate]

"TargetReleaseVersion"=dword:00000001

"TargetReleaseVersionInfo"="21H1"SQL-Server 2012 Supportende Mitte 2022

Viele von Ihnen setzen in Verbindung mit gevis ERP | BC, gevis ERP | NAV und gevis Classic die sogenannte ISV-Runtime des Microsoft SQL-Servers ein. Mit einer jährlich zu verlängernden "Maintenance" (Wartung) wird Ihnen das Recht gewährt, auf eine neuere Version vom SQL-Server zu aktualisieren. Darüber ist, solange Sie nur unsere Produkte (gevis, s.dok, BI1, NAV Lohn) auf diesen SQL-Servern einsetzen) die Lizenz deutlich günstiger als ein vollwertiger SQL-Server Standard.

Ab Mitte Juli 2022 gibt es keine Sicherheits-Updates mehr für #SQL Server 2012. #Sicherheitslücken sind damit vorprogrammiert.

[time_until date="12.07.2022"]

Die Notwendigkeit, ein SQL-Versions-Upgrade auszuführen, tritt immer dann ein, wenn das Supportende des installierten Produkts abläuft oder eine neue gevis Version/Architektur eingesetzt wird (wie im Rahmen einer gevis ERP | BC Migration). Das Upgrade ist immer genau auf die Version mit dem kumulative Upgrade möglich, die von der verwendeten NAV-Version unterstützt wird.

So kann man mit Dynamics NAV 2017 maximal auf SQL-Server 2017 mit einem der ersten kumulativen Updates (CU) aktualisieren, nicht auf SQL-Server 2019. Zusätzlich gibt es eine Abhängigkeit zum verwendeten Server-Windows-Betriebssystem. Alte SQL-Server Versionen können nicht auf Windows Servern der Version 2019 oder 2022 installiert werden.

Handlungsbedarf

- Stellen Sie Ihre gevis Version fest und die darunterliegende Version von Microsoft Dynamics NAV bzw. Microsoft Dynamics 365 Business Central.

- Ermitteln Sie im SQL-Server Management Studio die Version Ihres SQL-Servers (z.B. 12.0.2034.21234)

- Dokumentieren Sie die Windows-Version Ihres SQL-Servers (und der NSTs/Batchserver)

- Prüfen Sie, ob Sie die SQL-Server Maintenance immer verlängert haben und aktuell ein Wartungsvertrag vorliegt.

Wenn eine aktive SQL-Server-Maintenance und die Umgebungsbedingungen dies erlauben, können Sie die Durchführung des Upgrades unter Einlieferung der oben genannten Ergebnisse bei uns beauftragen. Wir berechnen dann nur die Dienstleistung-Stunden, die wir per Fernwartung für das Durchführen der Aktualisierung benötigen, zum jeweils gültigen Stundensatz.

Liegt keine aktive Maintenance vor, müssen Sie zusätzlich die SQL-Server Lizenzen leider neu lizensieren (oder im Rahmen einer Cloud-Migration in Microsoft Azure anmieten). Auch hier bieten wir Ihnen die SQL-ISV-Runtime Lizenzen gern an.

Ihr Ansprechpartner für die Angebote ist Andreas Lübke.