ITSM: Vorgänge werden zu Tickets

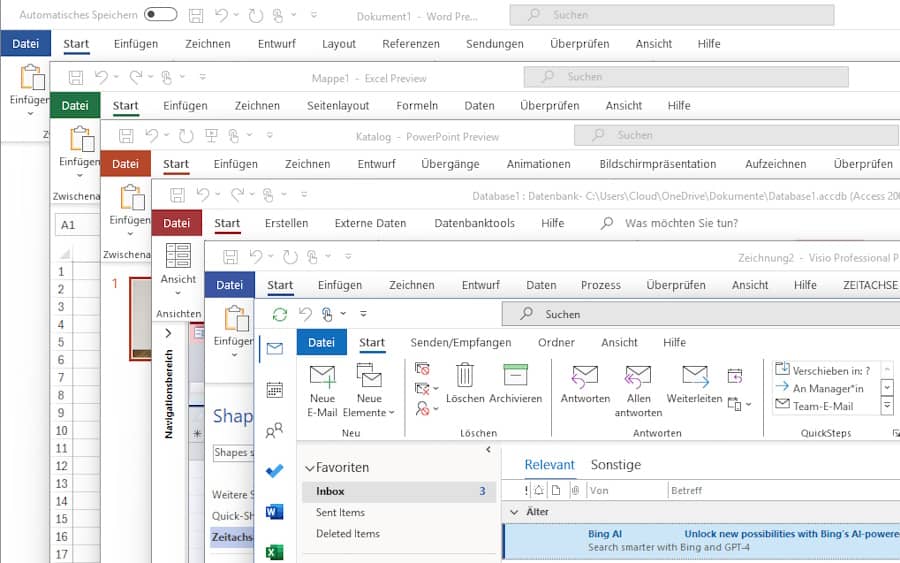

Unsere Umstellung von der "Vorgangsbearbeitung" auf Jira Service Management erfolgt heute. Jira ist ein modernes, cloud-basiertes und hochverfügbares #Ticketsystem des Marktführers Atlassian. An dieser Stelle danken wir allen Pilotkunden, die ihre Erfahrungen mit uns geteilt haben. Wir haben einige Fragen in einer kleinen #FAQ für Sie zusammengefasst: [linkbutton link="https://gws-group.atlassian.net/servicedesk/customer/user/login?destination=portals" label="GWS Serviceportal"] [faq]Wie erreiche ich das neue Ticket-System?|=|Für einen einfachen Zugang zum Portal haben Sie im April per Mail einen Link und neue Zugangsdaten erhalten. Gemäß der mit Ihrer Hilfe aktualisierten Stammdaten sind zunächst Systemkoordinierenden sowie ihre Stellvertretenden im neuen Serviceportal angelegt. Dafür haben Kunden vorab ihre Stammdaten bei uns überprüft und bei Bedarf aktualisiert.||Werden vorhandene Extranet-Zugängen bestehen bleiben?|=|Bereits vorhandene Extranet-Zugänge bleiben vorerst bestehen, d. h. Sie haben hier auch weiterhin Zugriff auf bestehende Vorgänge und ihre Historie.||Werden alte Vorgänge automatisch übernommen?|=|(rot)Alte Vorgänge werden nicht übernommen. Mit dem neuen System richten wir uns auch nach dem Standard der Information Technology Infrastructure Library (ITIL) aus.||Kann ich Vorgänge übertragen?|=|(orange)Ja, die für Sie relevanten Vorgänge übernehmen Sie bitte eigenständig in das neue Vorgangssystem. Ist die Anzahl größer als 30, haben wir bereits Kontakt mit Ihnen aufgenommen und unterstützen Sie.||Wann wird das alte System auf "nur-lesen" Zugriff umgestellt?|=|(rot)Etwa 3 Wochen nach Echtstart des neuen Systems (also Mitte Mai 2024).||Gibt es eine Anleitung?|=|! Die wichtigsten Informationen zum neuen Serviceportal haben wir in einem Wissensartikel zusammengefasst, den Sie auf der Startseite des Serviceportals finden.||Ist E-Learning verfügbar?|=|Wenn Sie E-Learnings der GWS gebucht haben, können Sie den folgenden Link verwenden.[/faq] Kategorisierung Das neue Vorgangssystem bietet im Vergleich zu unserem…

Unsere Umstellung von der "Vorgangsbearbeitung" auf Jira Service Management erfolgt heute. Jira ist ein modernes, cloud-basiertes und hochverfügbares #Ticketsystem des Marktführers Atlassian. An dieser Stelle danken wir allen Pilotkunden, die ihre Erfahrungen mit uns geteilt haben. Wir haben einige Fragen in einer kleinen #FAQ für Sie zusammengefasst: [linkbutton link="https://gws-group.atlassian.net/servicedesk/customer/user/login?destination=portals" label="GWS Serviceportal"] [faq]Wie erreiche ich das neue Ticket-System?|=|Für einen einfachen Zugang zum Portal haben Sie im April per Mail einen Link und neue Zugangsdaten erhalten. Gemäß der mit Ihrer Hilfe aktualisierten Stammdaten sind zunächst Systemkoordinierenden sowie ihre Stellvertretenden im neuen Serviceportal angelegt. Dafür haben Kunden vorab ihre Stammdaten bei uns überprüft und bei Bedarf aktualisiert.||Werden vorhandene Extranet-Zugängen bestehen bleiben?|=|Bereits vorhandene Extranet-Zugänge bleiben vorerst bestehen, d. h. Sie haben hier auch weiterhin Zugriff auf bestehende Vorgänge und ihre Historie.||Werden alte Vorgänge automatisch übernommen?|=|(rot)Alte Vorgänge werden nicht übernommen. Mit dem neuen System richten wir uns auch nach dem Standard der Information Technology Infrastructure Library (ITIL) aus.||Kann ich Vorgänge übertragen?|=|(orange)Ja, die für Sie relevanten Vorgänge übernehmen Sie bitte eigenständig in das neue Vorgangssystem. Ist die Anzahl größer als 30, haben wir bereits Kontakt mit Ihnen aufgenommen und unterstützen Sie.||Wann wird das alte System auf "nur-lesen" Zugriff umgestellt?|=|(rot)Etwa 3 Wochen nach Echtstart des neuen Systems (also Mitte Mai 2024).||Gibt es eine Anleitung?|=|! Die wichtigsten Informationen zum neuen Serviceportal haben wir in einem Wissensartikel zusammengefasst, den Sie auf der Startseite des Serviceportals finden.||Ist E-Learning verfügbar?|=|Wenn Sie E-Learnings der GWS gebucht haben, können Sie den folgenden Link verwenden.[/faq] Kategorisierung Das neue Vorgangssystem bietet im Vergleich zu unserem…