Inhaltsverzeichnis

- IT-Sicherheit – erhöhtes Risiko von Cyberangriffen 2 - 4

- IT-Sicherheit: und sie klicken doch 5 - 6

- BSI Maßnahmenkatalog Ransomware 7

- Teams, Microsoft 365 und Umfragen 8 - 9

- Alles hat ein Ende – Internet Explorer 10 - 11

- Ändere Dein Passwort – Tag 12 - 13

- Cloud Readiness Check | SaaS only 14

- Microsoft Fenster 15

- s.dok (d.3 ECM) jetzt patchen 16 - 18

- Reboot Januar-Fehler gepatcht 19

- Reboot tut nicht gut – Januar-Fehler 20

- vodafone aktualisiert Kabelboxen 21

- Exchange (On-Prem) 2022 Fehler 22

IT-Sicherheit – erhöhtes Risiko von Cyberangriffen

derzeit verweisen Verbände auf ein Schreiben vom Verfassungsschutz Baden-Württemberg: „Warnung Kritischer Infrastrukturen vor dem Hintergrund der aktuellen Entwicklungen im Ukrainekonflikt“, in dem der Verfasser #Bedrohungen auflistet und Handlungsempfehlungen gibt.

Grundsätzlich ist festzustellen, dass die Zielgruppe des Schreibens nicht das klassische Handelsunternehmen ist, sondern die zur kritischen Infrastruktur gehörenden Energieversorger, Krankenhäuser, IT-Rechenzentren, Behörden und Verwaltungen.

Dennoch gelten die im Grundschutz des Bundesamts für Sicherheit in der Informationstechnik (BSI Standard 200-1) für die aktuelle weltpolitische Lage genau wie vor dem Krieg. Einzig das Risiko, angegriffen zu werden ist deutlich erhöht. Die Grundsätze der verwendeten Angriffsmethoden und die Maßnahmen, sich dagegen zu schützen, sind auch die gleichen wie vorher (DDOS-Angriffe, Verschlüsselungstrojaner und Ransomware). Das höchste Risiko besteht dabei durch die Mitarbeitenden. Organisatorische Maßnahmen können durch technische Aktualität ergänzt werden, es wird immer ein Restrisiko bleiben.

Ist Ihr Systemkoordinator zertifiziert und die Ausbildung nicht älter als 2 Jahre?

Unternehmen, die Systemkoordinierende zertifiziert haben, kennen aus der Schulung und Zertifizierung, welche Pflichtaufgaben selbst oder durch externe Dienstleister übernommen werden müssen.

Kunden ohne zertifizierte Syskos (oder wo die Zertifizierung älter ist als 2 Jahre) sollten eine Nachschulung beauftragen oder müssen sich das Wissen selbst aneignen. Dabei unterstützen die Inhalte des technischen und IT-Sicherheits-GWS BLOG (aka. Sysko-Portal oder tech-nachrichten.de).

- Wenn Sie noch keine Basis-Schulung absolviert haben, können Sie die 2-tägige Remote-Schulung hier beauftragen.

- Für die Auffrischungs-Schulung (Basis-Zertifizierung liegt mehr als 2 Jahre zurück) ist der Schulungsumfang (ebenfalls Remote) im Rahmen von ca. 6h und hier zu beauftragen

Ihren Erfüllungsgrad zum #BSI #Grundschutz dokumentieren wir im IT-Sicherheitscheck (1 Tag Remote mit der Unterstützung Ihrer Systemkoordinierenden) und schlagen Maßnahmen vor, wie Sie bei Mängeln reagieren können.

Jedes Unternehmen muss einen IT #Notfallplan haben, der die Risiken einschätzt und Maßnahmen im Störfall beschreibt. Notfallplan und Risikoanalyse: Haben Sie einen aktuellen und dokumentierten Notfallplan mit Risiko-Analyse? Das Produkt setzt einen IT-Sicherheitscheck voraus und kann hier beauftragt werden.

Beispiele für Handlungsempfehlungen und Must-Haves (nach BSI-Grundschutz)

- IT-Infrastruktur: Sind alle Router, Firewalls, Switches, Kameras, Server, IRMC, USVs, NAS-Geräte, Drucker und andere Geräte mit einer aktuellen Hersteller-Firmware ausgestattet?

- Firewall: Setzen Sie eine Firewall der aktuellen Generation mit SSL-Interception, Advanced Threat Protection, Content-Analyse auf den gesamten ein- und ausgehenden Traffic, zwei integrierten Gateway Virenscannern ein?

- Software: Microsoft Windows: Sind alle Server und Endgeräte mit Microsoft Windows Betriebssystemen auf dem aktuellen Stand (Sicherheitslevel vom letzten Patchtag)

- Software: Linux: Wenn Sie Linux-Server einsetzen – wird eine aktuell unterstützte LTS Variante eingesetzt (z.B. Ubuntu 18.04) mit allen Sicherheitspatches?

- Software: Anwendungen: Haben alle Anwendungen die aktuellen Sicherheitspatches? (Beispiele: Acrobat Reader, 7-ZIP, BGInfo, RDCMAN, Notepad++, weitere Tools

- Software: Browser: Setzen Sie ausschließlich Google Chrome für Enterprise in der aktuellen Version und Microsoft Edge für Enterprise, beide mit aktivierten Gruppen-Richtlinien ein, mit Google Chrome für Enterprise als Standardbrowser (schnellere Aktualisierung gegen Sicherheitslücken)

- Organisation, physischer Zugriff und Datenschutz: Sind alle Mitarbeiter im Umgang mit der IT insbesondere mit den Gefahren und aktuellen Bedrohungen geschult, Zugriffe eingeschränkt und dokumentiert?

IT-Sicherheit: und sie klicken doch

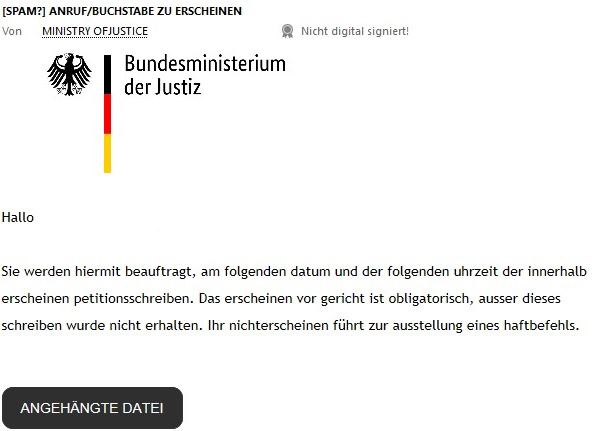

weil viele Spam Filter und Mitarbeiter, die immer noch gern alles anklicken englische E-Mails löschen, sind seit einiger Zeit Mails mit #Schadsoftware Schaltfläche auf deutsch im Umlauf. Diese drohen dem Empfänger mit fürchterlichen Folgen, wenn er nicht auf den Link klickt. Ein besonders schlechtes Beispiel wird zwar von guten SPAM-Filtern kassiert, aber dennoch dazu führen, das ein geringer Prozentsatz auf den Link klickt:

Maßnahmen dagegen

- Verwenden Sie eine Firewall der aktuellen Generation mit Content-Filtering, SSL-Interception und Advanced Threat Protection

- Blockieren Sie unerwünschte Inhalte/Inhaltstypen auf Basis von Content Filtering

- Verwenden Sie eine Microsoft 365 Office-Variante und sperren per Gruppenrichtlinie die Ausführung von Makros ( Achtung: bei den Kauf-Versionen wie Office 2021 Home & Business ist das nicht möglich!)

- Verwenden Sie einen aktuellen und zentral verwalteten Virenschutz wie Azure Defender oder Windows Defender mit Advanced Security Package und Intune zur Verwaltung

- Schulen Sie Ihre Mitarbeiter regelmäßig, weder auf Links in einer E-Mail zu klicken, noch Anhänge zu öffnen. Mittlerweile gibt es sichere Methoden, Excel und Word-Dateien bereitzustellen. Auch PDF-Anhänge sind mit Vorsicht zu genießen

BSI Maßnahmenkatalog Ransomware

Das Bundesamt für Sicherheit in der Informationstechnik, kurz #BSI hat einen neuen Maßnahmenkatalog zum präventiven Schutz gegen Verschlüsselungs-Trojaner veröffentlicht. Das Dokument ist als Ergänzung zum BSI-Grundschutz zu verstehen und ersetzt diesen nicht.

BSI-Website

Teams, Microsoft 365 und Umfragen

Wer einen Microsoft 365 Plan hat, kann entweder aus Office (Sharepoint) oder aus #Teams heraus sehr einfach Umfragen erstellen. Wir gehen heute kurz auf die simple Möglichkeit ein, das aus Teams heraus zu tun:

Das Praktische dabei: Man muss nicht erst mühsam die Umfrage in einem Formular ausfüllen, um sie zu erstellen, sondern lädt stattdessen die Forms App in das Gespräch oder den Kanal ein:

@Forms Frage? Antwort 1, Antwort 2, Antwort 3, Antwort 4

Beispiel: @Forms Wie hoch ist der Eiffelturm? 124m, 182m, 334m, 500mSchickt man die Zeile ab in der Chateingabezeile, wird sofort die Umfrage erstellt und erscheint im Kanal bzw. im Chat für die anderen Teilnehmer. Alternativ kann man den Link (über das … Menü, Rechte Maustaste) kopieren und an andere Mitarbeiter der Organisation bzw. Personen, die auf den Chat zugriff haben, weitergeben.

Voraussetzung, damit das funktioniert: Über die Teamsleiste oben im Chat das PLUS Symbol drücken und nach FORMS suchen. FORMS auswählen und speichern. Nun ist Forms Teilnehmer im Chat und die Umfrage kann wie oben beschrieben über den Erstell-String gestartet werden.

So kann man sich die wichtigsten Umfragen nicht nur im Sharepoint anlegen (und dann aufrufen über die GUI), sondern über Einspeisung Textzeile beispielsweise Schulungsfeedback im Kanal platzieren.

Hinweis: Bei den Umfrage-Apps wird auch Polly von polly.io angeboten. Diese App lässt es zu, genauso Umfragen zu erstellen. Allerdings lässt der kostenlose Plan nur maximal 25 Umfrage-Antworten pro Monat zu. Die Forms-App von Microsoft hingegen lässt sich im Rahmen der Microsoft 365 Pläne kostenlos nutzen. Die M365 Pläne bekommen Sie hier.

Alles hat ein Ende – Internet Explorer

Mit dem Patchday am 15. Juni 2022 entfernt Microsoft im Rahmen des kumulativen Updates den Internet Explorer aus Windows 10 und 11 und (vermutlich auch) aus Windows Server 2016-22. Als Alternative wird seit etwa 2019 der neue Microsoft Edge Browser (für Windows 10) verteilt. Dieser basiert auf dem Chromium Projekt, das auch Google Chrome benutzt. Der neue Edge, auch als Edge on Chromium bezeichnet, enthält in der Enterprise-Version Gruppenrichtlinien und die Möglichkeit - falls einzelne Internet- oder Intranet-Seiten dies erfordern - einen IE-Kompatibilitätsmodus zu starten.

| vorher | nachher |

| Internet Explorer 11 Microsoft Edge App (nur Windows 8-10) |

Microsoft Edge on Chromium |

Handlungsempfehlung

Sowohl Google Chrome, als auch Microsoft Edge sind als Enterprise-Versionen kostenlos erhältlich, für die es Gruppenrichtlinienpakete zur zentralen Administration gibt. Die Installationspakete sind MSI, die sich dann an die Endgeräte ausrollen lassen.

Weil selbst die Microsoft Dynamics 365 Division Google Chrome als Browser-Client für Business Central empfiehlt, Google im Chromium Projekt über 20 Jahre Erfahrung hat und kritische Sicherheits-Updates schneller ausgeliefert werden, sollte derzeit „Google Chrome für Enterprise“ per Gruppenrichtlinie als Standard-Browser definiert werden.

Microsoft Edge für Enterprise (aka. Edge on Chromium) bitte ebenfalls installieren und per Gruppenrichtlinie NICHT zum Standardbrowser machen. Dieser Browser dient zum Aufrufen von Seiten im Internet-Explorer Modus und entfernt den alten Edge, der bereits jetzt Sicherheitslücken hat.

Checkliste Browser-Umstellung

- Google Chrome für Enterprise (64-Bit) herunterladen (das angebotene Bundle enthält die Gruppenrichtlinien): Google Chrome Enterprise

- Microsoft Edge für Enterprise (64-Bit) herunterladen (die Gruppenrichtlinien sind ein separater Download rechts neben dem Download-Knopf): Microsoft Edge Enterprise

- Beide Gruppenrichtlinien Pakete in den Central Store Ihres Active Directory kopieren

- Zwei Gruppenrichtlininen-Vorlagen erstellen und die gewünschten Einstellungen vornehmen (z. B. Chrome als Standard-Browser, Edge nicht)

- Installationspakete auf allen Endgeräten installieren oder an alle verteilen. Zielobjekte sind sowohl alle Server (ab Server 2012 R2), als auch alle Windows Client-Betriebssysteme (Windows 10)

Ändere Dein Passwort – Tag

Seit vielen Jahren gibt es immer am 01. Februar den Motto Tag „Ändere Dein Passwort“. Nachdem schon vor Jahren durch Studien mehrerer Universitäten belegt wurde, dass der Zwang, seine Kennwörter regelmäßig zu ändern genau das Gegenteil bewirkt – nämlich unsichere #Kennwörter, muss das Motto des Tages modernisiert werden.

Aktuell wäre „Sichere Authentifizierung“ ein zeitgemäßes Motto.

Hintergrund

Der Passwortwechsel-Zwang führt im Regelfall bei einem 7-Stelligen Passwort dazu, dass am Ende eine zweistellige Zahl hochgezählt wird und der Hacker nur noch ein fünfstelliges Passwort „knacken“ muss.

Sicherer sind die folgenden Ratschläge:

- Verwenden Sie für jede unterschiedliche Anmeldung (Internet-Seiten, Domain-Login, Smartphone, Apps-Login) ein anderes Kennwort

- Erzeugen Sie diese Kennwörter entweder mit einem Kennwort-Generator (im Keepass ist auch einer enthalten) oder nach einer Formel wie Anfangsbuchstaben eines Satzes, den nur Sie kennen und der Sonderzeichen und Zahlen enthält

- Benutzer-Kennwörter sollten mindestens 7 Zeichen, Groß- und Kleinschreibung und ein Sonderzeichen bestehen. Optimalerweise enthält es auch Leerzeichen

- Andmin-Kennwörter liegen zwischen 8 und 10 Zeichen und unterliegen ebenfalls den Komplexitätsformeln.

- Speichern Sie diese Kennwörter in einem Kennwort-Safe, der auch ohne Internet funktioniert und das Öffnen seines Kennwort-Safes Zwei-Faktor-Authentifizierung unterstützt (Keepass Pro Passwort Safe ist eine sichere Open-Source-Software mit lokalem, verschlüsseltem Safe für Windows, android und apple ios)

- Verwenden Sie, wenn Anbieter dies bereitstellen, die 2FA auch für Internet-Anmeldungen. Microsoft und Google unterstützen das beispielsweise für seine Online-Dienste

- Bei allen Seiten, die Geld bewegen (Banken, Sparkassen und andere Finanzdienstleister) ist 2FA mittlerweile Pflicht. Sie können meist per SMS-Token oder mit einer App den Freischaltcode bekommen zum Durchführen einer Transaktion oder nur zum Anmelden. Die App-Variante ist dabei meist günstiger, weil einige Institute bis zu 30ct pro SMS berechnen

Cloud Readiness Check | SaaS only

Dieser Cloud Readiness Check lite (SaaS only) ist speziell für die Anforderung von kleinen Kunden mit maximal einem Standort gedacht und analysiert die Voraussetzungen für die Einführung von gevis als SaaS Lösung (Browser-Anwendung ohne Server) in der Cloud. Dabei können Vorschläge für eine Optimierung der vor Ort betriebenen Prozesse entstehen. Die Leistungen den vollumfänglichen Cloud #Readiness Checks Azure sind gekürzt. Die Durchführung findet ausschließlich remote per Fernwartung statt.

Das Fundament für ein zukunftsfähiges IT-Konzept bildet der Cloud readyness check | SaaS only.

| Seminarinhalte | Dieses Strategiepapier zeigt Ihnen anhand der ermittelten Infrastruktur detailliert auf, inwieweit Sie Cloud-fähig sind in welche Richtung Sie Ihre IT-Strategie und -Umgebung ausrichten können: IST Aufnahme * eingesetzte Software / Schnittstellen (auch 3. Hersteller). * eingesetzte Betriebssysteme (Server / Client). * Internet-Anbindung (max. 1 Standort). Anforderungsaufnahme * Zugriffskonzept (Thin Clients / Windows PCs). * Datenhaltung (lokaler Fileserver oder OneDrive for Business). * Druckermanagement. Konzepterstellung * Migrations- bzw. Anbindungskonzept SaaS. |

| Zielgruppe | Systemkoordinatoren |

| Voraussetzungen | kleine Umgebung, die Warenwirtschaft muss als SaaS-Lösung angebunden werden |

| Zeitrahmen | Dauer : ca. 2 Tage Interview mit Sysko: am ersten Tag 13:00 bis 17:00 Uhr. |

| Bemerkungen | Analyse Hard/Software für SaaS-Cloud-Erweiterung, #Schulung. |

| Checklisten | Remotekonzept (via Fernwartung) Fernwartung via Managed vpn betriebsbereit, ansonsten erfolgt Zugriff auf den Sysko-Bildschirm über Teams administrativer Zugriff auf Server Notebook oder PC mit Headset/Mikrofon für Teams Interview |

| Preisinformation (Remote) | 2.880 € zzgl. MwSt Festpreis, der die Ist-Analyse, Erstellung des Konzepts, Detail-Unterlagen und vorbereitende Maßnahmen einschließt |

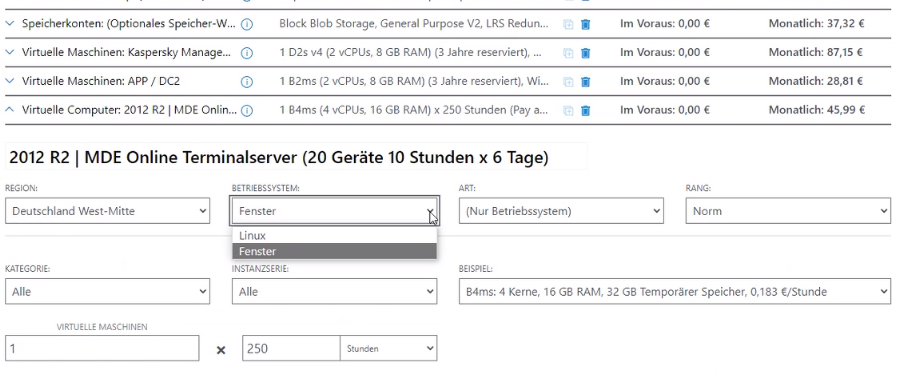

Microsoft Fenster

Auch moderne Web-Interfaces bekommen immer wieder mal Übersetzungen in Landessprache spendiert. Während einige Oberflächen von #Microsoft wie die modernisierte Exchange online Admin-Oberfläche noch englisch sind, hat Microsoft an der Übersetzung im Azure Preisrechner gearbeitet:

s.dok (d.3 ECM) jetzt patchen

Sicherheitsupdates gibt es nicht nur wegen LOG4J. Während bei Microsoft am 2. Dienstag im Monat Patchday ist und der Chrome-Browser für Enterprise tagaktuell Sicherheitslücken schließt, hat unser Partner d.velop eine Sicherheitslücke informiert.

Handlungsbedarf für Sie?

Unser Partner d.velop hat im Rahmen einer internen Überprüfung eine potenzielle Sicherheitslücke in einer Komponente von d.3ecm identifiziert, wodurch unter Umständen unberechtigte Zugriffe auf Daten in Ihrem s.dok-System erfolgen könnten. Die Lücke wird von d.velop als kritisch eingestuft. Betroffen sind d.3ecm Versionen ab d.3ecm Current 2020.07 (8.02).

Die technische Hürde, diese Sicherheitslücke auszunutzen, bewertet d.velop als sehr hoch. Zum einen sind sehr detaillierte, technische Kenntnisse des d.velop-Systems erforderlich und zum anderen sind die Systeme standardmäßig nicht über Ihr internes Netzwerk hinaus erreichbar. Da diese Sicherheitslücke aber potenziell zu einem Datenschutzvorfall führen könnte empfehlen auch wir, dieses Fehlverhalten unmittelbar abzustellen.

Was müssen Sie tun?

Prüfen Sie bitte, welche d.3ecm Version installiert ist und ob diese Version von der Sicherheitslücke betroffen ist:

1. Melden Sie sich mit Windows-Remotedesktop am d.3-Server an.

2. Öffnen Sie auf dem d.3-Server den „d.velop logfile viewer“ (d.3 logview).

3. Suchen Sie im Log mit STRG+F nach dem Begriff "server-version:"

Beispiel für d.3ecm Current 2020.07: server-version: Current 2020.07 (08.02.00.R38)

Welche Versionen sind betroffen?

| Current | server-version im LogViewer |

| Current 2020.07 | 08.02.00.R38 |

| Current 2020.08 | 08.02.00.R39 |

| Current 2020.09 | 08.02.00.R40 |

| Current 2020.10 | 08.02.00.R41 |

| Current 2020.11 | 08.02.00.R42 |

| Current 2020.12 | 08.02.00.R43 |

| Current 2020.13 | 08.02.00.R44 |

| Current 2021.Q1 | 08.02.00.R45 |

| Current 2021.Q2 Preview 01 | 08.02.00.R46 |

| Current 2021.Q2 Preview 02 | 8.3.0 |

| Current 2021.Q2 | 8.3.1 |

| Current 2021.Q2 Patch 01 | 8.3.2 |

| Current 2021.Q2 Patch 02 | 8.3.3 |

| Current 2021.Q3 Preview 01 | 8.4.0 |

| Current 2021.Q3 Preview 02 | 8.5.0 |

| Current 2021.Q3 Preview 03 | 8.6.0 |

| Current 2021.Q3 Preview 04 | 8.7.0 |

| Current 2021.Q3 | 8.7.1 |

| Current 2021.Q3 Patch 01 | 8.7.2 |

| Current 2021.Q3 Patch 02 | 8.7.3 |

| Current 2021.Q3 Patch 03 | 8.7.4 |

| Current 2021.Q4 Preview 01 | 8.8.0 |

| Current 2021.Q4 Preview 02 | 8.9.0 |

| Current 2021.Q4 Preview 02 Patch 01 | 8.9.1 |

| Current 2021.Q4 Preview 03 | 8.10.1 |

| Current 2021.Q4 | 8.11.0 |

| Current 2021.Q4 Patch 01 | 8.11.1 |

| Current 2021.Q4 Patch 02 | 8.11.2 |

| Current 2021.Q4 Patch 03 | 8.11.2 |

| Current 2022.Q1 Preview 01 | 8.12.0 |

| Current 2022.Q1 Preview 02 | 8.13.0 |

| Current 2022.Q1 Preview 03 | 8.14.0 |

Setzen Sie eine der o.a. Versionen ein Installieren Sie bitte den Patch „SECURITY PATCH Current 2020.07 - 2022.Q1 Preview 03“

[ddownload id="29228"]

Installation des Sicherheitsupdates

1. Melden Sie sich mit Windows-Remotedesktop (mstsc /admin) an Ihrem s.dok-Server an.

2. Laden Sie das Update über die o.a. Verknüpfungen herunter

3. Führen Sie die im Paket enthaltene EXE-Datei aus und folgen den Anweisungen:

Um die Installation für Sie so einfach wie möglich zu gestalten, reicht die alleinige Ausführung des Sicherheitspatches aus. Sie brauchen vorher keine Programme oder Dienste zu beenden oder nach der Installation ein Skript auszuführen. Eine Sicherung Ihrer Daten ist vor der Installation nicht erforderlich. Der Sicherheitspatch wurde so gestaltet, dass nur wenige Komponenten ausgetauscht werden. Nach Abschluss der Installation wird Ihnen ein Dialog angezeigt, der Ihnen mitteilt, ob die Installation erfolgreich war. Falls Sie nicht sicher sind, ob Ihr d.velop documents-System bereits gepatcht wurde, führen Sie die Installation ein weiteres Mal aus. Eine wiederholte Ausführung ist unkritisch.

Wichtig: Bitte stellen Sie grundsätzlich immer sicher, Ihre Installation immer auf dem aktuellen Stand zu halten.

Für Fragen und Rückmeldungen zu diesem Sachverhalt oder wenn Sie Unterstützung benötigen, erstellen Sie bitte einen Support-Vorgang über das Extranet.

Reboot Januar-Fehler gepatcht

Mit dem #Januar-Patch hatte Microsoft #Reboot Schleifen in die Domänencontroller ab Server 2012 R2 eingebaut und auch L2TP-VPNs (die sehr selten sind) ließen sich nicht mehr aufbauen. Nun gibt es Patches für die Patches, die ab sofort im Windows Update Katalog installiert werden können: Die Patches liegen damit im Rahmen der Karenzzeit zum Installieren nach BSI-Grundschutz und sollten umgehend angewendet werden.Reboot tut nicht gut – Januar-Fehler

Mit dem Patchday von Januar hat Microsoft einige Sicherheitslücken zu gut geschlossen – das Installieren des kumulativen Patches für bei allen Server-Betriebssystemen (2012 R2 bis 2022) zu erneuten Problemen.

Diesmal starten Domänen-Controller in einer Endlosschleife neu, sobald sich jemand anmeldet. Hyper-V-Hosts mögen nach dem Update in einigen Fallen gar nicht mehr starten.

Bei Windows (8.1 – 11) Clients wird, wenn man ein L2TP-VPN einsetzt (kommt eher selten vor) die Verbindung auch nicht aufbaubar sein.

Microsoft hat gestern den Patch zurückgerufen. Wer ihn aber schon auf den genannten Funktionstypen installiert hat, wird einigen Aufwand haben, ihn wieder los zu werden. (WU-Dienst stoppen, Softwaredistribution Ordner leeren, deinstallieren, Reboot). Auch wenn zu erwarten ist, dass Microsoft kurzfristig einen Patch zum Patch herausbringen wird, raten wir, den installieren Knopf auf Domänen-Controllern und HV-Hosts NICHT zu drücken.

Die Karenzzeit, in der Updates eingespielt werden müssen (Richtwert für Versicherungen) liegt bei Patchday + 7 Tage. Dadurch, dass Microsoft in diesem Fall das Update komplett zurückgezogen hat, gehen wir davon aus, dass die Zeitrechnung, bis wann das installiert werden muss, mit dem erneuten Rollout des Patch vom Patch beginnen wird.

Fazit: Die Januar-Patches auf Domänen-Controllern und Hyper-V-Hosts solange nicht installieren, bis Microsoft einen Fix ausliefert.

vodafone aktualisiert Kabelboxen

Mitte Dezember 2021 informierte #vodafone (Business, Nachfolger von Unitymedia) Ihre Kabel-Kunden, dass nun endlich für die #Fritz!Box 6490 (die weiße mit Unitymedia Logo) das Firmware-Update 7.29 bereitgestellt wird. Die Bereitstellung erfolgte heute.

Zum Installieren musste man wie immer den Stromstecker für mindestens 30 Sekunden von der Box entfernen. Nach dem Neustart der Box hat diese das Update gezogen und mit einem erneuten Reboot installiert.

Version 7.29 bringt langersehnte QoS Funktionalität, die sich im Homeoffice positiv auswirkt. Viel wichtiger ist, dass einige Sicherheitslücken geschlossen und die Performance verbessert wurden. Dazu kommen einige Fehlerbehebungen. Das komplette Changelog wird angezeigt, wenn man nach dem Update auf der Startseite der Box oben rechts auf die Versionsnummer 7.29 klickt.

Für die freien Boxen (keine Mietprodukte) gibt es das Update schon mehrere Monate, für gängige Repeater wurde im Dezember Version 7.29 ausgeliefert.

Exchange (On-Prem) 2022 Fehler

Weil die #Exchange Server 2013/16/19-Versionen einen Fehler haben, der verhindert dass ab 1.1.2022 E-Mails versendet werden, hat Microsoft einen Notfall-Patch in Form einer Anleitung, was zu tun ist, um den Fehler zu beheben.

Beim Exchange 365 (online) tritt dieser Fehler nicht auf. Wer also noch einen Exchange Server 20xx im eigenen Hause oder bei einem Dienstleister betreibt, muss handeln, um wieder E-Mails zu versenden/empfangen zu können.

Microsoft Anleitung und Script, um den Fehler zu beheben

https://techcommunity.microsoft.com/t5/exchange-team-blog/email-stuck-in-exchange-on-premises-transport-queues/ba-p/3049447