Inhaltsverzeichnis

- Microsoft Office 2021 LTSC erschienen 2

- Microsoft Office 2021 LTSC erschienen 3

- Update KB5005568 für Windows Version 1809 nicht installieren 4 - 5

- MS(x)HTML-Lücke geschlossen - zeitnah patchen 6

- Java für alle – Adoptium Temurin 7 - 8

- Aktuelle Schulungen 9

- Windows Eleven oder Vista 2.0? 10 - 12

- Warum Office kaufen teurer ist, Supportende im November 13 - 14

- Windows Server 2022 veröffentlicht 15

- Remote Desktop Connection Manager Wiedergeburt 16 - 17

- Stellenbeschreibung für Systemkoordinierende 18 - 27

- Java - kostenlose Alternative 28 - 30

- Windows-OEM-Automatische Installation 31 - 32

- Datensicherungs-Richtlinien 33 - 36

- Drucker - die Dritte (HP/Samsung) 37

- Sicherheitslücke in HP-Druckertreibern 38

Microsoft Office 2021 LTSC erschienen

Kunden mit Volumenlizenzverträgen oder Zutritt zum Beitritt zu solchen Verträgen (Select Plus, Open Value) finden bereits jetzt im Volumenlizenzportal (VLSC) die Downloads und Lizenzschlüssel der Kaufversionen Office Standard 2021 (LTSC) und Office Professional Plus 2021 (LTSC).

LTSC bedeutet hierbei „Long Term Service Channel“. Im Gegensatz zu früheren Versionen ist die Zeit, in der Sicherheitsupdates verteilt werden, nicht 10, sondern 5 Jahre lang, liegt also im Herbst 2026. Damit nur ein Jahr länger als bei Office 2016 und 2019, die im Herbst 2025 unsicher werden.

Auch während der gesamten Lebenszeit erhalten die Office-Versionen nur Sicherheitsupdates und keinerlei Funktionserweiterungen. Außerdem funktionieren die Funktionen zur Zusammenarbeit, die eine Cloud-Plattform voraussetzen, in den Kaufprodukten nicht.

Mit der weiteren Verkürzung der Laufzeit ist nun #Office365 die günstigste Alternative, #Microsoft Office zu betreiben. Lediglich für Kunden, bei denen feststeht, dass Sie ein Standard-Office (ohne MSAccess, ohne Collaboration, ohne Cloud Funktionen und ohne Onlinespeicher / -Postfach) ausschließlich auf diesem Gerät nutzen möchten, ist die mit einem PC oder als System Builder Version zu erwerbende „Home & Business 2021“ Edition von Office noch günstiger. Die „Laden-Versionen“ von Office werden ab dem 05. Oktober 2021 bestellbar sein. Sie haben kein Downgraderecht, im Gegensatz zu den Volumenversionen, die auf 2019 und 2016 gebracht werden können.

Auch neu: Für Volumenlizenzen kann kein e-Open-Vertrag mehr eröffnet werden. Diese werden über CSP-Verträge bereitgestellt. Wenden Sie sich vertrauensvoll an uns, wir können Sie mit allen Lizenzarten weiter bedienen und sind zertifizierter CSP.

Microsoft Office 2021 LTSC erschienen

Kunden mit Volumenlizenzverträgen oder Zutritt zum Beitritt zu solchen Verträgen (Select Plus, Open Value) finden bereits jetzt im Volumenlizenzportal (VLSC) die Downloads und Lizenzschlüssel der Kaufversionen Office Standard 2021 (LTSC) und Office Professional Plus 2021 (LTSC).

LTSC bedeutet hierbei „Long Term Service Channel“. Im Gegensatz zu früheren Versionen ist die Zeit, in der Sicherheitsupdates verteilt werden, nicht 10, sondern 5 Jahre lang, liegt also im Herbst 2026. Damit nur ein Jahr länger als bei Office 2016 und 2019, die im Herbst 2025 unsicher werden.

Auch während der gesamten Lebenszeit erhalten die Office-Versionen nur Sicherheitsupdates und keinerlei Funktionserweiterungen. Außerdem funktionieren die Funktionen zur Zusammenarbeit, die eine Cloud-Plattform voraussetzen, in den Kaufprodukten nicht.

Mit der weiteren Verkürzung der Laufzeit ist nun Office #365 die günstigste Alternative, #Microsoft Office zu betreiben. Lediglich für Kunden, bei denen feststeht, dass Sie ein Standard-Office (ohne MSAccess, ohne Collaboration, ohne Cloud Funktionen und ohne Onlinespeicher / -Postfach) ausschließlich auf diesem Gerät nutzen möchten, ist die mit einem PC oder als System Builder Version zu erwerbende „Home & Business 2021“ Edition von Office noch günstiger. Die „Laden-Versionen“ von Office werden ab dem 05. Oktober 2021 bestellbar sein. Sie haben kein Downgraderecht, im Gegensatz zu den Volumenversionen, die auf 2019 und 2016 gebracht werden können.

Auch neu: Für Volumenlizenzen kann kein e-Open-Vertrag mehr eröffnet werden. Diese werden über CSP-Verträge bereitgestellt. In der Open-Vertragsreihe ist nur noch Open Value (mit Software-Assurance) verfügbar.

Update KB5005568 für Windows Version 1809 nicht installieren

Ursprünglicher Artikel

Für diejenigen von Ihnen, die noch die alte Version von #Windows 10 im Einsatz haben (#1809, aktuell ist 21H2) gilt. Sie dürfen das obengenannte September-Patch-Release nicht installieren, weil Nebenwirkungen aufgrund der erhöhten Sicherheitseinstellungen auftreten können. Haben Sie es bereits über die automatische Updatefunktion installiert, sollten Sie es wieder deinstallieren.

Die Probleme (#Drucken funktioniert nicht mehr) können auch bei Windows Server 2019 (build 17763) auftreten. Betroffen sind dort jedoch nur der Druck- und die Terminalserver (RDS, Citrix). Auch in diesem Fall führen Sie ein Update-Rollback durch.

Wie finden Sie heraus, ob das Update installiert ist?

Start/Ausführen/Winver : Wird Build 17763.2183 angezeigt, ist das Update installliert

gilt für Druckserver 2019, Terminalserver 2019 und alte Windows 10 Versionen 1809 (end of support)

Windows 10 Maßnahmen

Stattdessen ist es ratsam, betroffene Rechner auf die aktuelle Windows Version 21H2 zu aktualisieren. Da das von der oben genannten alten Version einer Migration gleichkommt, dauert das pro System zwischen 40 und 60 Minuten. Danach ist die aktuelle Windows 10 Version installiert, wo nach bisherigen Erkenntnissen das Sicherheitsupdate vom September (dieses hat eine andere KB-Nummer, nämlich kb5005565) keine Beeinträchtigungen auftreten.

Hintergrund: Microsoft unterstützt die aktuelle Windows Version immer 18 Monate lang. In diesem Zeitraum sollte auf das aktuelle Funktionsupgrade hochgezogen werden. Dieses wird auch (wenn man es administrativ nicht verhindert), bei ausreichender Internetverbindung mit angeboten und installiert. In allen anderen Fällen ist das System nicht mehr im Microsoft Support und Nebenwirkungen bei Sicherheitspatches sind wahrscheinlich.

Aktuell gilt für Windows 10, Version 21H2 (19044): Mit Erscheinen von Windows 11 im Oktober 2021 erhält Windows 10 bis Oktober 2025 nur noch #Sicherheitsupdates. Dennoch sollten Sie alle Systeme auf diese letzte Version 21H2 bringen.

Tipp: Den Windows 10 Stand erkennen Sie, wenn Sie Start/Ausführen: WINVER eingeben. Dort muss Version 21H2 (Build 19044.1237) stehen.

Windows Server 2019 Maßnahmen

warten, bis Microsoft eine Lösung anbietet. Solange diese Server nicht aktualisieren und die möglichen Risiken (MSTHML-Lücke und Print Nightmare Lücke) kalkulieren.

MS(x)HTML-Lücke geschlossen - zeitnah patchen

Vor einer Woche entdeckten Sicherheitsforscher eine Lücke in allen Windows Versionen, die Angreifern das Ausführen von Code und das Einschleusen von Schadprogrammen ermöglicht. Betroffen sind der Windows Explorer (Vorschau), sowie der Aufruf von Dokumenten aus Office-Anwendungen. Die Lücke ist also nicht im Office, sondern in Windows.

Neben den Client-Versionen sind auch Windows Server betroffen. Da gestern (14.9.2021, 1900 Uhr) der September-Patchday war und die vorher vorgeschlagenen Workarounds keinen ausreichenden Schutz bieten, ist es aktuell besonders wichtig, ZEITNAH den Patchstand von September 2021 herzustellen. Dies betrifft auch die Server (einschließlich Server 2022).

Java für alle – Adoptium Temurin

Seit dem Wechsel zur Eclipse Foundation bekommt man hier die Hotspot Releases der kostenlosen Java-Variante. Leider dauert es noch, bis hier alle builds und auch die #JRE angekommen sind. Mittlerweile findet man bei Temurin auch die nightly builds.

Derzeit ist das die einzige Möglichkeit, ein aktuelles Java mit möglichst wenigen (bekannten) Sicherheitslücken und einem komfortablen Setup, das alle Variablen und Registry-Einstellungen für die Kompatibilität mit gängigen JAVA-Anwendungen setzt. Die meistgenutzte Variante ist dabei: #JAVA 8 (Long Term Support) Runtime.

https://adoptium.net/nightly.html?variant=openjdk8&jvmVariant=hotspot

Scrollen Sie in der Liste nach unten, bis Sie die folgende Konstellation finden:

| Windows x86 | jre | (aktuelles Datum) 11 September 2021 | .zip (37 MB) | .msi |

Wenn Sie die .msi Datei herunterladen, erhalten Sie JAVA mit Setup-Programm. Hier bitte alles ankreuzen und schon ist die aktuelle Java-Version auf Ihrem System. Möchten Sie die von Programmen mitgeführte JAVA Version aktualisieren (meist in einem Unterverzeichnis JRE im Programmordner), laden Sie die ZIP-Datei herunter und ersetzen den Inhalt des JRE Ordners damit. Das funktioniert natürlich nur, wenn JAVA8 und 32-Bit benötigt werden.

Ein Beispiel für solche Software ist XMind Classic 3.7.8, die letzte kostenlose Version dieser Software. Letztgenannte wird nicht mehr aktualisiert, man kann aber die enthaltene Java-Version wie oben beschrieben aktualisieren.

Sofern Sie andere JAVA-Konstellationen wie 64-Bit oder die LTS Version 16 benötigen, können Sie das auf der Projektseite am Anfang einstellen und laden dann diese Version herunter.

Mittlerweile kommen in meinem Umfeld keine kostenpflichtigen Funktionen mehr vor, für die ich Oracle Java benötige.

Aktuelle Schulungen

Empfehlungen schulung

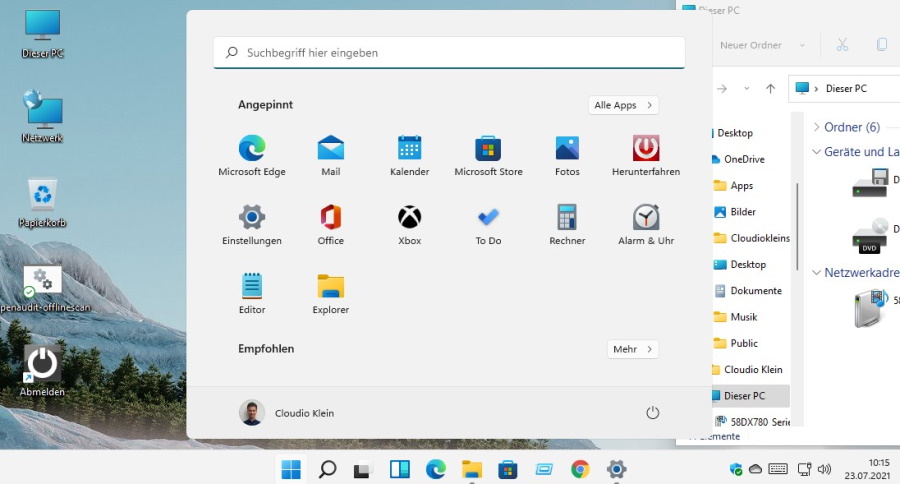

Windows Eleven oder Vista 2.0?

Mein Kommentar: Microsoft hatte im Juni 2021 beschlossen, die Aussage (Windows 10 ist die letzte Windows Version – wir machen kontinuierliche Updates) zu revidieren. Nunmehr sind das Supportende (und damit die Sicherheits-Updates) im Oktober 2025 und es gibt einen Nachfolger: #Windows 11 #Eleven (altdeutsch für die Weihnachtsmann-Gehilfen).

Das entspricht exakt der lange üblichen LTSC (Long Term Service Channel) Dauer, die Microsoft für alle Produkte vorsah. 10 Jahre Sicherheitsupdates gibt es aktuell nur noch für den gerade erschienenen Server 2022 LTSC. Alle anderen Produkte haben nach 5 Jahren Supportende und nach spätestens 7 Jahren (manchmal auch 5) das Ende der Sicherheits-Updates.

Windows 11 Enterprise LTSC wird einen „lifecycle“ von nur noch 5 Jahren haben, also bis Oktober 2026.

Windows 10 Client LTSC will change to a 5-year lifecycle, aligning with the changes to the next perpetual version of Office. This change addresses the needs of the same regulated and restricted scenarios and devices.

Microsoft

Ebenso konsequent ist die Strategie von Microsoft, das jede zweite Produktversion bei Windows gelinde gesagt „für die Tonne“ ist. Das bestätigen die Verkaufszahlen und das Feedback der Benutzer.

Genau wie nur die ungeraden Service-Packs (als es die noch gab) gut waren, ergibt sich folgende Linie bei Windows:

Windows xp – Windows Vista – Windows 7 – Windows 8 und 8.1 – Windows 10 – Windows 11…

Die rot markierten Versionen sind die, die bisher nicht funktioniert haben (also unbeliebt wegen fehlendem Bedienkomfort und schlechter Usability waren).

Etwa einen Monat vor Release von Windows 11 (ab Oktober werden neue PCs mit diesem Betriebssystem verkauft) zeichnet sich – wenn man den Stimmen der Windows User-Gemeinde und deren heftigen Kommentaren im Feedback Hub und der User Voice glaubt – ein ähnliches Debakel ab. So bleibt zu hoffen, dass die OEM-Hersteller wie Lenovo (mit Tochter Fujitsu) und HP weiterhin das Downgraderecht auf Windows 10 ausgehandelt haben. Damit lassen sich neue PCs zumindest mit einem beliebten OS namens Windows 10 Pro betreiben.

Neben der eingeschränkten „unterstützten“ Hardware (bei allen anderen Geräten sind Updates (auch Sicherheitsupdates) nur manuell möglich gibt es Verschlechterungen bei der Bedienung der Oberfläche:

- Warum nicht wie beim Microsoft Launcher, wo man Widgets und App-Shortcuts frei platzieren und kombinieren kann.

- – Windows 11 macht beim Startmenü nur die Appverknüpfungen auf, für die Widgets gibt es nur eine Tastenkombo – das sind schon 2 Taten, die man auch noch kennen muss (Windows und W?)

- Dass in der Taskleiste nur noch Icons zu sehen sind und nicht die Beschreibung einblendbar ist, wenn noch Platz ist, ist auch ein Rückschritt.

- – habe noch keinen Reg-key gefunden, wo man das wieder einschalten kann

- Task Notfication Area Icons: Man muss nun einzeln aktivieren, welche Icons man sehen will, ansonsten gibt’s das Dreieck mit Flyout Menü

- – besser war: Alle Systemsymbole anzeigen

Bei den Enterprise Lizenzen aus dem Volumenlizenzvertrag e-Open und Select bestand auch immer ein Downgraderecht, bei Windows 365 kann man (im Moment noch) wählen, ob man en Cloud-PC mit 10 oder 11 hat.

Ich hoffe die Verkaufszahlen und die geringen Zahlen der Geschäfts (und am Besten auch Privatkunden), die auf Windows 11 (Pro, Enterprise) umsteigen, wird Microsoft bewegen, bei Windows 12, das vermutlich im Herbst 2024 erscheinen wird, wieder eine „gute“ Version rauszubringen. Wie es im Moment aussieht, schreibe ich Windows 11 erstmal ab und bleibe bei Windows 10.

Warum Office kaufen teurer ist, Supportende im November

November 2021 MO DI MI DO FR SA SO Kw 44 45 46 47 48

Am 01. November 2021 funktionieren alte Office-Versionen nicht mehr mit Clouddiensten. Wer dann noch Office-Versionen älter als Version 2013 einsetzt, kann die Dienste nicht mehr (aus Exchange Online) oder eingeschränkt (aus Teams, Sharepoint online und anderen Diensten heraus) nutzen.

Selbst wer Office 2013 als Kaufversion in Betrieb hat, muss auf allen Systemen das Service Pack 1 installieren. Für Office 2013SP1 gibt es noch bis 2022 Sicherheitsupdates. Das Servicepack muss aber „von Hand“ installiert werden.

Zusammen mit der auf 5 Jahre verkürzten Supportzeit und der Tatsache, dass ab Kaufdatum keine Funktionsverbesserungen und Anpassungen an neue Standards erfolgen und der Lizensierung pro Gerät ist die Kaufvariante bereits jetzt im Nachteil gegenüber Microsoft 365 Mietmodellen. Dazu kommt der große Aufwand, Office überall neu zu installlieren und alte Varianten zu entfernen zyklisch alle 5 Jahre.

Wenn im Oktober Office 2021 LTSC als Kaufversion erscheint (es wird die Editionen Home & Business, Standard und Professional Plus geben – letztgenannte zwei nur im Volumenlizenzvertrag), bleiben die Einschränkungen bei verkürzter Lebensdauer.

Zu den betroffenen Office Kaufprodukten gehören auch Microsoft Visio und Microsoft Project

Nachteile Kaufmodell Office 20XX

- keinerlei Funktionsupdates und Fehlerkorrekturen während der gesamten Laufzeit

- Lizensierung ist an das Gerät gebunden und darf zwar, kann (außer bei Volumenlizenzen) aber nur mit technischem Aufwand an ein anderes Gerät übertragen werden

- Support-Ende nach 5 Jahren

- Bei Volumenlizenzen auch mit Software-Assurance nur alle drei Jahre eine neue Version (falls es 2025 auch wieder Kaufversionen geben wird), ansonsten muss sie neu erworben werden

- Neuinstallation nach der Laufzeit erforderlich

- Der komplette Kaufpreis ist am Anfang fällig und muss dann über die AfA über die 5 Jahre abgeschrieben werden

Vorteile Mietmodell Microsoft 365

- Lizensierung nach Benutzer statt Gerät. Ein Benutzer (natürliche Person) darf die Office Apps auf bis zu 15 Geräten (5 PC 5 mobile 5 Tablets) nutzen

- In vielen Plänen ist ein Exchange Online Postfach enthalten und Sicherheit über das Security Paket auch für Onlinedienste

- verbesserte Installation und Rollout mit Office Deployment Toolkit

- monatliche Funktionsupdates, Verbesserungen und Anpassungen an neue IETF Standards

- monatliche Sicherheitsupdates

- automatisierbare Aktualisierung und Updates währen der gesamten Laufzeit

- Sofortabschreibung der Kosten im Mietmodell

- Support während der gesamten Laufzeit

- Eingesetzte Versionen sind und bleiben kompatibel mit Online-Diensten

Mehr Hintergründe: Microsoft Tech Community

Windows Server 2022 veröffentlicht

#Microsoft gab heute den Supportbeginn für Windows #Server 2022 LTSC bekannt. Damit bekommt sollte man, wenn man einen Server kauft, vom Hersteller auch eine passende OEM-Lizenz bekommen (Standard enthält auch hierbei Lizenzen für die Windows Betriebssysteme von 2 virtuellen Maschinen, Datacenter für beliebige viele VMs, die auf dem Host laufen.

Server 2022 ist besser in die Azure Cloud integriert, so dass beispielsweise Hybrid-Szenarien (einige Server lokal, der Rest in der Cloud) vereinfacht wurden.

Zudem setzt die Server GUI etwa auf dem Stand auf, wie Windows 10 Version 21H2. Es steht aber ein neuerer Kernel-Build zur Verfügung (20348). Das für Windows 10 geplante, aber wegen Windows 11 nie veröffentlichte Ferrum Release trägt beim Server noch diesen Namen.

Wenn Volumenlizenzen mit einer Software-Assurance vorliegen, ist ein Inplace Upgrade technisch möglich. Bei dem OEM-Versionen nur dann, wenn man innerhalb von 90 Tage nach Kauf eine SA dazugebucht hat, die aktiv bleiben muss für das Upgrade.

Es ist zu erwarten, dass Microsoft die Installations-Images auch für das Deployment von Servern in Microsoft Azure bereitstellt. Somit können Admins entscheiden, ob Sie in Azure einen neuen Server 2019 oder einen Server 2022 aufsetzen (im IaaS-Betrieb).

Fakten-Überblick:

LTSC-Version (Long Term Service Channel), Sicherheitsupdates 1x pro Monat, Start-build: 20348.169 (ferrum Release). Neue Funktionen, GUI aktualisiert, entspricht etwa Windows 10 21H2. Lizenzmodell wird beibehalten (OEM oder Volumenlizenzen, alles aber nur als LTSC Versionen), Supportzeit auf 5 Jahre verkürzt, Sicherheitsupdates nach wie vor 10 Jahre). Supportende ist: 13.10.2026, Updates bis 14.10.2031

Remote Desktop Connection Manager Wiedergeburt

Getreu dem Motto „Der König ist tot – lang lebe der König“ hat die #Microsoft #Sysinternals Entwicklergruppe das Werkzeug „RDCMan“ wiederbelebt. Die entdeckte Sicherheitslücke wurde geschlossen und ein paar Cloud-Features und Powershell-Funktionen integriert. Wird ein 64-Bit System festgestellt, ist RDCMan.exe nun eine reinrassige 64-Bit-Anwendung. Die erste neue Version ist: 2.83.1411.0.

Offensichtlich nutzen so viele Admins (auch Microsoft-Mitarbeiter) den #RDCMan, dass man sich entschieden hat, ihn als Werkzeug weiter zur Verfügung zu stellen. Der Leistungsumfang ist ohnehin größer als in der Windows „Remote Desktop“-App aus dem Microsoft Store.

Im Vergleich zu vorher kommt der RDCMan nicht mehr mit einem .MSI-Installer, sondern kann direkt ausgeführt werden. Nicht ganz portable, weil er im Benutzerprofil globale Einstellungen abspeichert, aber direkt aufrufbar. Die Lizenzbedingungen (eula.txt) sind dieselben wie für alle Sysinternals Produkte (wie BGInfo, Process Monitor und die Sysinternals Suite).

Das Speicherformat sind wieder .RDG Dateien, allerdings weist Sysinternals darauf hin, dass sich alte Dateien zwar öffnen lassen, danach aber in einem neuen Format gespeichert wird. Globale einstellungen werden

Das Aussehen und die Bedienung ist wie vorher, d. h. Einstellungen lassen sich von oben vererben und die Server werden als live Thumbnail pro Gruppe oder global alle angezeigt.

Tipp: Wer seine globalen Einstellungen sichern möchte, findet diese nun in der Datei RDCMan.settings im Benutzerprofil.

C:\Users\%username%\AppData\Local\Microsoft\Remote Desktop Connection Manager

RDCMan.settings

Download

https://docs.microsoft.com/en-us/sysinternals/downloads/rdcman

Microsoft Docs Sysinternals Seite

Alternative

Als Alternative (mit der Möglichkeit, nicht nur RDP-Verbindungen, sondern auch VNC, TELNET, HTTP(s) Verbindungen in einer zentralen Oberfläche zu verwalten, gilt mRemoteNG. Das Projekt wurde zuletzt im Juli 2021 aktualisiert. Auch hier ist offensichtlich Bewegung drin. Im Gegensatz zum schlanken RDCMan ist mRemote aber umfangreicher und größer und erfordert eine Installation.

Stellenbeschreibung für Systemkoordinierende

Begriffsdefinitionen und Verwendung

- Systemkordinator (gn*) – amtliche Stellenbezeichnung, genderneutral.

- Systemkoordinierende – Verwendung dieser Schreibweise im Fließtext/Tutorials.

- SYSKO – Abkürzung bzw. Kurzbezeichnung, genderneutral, taucht auch im Logo SYSKO zertifiziert auf.

Was sind Systemkoordinierende?

Die GWS hat auf Basis modernster Technologien ein modernes Warenwirtschaftssystem entwickelt. Die vielfältigen technischen Systeme, Bedieneroberflächen und vor allem die programmtechnischen Lösungen stellen immer neue Anforderungen an Ihre Mitarbeiter.

Systemkoordinierende bekleiden unverzichtbare Funktionen in Ihrem Unternehmen. Er hilft Ihnen und Ihrem Unternehmen, den Informationsfluss zu verbessern und dadurch Kosten zu reduzieren. Der Systemkoordinator kann die in der Informationsverarbeitung anfallenden Anforderungen schnell und professionell realisieren.

Die Rolle der Systemkoordinierenden beinhaltet die konsequente und permanente Pflege der EDV-Umgebung seines Arbeitgebers. Die Ausbildung und Zertifizierung umfasst zwei Tage und schließt mit einer Prüfung ab.

Arbeiten der GWS, die im Aufgabenbereich von Systemkoordinierenden liegen, sind immer kostenpflichtig. Die „Rechtlichen Bedingungen“ am Ende dieses Dokuments sind Grundlage und fester Bestandteil dieses Dokuments. Die jeweils aktuelle Version ist im GWS-Extranet unter „Seminare“ zu finden.

Server in der Cloud: Systemkoordinierende ebenfalls erforderlich

Auch wenn Ihre Server nicht mehr in Ihren Räumlichkeiten stehen (man nennt das: On-Premises), sondern in Microsoft-Azure Rechenzentren in der #Cloud in Irland (bei Dublin) (auch als Infrastructure as a Service – #IaaS bezeichnet), bleiben die Aufgaben von Systemkoordinierenden erhalten. Lediglich die Werkzeuge und Verknüpfungen können unterschiedlich sein. In der Sysko-Ausbildung lernen Sie, bedarfsgerecht die notwendigen Aufgaben zu meistern.

Warum besteht die Pflicht zur Ausbildung?

- Die Pflicht zur Wahrnehmung der Aufgaben ergibt sich durch zahlreiche Gesetze. (Bundesdatenschutzgesetz, Telemediengesetz und weitere Regularien).

- Wirtschafts- und Verbandsprüfer handeln nach IPW330. Zum Prüfungsumfang gehört auch eine IT-Systemprüfung.

- Banken fordern eine Dokumentation der IT-Infrastruktur sowie der Maßnahmen zur Aufrechterhaltung des Betriebs für ihre Risikoanalyse nach BASEL II oder Oxley-Savannes und verweigern Kredite bei abschätzbaren Risiken.

- Versicherungen (z.B. Betriebshaftflicht oder Geschäftsführerversicherung) verweigern die Zahlung mit Verweis auf grobe Fahrlässigkeit, wenn erkennbar ist, dass keine wirksamen Maßnahmen zum Schutz ergriffen wurden.

- Softwarefirmen führen Zivil- und strafrechtliche Maßnahmen durch, wenn die im Unternehmen verwendeten Lizenzen nicht kontrolliert werden.

Welche Aufgaben haben Systemkoordinierende?

Die Aufgaben der Systemkoordinierenden, die diese Aufgaben je nach Unternehmensgröße meist in Teilzeit ausüben, gliedern sich in mehrere Bereiche:

Netzübergabe und Kennwörter

Bei Übergabe eines Netzwerks von der GWS an den Kunden ist das Netzwerk mit „Auslieferungswerten“ ausgestattet. Außerdem sind die Systeme zunächst mit einem generischen „Passwort ab Werk“ vorbetankt. Systemkoordinierende haben die Aufgabe, nach eigenem Ermessen das Ändern und Aktualisieren der Passwörter vorzunehmen. Da jedes Netz ein Einzelfall ist, sind weitere, nicht dokumentierte Abhängigkeiten möglich. Daher ist es zwingend erforderlich, dass Systemkoordinierende Passwortänderungen zuvor mit seinem Betreuer in der GWS abstimmen. Begleitend zu diesen Selbsthilfe-Maßnahmen kann durch einen Vor-Ort-Einsatz eines GWS-Beraters bei Bedarf ein Sicherheits-Check mit anschließender Aktualisierung erfolgen.

Reparatur durch Neubetankung

Unattended installation (auch bekannt unter: Deployment) ist ein Verfahren von Microsoft, um Produkte und Betriebssysteme automatisiert zu installieren. Bei Bedarf können in einem separaten Workshop die Methodik und die Verfahrensweise gemeinsam erörtert werden. Für das Zusammenstellen und Bereitstellen der Datenträger und das ständige Überprüfen seines Handelns bei dieser Installation nach den jeweiligen Lizenz-Bestimmungen der Hersteller sind Systemkoordinierende voll verantwortlich.

Sicherheitsupdates (Azure Server bzw. On-Prem)

Microsoft (Windows Betriebssysteme, Office, Serverprodukte wie SQL, Exchange)

Neusysteme werden von der GWS jeweils mit den wichtigsten Sicherheitsupdates vorinstalliert ausgeliefert. Schon wenige Tage nach Übergabe der Systeme können aber neue Sicherheitslücken bekannt werden. Eine Firewall allein schützt nicht vor Schadprogrammen, die Sicherheitslücken ausnutzen, daher ist eine Aktualisierung der Systeme enorm wichtig! Diese Aktualisierung der Systeme gehört zu den Pflichten der Systemkoordinierenden. Hierbei lassen sich PC-Systeme über den Dienst „Automatsche Updates“ aktualisieren.

Die Aktualisierung der Server darf niemals automatisch erfolgen, da ansonsten die Gefahr eines automatischen Neustarts während der Geschäftszeit gegeben ist. Außerdem kann es bei fehlerhaften Updates zum Produktionsstillstand kommen. Das Einspielen der Updates an Servern darf daher nur von Systemkoordinierenden durchgeführt werden, die im Rahmen der Systemkoordinator-Schulung dieses Handwerk ordentlich erlernt haben und wissen, was sie tun. Zum Aktualisieren der Server wird an der Konsole die Windows Update-Seite aufgerufen. Sie bestimmen damit, wann die Server neu gestartet werden und dass zum Zeitpunkt der Updates niemand mehr im System arbeitet.

Andere Hersteller

Neben den Microsoft-Produkten werden auch entdeckte Sicherheitslücken in weiteren Standardsoftwareprodukten von den Herstellern geschlossen. Diese Updates müssen zeitnah heruntergeladen und durch Systemkoordinierende installiert werden. Betroffen sind hier im Wesentlichen PCs und Citrix bzw. Terminalserver. Hierzu zählen beispielsweise (sofern im Einsatz):

- Adobe Acrobat Reader (PDF) – deinstallieren, wenn Chrome für Enterprise

- Oracle Java Runtime (zur Webseitendarstellung) – wenn möglich, vermeiden – Aktuelle Versionen sind kostenpflichtig

- Adobe Flash Player deinstallieren (wenn noch vorhanden, enthält Sicherheitslücken, ohne Funktion)

- GPL Ghostscript (für Druckausgabe/E-Mail aus gevis Classic)

- UltraVNC (Fernwartung)

- PDF24 (PDF-Dateien aus Anwendungen erstellen)

- ShareX (Open Source Bildschirm filmen und Screenshots)

- 7-Zip, Filezilla und Notepad++

- Google Chrome für Enterprise (Standardbrowser)

- Microsoft Edge on Chromium Enterprise (Ersatzbrowser, Absicherung)

Updates zur Fehlerbehebung

Hierbei handelt es sich zwar nicht um Sicherheitsupdates, sondern um Updates, die bekannte und gefundene Fehler beheben. Dazu zählen: Terminalserver/AVD, Treiber, Firmware, Datensicherungs-Software, Antivirus, SQL-Server und Weitere.

Systemkoordinierende installieren solche Updates nur dann ein, wenn sie zur Lösung eines aufgetretenen und festgestellten Fehlers zwingend notwendig sind.

Datensicherung (nur On-Premises)

Bei vollständigem Betrieb in Azure müssen nur noch die SQL-Sicherungen von gevis, s.dok und bi1 kontrolliert werden. Bei Auslieferung On-Premises (und sofern das Produkt erworben wurde) des gevis-Servers ist die Datensicherungssoftware „veeam Backup & Recovery“ in Verbindung mit einem Bandlaufwerk vorkonfiguriert. Im Rahmen der Installation werden durch die GWS Sicherungsaufträge konfiguriert, die täglich die Inhalte aller Server von gevis komplett auf ein Band schreiben kann (gesichert werden können nur solche Server, für die eine Agent-Lizenz des Sicherungsprogramms erworben wurde). Das Vorhalten der Bandsicherungen nach dem Großvater/Vater/Sohn-Prinzip, das Wechseln der Bänder, das Austauschen aller Bandmedien einmal pro Jahr, das wöchentliche Verwenden eines Reinigungsbandes und Austausch, sowie die tägliche Kontrolle der erfolgreichen Datensicherung sind Aufgaben der Systemkoordinierenden. Hierzu zählen insbesondere die Überwachung der durch den Microsoft SQL-Server-Agenten erstellten Sicherungen der Datenbank.

Zur Gewährleistung der Sicherheit wird die regelmäßige Probe-Rücksicherung von Datenordnern in ein temporäres Verzeichnis empfohlen. Weitere Aufgaben sind die ordnungsgemäße und feuer- und entwendungssichere Lagerung der Bänder, das Bereitstellen von adhoc-Sicherungen und die Erweiterung von Sicherungsjobs.

Die GWS bietet die Überprüfung von Datensicherungen als Dienstleistung an. Dazu kann auf Bestellung oder im Abonnement monatlich ein Band an die GWS geschickt werden. Im Pauschalpreis ist die Kontrolle der Warenwirtschafts-Datenbanken und ein Report enthalten. Mehr Details im Extranet der GWS.

Unterbrechungsfreie Stromversorgungen (USVs) (nur On-Premises)

Prüfen Sie regelmäßig (täglich, beim Wechseln der Datensicherungsbänder)

a) dass an Ihren USVs die Batterielampe NICHT ROT leuchtet

b) die Auslastungsanzeige nicht über 80% liegt (max. 4 LEDs leuchten grün)

c) die Batterieladung bei 100% liegt (5 grüne LEDs)

Managed | Firewall (Partner: NetGo)

Die Managed | Firewall stellt die 2. Generation einer Firewall-Absicherung dar. Neben dem Zugriffsschutz und dem überwachten Internet-Zugang sind folgende Szenarien zusätzlich abgesichert:

- Prüfung von Surf- und E-Mail-Verkehr auf Viren und Trojaner und Quarantäne durch Verhaltenserkennung (Datei sperren).

- Zentrales Management durch die GWS, dezentrale Geräte vor Ort.

- Integration in Monitoring (Managed | Monitoring).

- Hochverfügbarkeit (Cluster) optional.

- Hardware-Austausch alle 4 Jahre in der Miete enthalten.

- Als Basis verwenden wir eine leistungsfähige Hardware von Barracuda Networks.

- Spezifische Anforderungen wurden angepasst

Managed vpn Access (Partner: NetGo)

Wenn Sie keine Managed | Firewall einsetzen, benötigen Sie für Verbundfunktionen, EDI und die Fernwartungsmöglichkeit durch die GWS eine Managed | vpn access Box.

- Fernwartung und Verbundkommunikation entsprechen Fiducia & GAD IT AG Konzernvorgaben.

Leitungswege (Zweigstellenanbindung)

Die Leitungswege werden nach GWS-Konzept durch einen Partner (Carrier) abgebildet, der für alle Komponenten und Verbindungen den Support übernimmt. Hierzu erhält der Kunde eine eigene Durchwahl bei der Anbieter-Hotline. Systemkoordinierende kümmern sich um die primäre Diagnose und unterstützt den Anbieter Support bei der schnellen Behebung von Leitungsfehlern. Die aktuellen Partner sind die ecotel AG und Telekom Deutschland GmbH.

Virenschutz und Anti-Spyware

Das Standardprodukt für Antivirus ist Microsoft Defender (für Endpoint, für Business oder für Server). Die Verwaltung erfolgt über das Azure Admincenter durch die Systemkoordinierenden. Dies gilt auch für Antivirus-Lösungen anderer Hersteller, wie GData.

Es ist immer ein lokaler Virenschutz für die Server und Arbeitsplätze vor Ort notwendig. Aufgaben Systemkoordinierender sind, auf allen Systemen im Netzwerk für aktuelle Virus-Signaturen zu sorgen, Virenschutz zu installieren und die Protokolle zu kontrollieren. Der Virenschutz muss so konfiguriert sein, dass regelmäßige Komplettscans der Geräte durchgeführt werden (1x pro Woche, nachts, die PCs bleiben 1x pro Woche dafür an). Arbeitsplätze werden dabei auch auf Befall durch Trojanische Pferde/Würmer untersucht.

Bei Bedarf können die Kontroll und Administrations-Aufgaben im Rahmen von Managed | Care Packages an die GWS ausgelagert werden.

First Level Support

Systemkoordinierende sind erste Ansprechpartner der Mitarbeitenden bei IT-Problemen. Dazu gehören das Beheben von Druckerstaus, kleineren Netzwerkstörungen und das Erkennen und Beseitigen von Bedienerfehlern. Gleichwohl sind Systemkoordinierende die Schnittstelle zum Kunden-Service-Center. Schnelle Hilfe ist nur möglich, wenn die übermittelte Diagnose und Problem Beschreibung qualitativ hochwertig ist.

Die Basisleistung der GWS, ausschließlich wirksam für gevis ERP | BC, umfasst (gevis-Vertrag, §1.5)

- Fehlerbeseitigung in der Software und der zur Verfügung gestellten Dokumentation.

- Anpassung der Software aufgrund von Gesetzesänderungen.

- Aktualisierung und Veränderung der Ausführung und des Inhaltes der Vertragssoftware.

- Auslieferung neuer Releases der Software an den Kunden.

- Anpassung und Übersendung der zugehörigen Dokumentation (die Dokumentation wird in elektronischer Form mit den Updates zur Verfügung gestellt) Informationen für den Kunden über Ergänzungen und Weiterentwicklungen der Programme.

Für die anderen GWS-Standardprodukte kann ein modular aufgebauter „Hardwarewartungs- und Softwarepflegevertrag“ abgeschlossen werden. Mehr Informationen im Extranet.

Dokumentation und Softwarepflege

gevis ERP | BC

Systemkoordinierende sind verpflichtet, eine neue Version innerhalb von zwölf Monaten nach Erhalt aufzuspielen. Die Pflicht zur Erbringung der beschriebenen Leistungen bezieht sich auf den jeweils neuesten Versions-Stand und den diesem vorhergehenden Versions-Stand. Ein Anspruch auf eine Dokumentation besteht nicht bei jeder Änderung der Software, sondern nur bei wesentlichen Änderungen, die eine neue Instruktion des Anwenders zwingend erforderlich machen.

Hard- und Software-Inventar

Im Rahmen der IPW330 Prüfer-Richtlinien ist die Dokumentation der IT-Umgebung gefordert und die Abbildung der Prozesse und Berechtigungen. Diese Aufgaben werden durchgeführt (Systemkoordinierende kennen den internen Ablauf und die Organisation genau). Die GWS kann im Rahmen eines Workshops bzw. Sicherheitschecks beim Erfüllen der Anforderungen unterstützen tätig werden.

Organisation

Systemkoordinierende sind verantwortlich für den rechtskonformen Einsatz von Software und die korrekte Lizenzierung. Er bewahrt die Lizenzen an einem sicheren Ort auf. Durch organisatorische Maßnahmen und geeignete Betriebsvereinbarungen wird das Risiko „Störungen durch Benutzer“ verkleinert (Benutzer werden angewiesen, nicht jeden E-Mail-Anhang zu öffnen etc.). Solche Maßnahmen müssen vom Systemkoordinator eingeleitet oder beauftragt werden.

Systemkoordinierende sind mit exponierten Rechten ausgestattet und muss daher besondere Sorgfalt im Umgang mit den Daten wahren, um nicht mit den Regelungen des Datenschutzgesetzes (BDSG) in Konflikt zu geraten.

Insbesondere Beachtung verdienen das Erfüllen der Vorgaben aus der Anlage zu §9 BDSG: Zutrittskontrolle, Zugangskontrolle, Zugriffskontrolle, Weitergabe-Kontrolle, Eingabekontrolle, Auftragskontrolle, Verfügbarkeitskontrolle, Möglichkeit getrennter Datenverarbeitung, Verschlüsselung.

Systemkoordinierende arbeiten eng mit dem für das Unternehmen vorgeschriebenen Datenschutzbeauftragten zusammen und liefert diesem die nötigen Prüfunterlagen.

Muster-Stellen-Ausschreibung für Ihre Verwendung

Sie suchen einen Sysko? Schreiben Sie doch eine Stelle nach folgendem Muster aus:

Position: Systemkoordinator (m/w/d)

Abteilung: IT-Support

Berichtet an: IT-Manager oder Geschäftsleitung

Aufgaben:

- Koordination und Verwaltung der IT-Systeme des Unternehmens.

- Unterstützung der Benutzer bei IT-Problemen.

- Installation und Wartung von IT-Hardware und -Software.

- Planung und Durchführung von IT-Projekten.

- Überwachung der IT-Sicherheit.

- Einhaltung von IT-Richtlinien und -Protokollen.

Qualifikationen:

- Abgeschlossene Ausbildung im Bereich IT-Systemadministration oder ähnliches.

- Mindestens 2 Jahre Berufserfahrung im IT-Support.

- Gute Kenntnisse in den gängigen IT-Systemen (Windows, Linux, Netzwerk, etc.).

- Teamfähigkeit und gute Kommunikationsfähigkeiten.

- Problemlösungs- und Analysefähigkeiten.

- Selbstständige Arbeitsweise und Flexibilität.

Rechtliche Bedingungen, Haftungsausschluss

Rechtliche Bedingungen, Haftungssausschluss

Unsere Referate, Artikel, Anleitungen, Datenträger und Downloads sind so produziert, dass Teilnehmende, die das Basisseminar besucht haben, sinnvoll damit umgehen können. Wir formulieren Empfehlungen nach „best practice und bestem Wissen und Gewissen“, für die wir keinerlei Haftung übernehmen. Für die Umsetzung der Datensicherheit, die Einhaltung des Datenschutzgesetztes und sonstiger gesetzlicher und betrieblicher Bestimmungen, sowie die Folgen der Installation von Sicherheitsupdates ist das jeweilige Unternehmen (Kunde) allein verantwortlich. Bitte haben Sie Verständnis dafür, dass unsere Mitarbeiter nur Unterstützung für unsere Produkte sicherstellen können und eine detaillierte Unterstützung für Software fremder Hersteller nicht zum Supportangebot gehören. Die Angaben, die auf unseren Webseiten oder in Informationsschriften zur Verfügung gestellt werden, dienen ausschließlich der allgemeinen Information und dienen nicht der Beratung von Kunden im konkreten Einzelfall. Der Autor hat diese Informationen gewissenhaft zusammengestellt, übernimmt jedoch keine Haftung für Aktualität, Korrektheit, Vollständigkeit oder Qualität der bereitgestellten Informationen. Haftungsansprüche gegen den Autor, die sich auf Schäden materieller oder ideeller Art beziehen, welche durch die Nutzung oder Nichtnutzung der dargebotenen Informationen bzw. durch die Nutzung fehlerhafter und unvollständiger Informationen verursacht wurden, sind ausgeschlossen.

Java - kostenlose Alternative

Seit April 2019 (und Java Version 8 Update 211) dürfen Geschäftskunden #JAVA nur noch verwenden, wenn Sie über eine aktive Subscription (Wartungsvertrag) von Oracle verfügen. Pro „named User“ kostet die Java Runtime rund 28 € pro Jahr.

Da Java aber ohne die Oracle Komponenten weiterhin Open Source Projekte sind, gibt es zahlreiche Abspaltungen (forks) aus dem kostenlosen OpenJDK. Das flexibelste Projekt, das sich auch noch über eine .msi Installer Datei einfach verteilen lässt, ist dabei #Adoptium Temurin (ehemals AdoptOpenJDK).

Auf der Projektseite kann man sich dann den passenden Installer herunterladen oder aber bestehen Java-basierte Software aktualisieren, indem man die .ZIP-Datei herunterlädt und in der Software den Inhalt des Unterordners /JRE austauscht.

Praxistipps zu Java

Ermitteln Sie zunächst, welche JAVA-Versionen bei Ihnen in Betrieb sind. Hierbei kann Ihnen das Open Source Inventarwerkzeug „Open-Audit Classic“ helfen, das wir im Download Bereich für Sie anbieten.

Varianten: „Hotspot“ ist derzeit weiter verbreitet als „OpenJ9“. Daher bitte zunächst mit der Hotspot-Variante ausprobieren. Wenn es Fehler beim Aufruf der Software gibt, die OpenJ9 Variante installieren.

Die meisten JAVA-Anwendungen basieren auf JAVA Version 8 in 32-Bit (x86). Auf der Projektseite demnach die Windows x86 Variante herunterladen.

Laden Sie immer das Produkt herunter, wo JRE hinter steht, nicht das JDK. Wir wollen ja nicht in JAVA entwickeln, sondern nur die Runtime nutzen. Die Runtime ist zwischen 30 und 40 MB groß, das JDK über 100 MB.

Im Installationsprogramm dann bitte alles ankreuzen. Nur so werden die Umgebungsvariablen und die Registry-Einstellungen gesetzt, die helfen, dass die Software auch ohne Oracle funktioniert. Silent-Installationen lassen sich über die bekannten .MSI Parameter erstellen. Hierbei müssen die anzukreuzenden Komponenten per Befehlszeile mitgegeben werden:

msiexec /i OpenJDK8-jdk_xxx.msi /qn ADDLOCAL=FeatureMain,FeatureEnvironment,FeatureJarFileRunWith,FeatureJavaHomeFührt die von Ihnen verwendete Software JAVA mit, enthält das Software-Verzeichnis meist einen Unterordner /JRE, den es neu zu befüllen gibt. Laden Sie dazu die JRE 8 in 32 Bit der passenden Variante (meist ist das allerdings OpenJ9 und nicht Hotspot) herunter, entpacken die ZIP Datei und ersetzen den Inhalt des JRE Verzeichnisses Ihrer Software. Normalerweise sollte nun auch die Software den aktuellen Sicherheitsstand von Java haben und funktionieren

Was tun, wenn alles nicht funktioniert?

Lässt sich Ihre JAVA-basierte Software nicht mit den oben genannten Mitteln in Betrieb nehmen, nutzt sie vermutlich Komponenten von Oracle, die nicht Open Source, also lizenzpflichtig sind. In dem Fall nehmen Sie bitte Kontakt mit Ihrem Software-Lieferanten auf, ob er Versionen ohne JAVA oder ohne Oracle Komponenten anbietet. Wenn nicht, muss mit Oracle ein Wartungsvertrag abgeschlossen werden (für alle named User, die diese Software nutzen) und dann das Oracle SETUP mit der aktuellen Version ausgeführt werden.

Warnung: Vermeiden Sie bitte, unlizensierte Oracle Versionen geschäftlich zu nutzen. Da der enthaltene Updater „nach Hause telefoniert“, ist es für Abmahn-Anwälte mit Oracle Mandat ein Leichtes, Sie in Regress zu nehmen.

Umzug des AdoptOpenJDK Projekts

Das AdoptOpenJDK Projekt hat angekündigt, zur Eclipse-Foundation zu wechseln. Seit Juli 2021 gibt es auch schon die „neue Seite“ im Eclipse Projekt. Dort findet man aber nur das JDK, nicht die JRE Runtime. Ferner wird unter dem neuen Namen „Adoptium“ nur die OpenJ9-Variante angeboten.

Wegen des Umzugs sind die aktuellen (Update 302) JRE nur unter den Nightly Builds auf der AdoptOpenJDK Seite zu finden. Die Seite aufrufen, dann „Release Archiv und nächtliche Builds“ anklicken, dann „nächtliche Builds“…

https://adoptopenjdk.net/nightly.html?variant=openjdk8&jvmVariant=hotspot

Nun nach Windows suchen und die neuste Kombination als .msi Installer herunterladen:

| Windows x86 | jre | normal | 8 Aug 2021 | .zip (37 MB) | .msi |

Soll es die ZIP-Datei sein, zuvor oben auf OpenJ9 umstellen.

Windows-OEM-Automatische Installation

Zielsetzung

Vom Hersteller vorinstallierte #Windows 10 Pro Installationen enthalten vielfach nicht benötigte Software-Beigaben und Demoversionen von beworbener Drittsoftware, sowie zahlreiche ungewünschte Werbe-Apps. Mit diesen Unattended Installationsverfahren wird erreicht, dass der Administrator durch Einstecken eines USB-Datenträgers das System löscht und ein bereinigtes, weitgehend werbefreies Windows mit im Firmennetzwerk benötigten Komponenten erhält.

Das Ganze ist anwendbar auf Windows OEM Activated Fujitsu oder lenovo Rechner mit Windows 10 Pro (jeweils in der aktuellen Halbjahres-Version JJMM), bzw. ab Erscheinen Windows 11 Pro.

Wichtiger Lizenz-Hinweis: Wer einen solchen „Betankungs-Stick“ erstellt und einsetzt, muss vorab sicherstellen, dass er über die benötigten Lizenzen für Betriebssystem und Anwendersoftware verfügt.

Das hier benutzte Verfahren ist KEIN RE-IMAGING, sondern basiert auf einer „Entrümpelung“ der frei herunterladbaren Datenträger aus dem Media Creation Toolkit von Microsoft. Es ist daher mit den Nutzungsbedingungen von Microsoft vereinbar. Im Gegensatz dazu bedeutet „Re-Imaging“: Die Lizenzierung bleibt OEM, es wird aber ein Volumenlizenzdatenträger und –Schlüssel zur Installation verwendet (nur dann zulässig, wenn der Lizenznehmer über einen aktiven eOPEN oder SELECT Vertrag mit aktivem Betriebssystempool verfügt).

Werkzeugkiste für Entwickler der Tankstelle

- Media Creation Toolkit – Website von Microsoft zum Herunterladen der .ISO Betriebssystem-Datenträger

- Deploy-admin-tools.zip – Sammlung von BATCH- und Powershell- Skripten zum „Debloaten“ und Erstellen eines optimierten Installationsdatenträgers (.ISO)

- Treiber und kumlative Updates .MSU (zum Herunterladen aus dem Microsoft Update Katalog)

oder optional

- Windows ADK (Assessment and Deployment Kit) installieren auf Windows 10 Admin-Rechner

- DISM verwenden, um Treiber einzubinden

- WSIM verwenden, um autounattended.xml anzupassen

- ggf. SYSPREP verwenden, wenn ein maschinenspezifisches Image erstellt werden soll, das bereits Software und Tools enthält. Danach mit ImageX eine install.wim aufzeichnen

und optional

- die lenovo vantage app aus dem Microsoft Store installieren und Systemaktualisienurg starten.

Werkzeuge für Mitarbeiter, die betanken und Anleitung zum Erstellen der Sticks

- RUFUS – Kostenlose, quelloffene Software zum Erstellen von startfähigen USB-Sticks aus der oben genannten ISO-Datei.

- vom Admin erstelltes, optimiertes ISO-Image (win10-autoinstall.iso)

- USB-Stick (USB3 empfohlen) mit mindestens 8 GB Speicherkapazität

Stick einstecken in vorhandenen PC, Rufus aufrufen, ISO-Datei in Rufus auswählen, Stick erstellen.

Windows 10 Installation am Beispiel eines lenovo Thinkpad

- Vom USB-Stick starten (F12 beim Kaltstart des zu betankenden Gerätes), damit Windows installiert werden kann. Direkt nach dem Starten die Leertaste drücken, um das Löschen und Setup zu starten

- Wenn Installation beendet, den lokalen Administrator mit dem bekannten Kennwort anmelden (lokale Anmeldung am Gerät)

- Gerätenamen ändern und Gerät in die Domäne bringen (domain join)

- Weitere Software aus dem Deploy Depot installieren

- System neu starten und nun als designierter Benutzer anmelden (vorausgesetzt, dieser wurde schon im Active Directory angelegt)

- Über \\printservername per Doppelklick alle Drucker anklicken, die der Benutzer verwenden soll und einen davon zum Standarddrucker machen. Die Checkbox „Windows verwaltet Standarddrucker automatisch“ rausnehmen.

- Über den Microsoft Store die „lenovo vantage app“ installieren und Systemaktualisierung ausführen

Datensicherungs-Richtlinien

Bedeutung der Datensicherung

Wie wichtig eine effiziente #Datensicherung ist, merkt man leider erst dann, wenn es schon zu spät ist. Erst mit der entsprechenden Vorsorge und den für den Bedarfsfall angepassten Tools können Sie ruhiger schlafen.

Datenverluste drohen Ihnen z.B. bei:

- Virenbefall

- Hardwareschäden

- Überspannung

- Diebstahl

- Alterung

- Feuer

- Wasser

EDV-Anwendung ohne Datensicherung ist wie Fahren ohne Bremsen!

Gesetzliche Grundlagen

Auszug aus den Verlautbarungen des Institutes der Wirtschaftsprüfer

Datensicherungs- und Auslagerungsverfahren sind Voraussetzungen für die Funktionsfähigkeit der Datenverarbeitung und zudem Voraussetzung zur Sicherung der Vollständigkeit und Verfügbarkeit der Daten und Programme. Sie sind erforderlich, um den Anforderungen nach Lesbarmachung der Daten –auch i. S .e. ordnungsmäßigen Buchführung- gerecht zu werden.

Auszug aus GoDV (Grundsätze ordnungsmäßiger Datenverarbeitung im Rechnungswesen).

Die in der Datenverarbeitung ruhenden Manipulations- und Zerstörungsrisiken hat der Buchführungspflichtige durch geeignete Sicherungsmaßnahmen abzuwehren. Die räumliche und personelle Organisation soll bieten:

- durch Datenbeständeschutz, auch gegen Katastrophenfälle.

Hinweise aus der deutschen Rechtsprechung

In einem Urteil des LG Karlsruhe vom 13.07.1989 (80 101/89) wird auf die Pflicht zur täglichen oder gar häufigere Datensicherung hingewiesen. Wer die gebotene Sorgfalt in eigenen Angelegenheiten nicht beachtet, nimmt etwaige Datenverluste billigend in Kauf und handelt grob fahrlässig.

Grundsätze einer funktionsfähigen und tauglichen Datensicherung

- Alle unternehmensrelevanten und computergespeicherten Daten werden regelmäßig auf externe Medien gesichert.

- Die Daten werden nach jedem abgelaufenen Arbeitstag komplett gesichert (montags bis freitags oder montags bis samstags, ausgenommen Feiertage).

- Für jeden Wochentag gibt es ein anderes externes Medium (z.B. Streamer Band). Die Medien (Bänder) für die letzte Sicherung werden frühestens nach einer Woche wieder überschrieben. Die Medien für die letzte Sicherung einer Woche werden frühestens nach vier Wochen überschrieben.

- Mehrere Medien (Bänder) werden außerhalb des Betriebsgebäudes aufbewahrt.

- Die Vollständigkeit und Lesbarkeit der Medien (Bänder) wird regelmäßig stichprobenweise überprüft.

- Für jede Datensicherung gibt es ein schriftliches Protokoll, welches Auskunft über den Erfolg oder Misserfolg der Datensicherung gibt. Dieses Protokoll wird täglich am Tag nach der Datensicherung geprüft. Die Person, die es prüft, ist in der Lage fehlerhafte bzw. nicht erfolgreiche Datensicherungen zu erkennen.

- Es existiert mindestens eine unternehmenseigene Person, die für die ordnungsgemäße Abwicklung der Datensicherung zuständig ist. Für den Fall von Urlaub oder Krankheit gibt es mindestens eine geschulte Ersatzperson.

Tipps zur täglichen Datensicherung

- Keine Mehrarbeit

Datensicherungen sollten keine Überstunden kosten- sonst werden sie vergessen. - Prüfung der Datensicherung

Prüfen Sie täglich den korrekten Ablauf der Sicherung (gilt für jede Datensicherung). Das BSI empfiehlt regelmäßige Rücksicherungen monatlich. Hierbei werden Daten vom Band restauriert und eine Konsistenzprüfung der Datenbank(en) durchgeführt.

Die GWS bietet mit s.dat eine Datensicherungs-Bandprüfung zum Festpreis an, die o.g. Dinge prüfungstauglich testiert und zusätzlich die Rücksicherung auf einem anderen Streamer bescheinigt. (siehe „Bestellschein-dasibandcheck“ hier im Portal - Aufbewahrung der Datensicherungsbänder

Eine ordnungsgemäße feuer- und entwendungssichere Lagerung der Bänder wird empfohlen. Bei Lagerung in einem Panzerschrank bitte Brandschutz-Datenkassetten verwenden. Auslagerung von mindestens 2 aktuellen Bändern außerhalb des Betriebsgeländes in der Bank oder durch Mitnahme des Systemkoordinators (Aufbewahrung zu Hause) obligatorisch. - Anzahl der Sicherungsbänder

Es gibt für jeden Werktag je ein Band in zwei Generationen (gerade und ungerade Kalenderwoche, d.h. bei 5 Werktagen 10 aktive Bänder). Es gibt Ersatzbänder, welche benutzt werden können, wenn festgestellt wird, dass ein Band defekt ist. Dadurch wird vermieden, dass sich eine am Tage nachzuholende Datensicherung verzögert, weil erst ein Band gekauft werden muss. Empfohlen wird zusätzlich eine Wochen-, Monats- und Jahressicherung (sofern die Anforderung besteht, auf gelöschte Daten zuzugreifen, die vor mehr als 14 Tagen gelöscht wurden). Auf eine ordentliche Beschriftung sollte großen Wert gelegt werden (Beschriften Sie die Bänder mit Wochentag/gerade oder ungerade, z.B. „MI ungerade“). - Reinigung

Reinigen Sie jede Woche das Datensicherungsgerät mit einem Reinigungsband. - Austausch der Sicherungsbänder

Bänder sind Verschleißartikel und die Lebensdauer ist begrenzt. Wechseln Sie alle 12 Monate den kompletten Satz aus. - Protokolle der Datensicherungsjobs

Hilfreich für die Überprüfung der Datensicherungsprotokolle, ist die Einrichtung einer E-mail an den Systemkoordinator bei Fehlern. Bitte mit der GWS-Technik die Voraussetzungen abstimmen. - Verhalten bei Fehlern

Informieren Sie die GWS. Wir versuchen schnellst möglich zu helfen.

Es ist im Interesse aller Beteiligten, dass eine Funktionskontrolle der Datensicherung stattfindet und protokolliert wird.

Haftungsausschluss

Die Angaben, die in diesem Artikel zur Verfügung gestellt werden, dienen ausschließlich der allgemeinen Information und dienen nicht der Beratung des Kunden im konkreten Einzelfall. Die GWS hat diese Informationen gewissenhaft zusammengestellt, übernimmt jedoch keine Haftung für Aktualität, Korrektheit, Vollständigkeit oder Qualität der bereitgestellten Informationen. Haftungsansprüche gegen die GWS, die sich auf Schäden materieller oder ideeller Art beziehen, welche durch die Nutzung oder Nichtnutzung der dargebotenen Informationen bzw. durch die Nutzung fehlerhafter und unvollständiger Informationen verursacht wurden, sind ausgeschlossen.

Drucker - die Dritte (HP/Samsung)

viele von Ihnen setzen Drucker von #HP im Unternehmen ein. Für eine größere Anzahl von Modellen wurden nun auch kritische #Sicherheitslücken geschlossen. Schauen Sie bitte im folgenden Artikel („affected Products“ aufklappen) nach, ob ein Drucker aus der Liste bei Ihnen in Betrieb ist. Weil HP die Druckersparte von #Samsung aufgekauft hat, sind auch Geräte dieser Marke betroffen.

HP Security Bulletin zur kritischen Lücke

https://support.hp.com/us-en/document/ish_3900395-3833905-16

In der Druckverwaltung auf Ihrem Printserver können Sie sehen, mit welchem Treiber der Drucker betrieben wird. Steht dort NICHT „Universal Printer Driver“ – PCL5 oder PCL6, sind Sie von der Sicherheitslücke betroffen und sollten die auf der HP-Seite angebotenen Treiber ersetzen.

Die verwendeten HP Universal-Druckertreiber (PCL5 nur für ältere Modelle, sonst PCL6) sollten bei der Gelegenheit ebenfalls überprüft werden, ob sie aktuell sind:

- PCL6: 61.250.1.24832

- PCL5: 61.180.1.20062 (wird nicht mehr weiter entwickelt, sollte aber die letzte unterstützte Version sein

Sicherheitslücke in HP-Druckertreibern

viele von Ihnen setzen #Drucker von #HP im Unternehmen ein. Für eine größere Anzahl von Modellen wurden nun auch kritische #Sicherheitslücken geschlossen. Schauen Sie bitte im folgenden Artikel („affected Products“ aufklappen) nach, ob ein Drucker aus der Liste bei Ihnen in Betrieb ist. Weil HP die Druckersparte von #Samsung aufgekauft hat, sind auch Geräte dieser Marke betroffen.

HP Security Bulletin zur kritischen Lücke

https://support.hp.com/us-en/document/ish_3900395-3833905-16

In der Druckverwaltung auf Ihrem Printserver können Sie sehen, mit welchem Treiber der Drucker betrieben wird. Steht dort NICHT „Universal Printer Driver“ – PCL5 oder PCL6, sind Sie von der Sicherheitslücke betroffen und sollten die auf der HP-Seite angebotenen Treiber ersetzen.

Die verwendeten HP Universal-Druckertreiber (PCL5 nur für ältere Modelle, sonst PCL6) sollten bei der Gelegenheit ebenfalls überprüft werden, ob sie aktuell sind:

- PCL6: 61.250.1.24832

- PCL5: 61.180.1.20062 (wird nicht mehr weiter entwickelt, sollte aber die letzte unterstützte Version sein