Inhaltsverzeichnis

- Windows 12 kommt mit dem 22H2 Update 2

- Digitale Signatur - Mailserver entfernen 3

- Rechner: Download-Speed 4

- HP-Drucker – kritische Sicherheitslücken 5

- OpenAudit Classic Hard-/Software-Inventar App 6 - 11

- veeam Sicherheitsupdate erforderlich 12

- Sicherheitsbetrachtung Kaspersky Antivirus 13 - 16

- Windows 11 Spam verhindern 17

- SQL-Server 2012 Supportende Mitte 2022 18 - 19

- IT-Sicherheit – erhöhtes Risiko von Cyberangriffen 20 - 22

- IT-Sicherheit: und sie klicken doch 23 - 24

- BSI Maßnahmenkatalog Ransomware 25

- Teams, Microsoft 365 und Umfragen 26 - 27

- Alles hat ein Ende – Internet Explorer 28 - 29

- Ändere Dein Passwort – Tag 30 - 31

- Cloud Readiness Check | SaaS only 32

Windows 12 kommt mit dem 22H2 Update

Nachdem der Erfolg von Windows 11 auf der Strecke geblieben ist (derzeit gehen die Umstellungszahlen von #Win11 zugunsten Windows 10 22H1 zurück), hat Microsoft entschieden, die Version mit dem Update 22H2 (das im Sommer erscheint) in Windows 12 umzubenennen. Dies äußerte Leading Product Evangelist Vincent Waters, der die Windows Entwicklung in Redmond leitet, gegenüber der Redaktion.

Zahlen vom März 2022: Windows 10 21H2 (19044): Zuwachs 28,5 % (+7,5% gegenüber Februar), Windows 11: Zuwachs nur noch 19,4 % (-6,5% gegenüber Februar)

AdDuplex Statistiken von adduplex.com

Nach riesigen Protestwellen der Anwender und Unternehmen werden Funktionen von Windows 10 in Version 12 wieder aktiviert. So hat man (wie in den aktuellen Insider-Versionen derzeit zu erkennen), die zweite Ebene aus den Kontext-Menüs wieder entfernt. Die von Windows 10 bekannte Kontext-Menü Ebene ist also wieder nach einem Mausklick erreichbar.

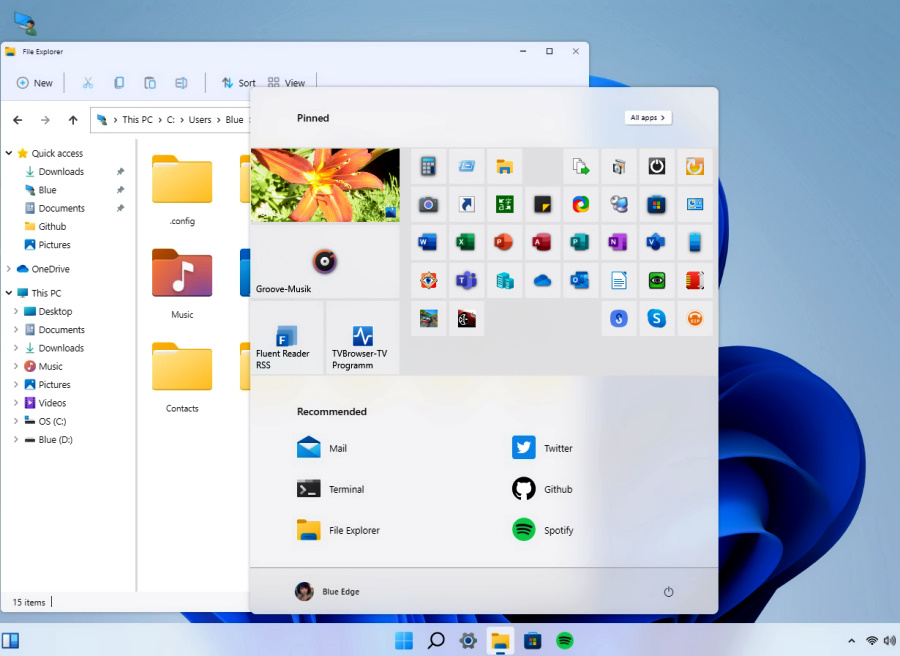

Auch das Startmenü mit den Live-Kacheln lässt sich in den Einstellungen wieder aktivieren (siehe Screenshot der Preview).

Weitere Funktionen von Win12 sind:

- Direct X 12

- .net Framework Desktop Engine 6.03

- Neue Designs von Windows 11

- abgerundete Ecken

- Customizing virtueller Desktops mit verschiedenen Akzentfarben

- Touch-Optimierte Funktionen von Windows 11

Herkunft: Heinrich IV. soll an einem 1. April im 17. Jahrhundert eine Einladung zu einem Treffen von einem Mädchen aus dem einfachen Volk erhalten haben. Der König soll die Einladung angenommen haben und zu einem abgelegenen Lustschlösschen gereist sein. Dort wartete aber keine künftige Geliebte – sondern der eigene Hofstaat samt Heinrichs Ehefrau.

Digitale Signatur - Mailserver entfernen

Mit der zweiten Novelle des Signaturgesetzes (SigG) wurde die Verpflichtung, die Herkunftskette einer Rechnung nachzuweisen, umformuliert. Demnach muss der Nachweis vom Rechnungsaussteller nachwievor erbracht werden, das Werkzeug dafür muss aber keine „qualifizierte Signatur“ sein.

Einige von Ihnen haben bisher weiter Ausgangsrechnungen per E-Mail signiert, um auf der Kundenseite diese Rechnungen klar von Fake-E-Mails und Phishing-E-Mails abzugrenzen. Die Anderen müssen bei einer Steuerprüfung ihrer Kunden von Hand zahlreiche Ausgangsrechnungen dem Prüfer bereitstellen.

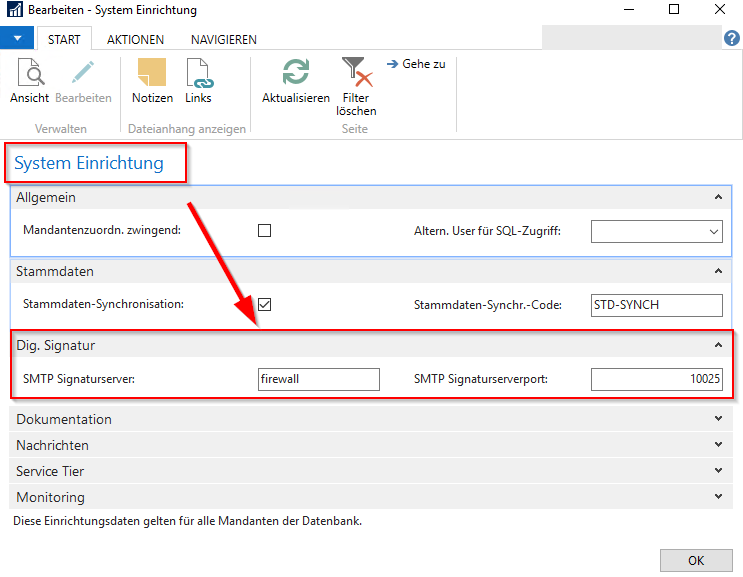

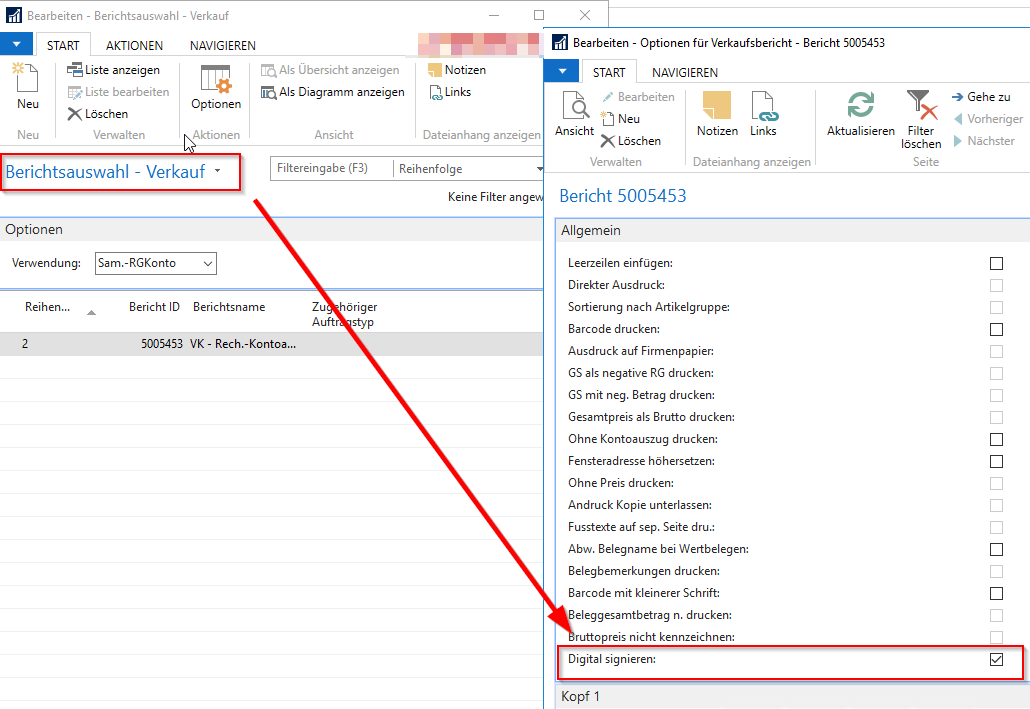

Aufgrund gestiegener Energiepreise haben wir Sie bereits informiert, dass wir den Online-Dienst „Digitale Signatur“ #Digisig zum 30. Juni 2022 einstellen. Damit keine Fehlermeldungen auftreten, müssen Sie rechtzeitig die E-Mail-Einstellungen für alle Belege vom Typ: Rechnung, Gutschrift, Sam-Rg, Sam-GS, sowie individuelle Berichte in Ihrer Umgebung prüfen, dass die Einstellung zum digital Signieren entfernt wird. Die beiden folgenden Bildschirmfotos zeigen, wo die Einstellungen vorzunehmen sind:

Bitte achten Sie darauf, Ihre Mail-Betreffs und Mail-Text Textbausteine anzupassen, dass im Text nicht mehr der Satz steht „Die Rechnung wurde digital signiert“ und auch kein Verweis mehr auf den Download zum Secsigner erfolgt.

Rechner: Download-Speed

Mit diesem #Werkzeug können Sie errechnen, wie lange es dauert, um bei bestimmter Leitungs-Bandbreite eine Datei hoch- oder herunterzuladen. Die Upload-Werte bei asymmetrischen Leitungen stehen in Klammern (*U). Berechnen Sie die #Übertragungszeit für Ihre Datensicherung z.B. nach #Azure in die Cloud.

HP-Drucker – kritische Sicherheitslücken

#HP (Hewlett-Packard) warnt vor kritischen #Sicherheitslücken in über 200 seiner Drucker der Marken #HP und Samsung. Angreifer können mit diesen Lücken Schadprogramme auf den Druckern installieren. Das funktioniert normalerweise nur im lokalen Netzwerk. Da aber dies der Haupt Angriffsvektor ist, sollte umgehen die aktuelle Firmware auf den Druckern installiert werden.

Ein typischer Angriff funktioniert so: Ein Mitarbeiter wird in E-Mails unter einem Vorwand dazu aufgefordert, einen Link auszuführen. Dieser lädt mit Benutzerrechten die erste Software herunter. Diese wiederum durchsucht das lokale Netzwerk nach „Opfergeräten“ mit Sicherheitslücken und installiert dort einen weiteren Download (das Schadprogramm). Auf dem Drucker wird dann das Schadprogramm ausgeführt und verschlüsselt beispielsweise andere Geräte im Netzwerk.

Alternativ schalten Sie bitte in der Druckeroberfläche unter Netzwerk / Erweitert das LLMNR Protokoll aus.

Steht kein Firmwareupdate für Ihr Modell zur Verfügung, empfiehlt es sich, ebenfalls die Cloudprint Funktionen des Druckers über die HP Smart App abzuschalten. Damit kann der Drucker über das Internet erreicht werden und Ausdrucke über eine e-Mail an den Drucker initiiert werden.

https://support.hp.com/us-en/document/ish_5948778-5949142-16/hpsbpi03780

https://support.hp.com/de-de/drivers

HP Supportseiten: (CVE-2022-3942, CVSS 8.4, Risiko kritisch)

HP Supportseiten: (CVE-2022-3942, CVSS 8.4, Risiko kritisch)

OpenAudit Classic Hard-/Software-Inventar App

Mit der quelloffenen Software „OpenAudit Classic“ lassen sich Hard- und Software inventarisieren. Täglich um 11:00 Uhr laufen dabei Aufgaben, die Windows Server und -Endgeräte mit Ihrer kompletten Hardware, sowie installierter Softwarekomponenten automatisiert erfassen. In einem zweiten Scan werden mit NMAP Informationen (Hardware) über nicht Windows Geräte (Drucker, Kameras, TV-Geräte, Managed Switches) und andere IP-Geräte erfasst.

Die Oberfläche ist dabei eine lokale Webseite auf dem OpenAudit-Server, die über Port 4443 mit self-signed SSL-Zertifikat erreicht wird. Bei Bedarf kann sie zusätzlich mit einem Kennwort abgesichert werden.

#OpenAudit Classic inventarisiert nun auch „Windows apps“, die aus dem Microsoft Store installiert wurden (von allen lokalen Benutzern). Zusätzlich werden die im Benutzer-Kontext installierten Programme gelistet, wenn der Scan-User identisch ist (z.B. beim Clientseitigen Scan). Hintergrund: Wenn ein Nutzer sich über den Microsoft Store Windows Apps im Startbereich installiert, können diese nun inventarisiert werden und erscheinen in einer neuen Tabelle von #OpenAudit unter Software/Modern Apps.

Man kann die Version sehen und auf welchen Maschinen die Apps installiert sind. Zusätzlich lässt sich erkennen, ob die Endgeräte Legacy/BIOS oder UEFI gesteuert sind. Ein Bitlockerstatus lässt sich ebenfalls abfragen. Es existieren zahlreiche Auswertungen, die sich mit leichten PHP Kenntnissen erweitern lassen.

Ein weiteres Feature ist der Ordner „softwarelogos“. Legt man hier PNG-Dateien in 16×16 Pixel ab, die den Namen der Software tragen (Die ersten Zeichen bis zum Leerzeichen im Namen, z.B. microsoft.png), werden alle Softwareprodukte, die namentlich so beginnen, im Software-Register und den Softwareauflistungen mit dem Logo versehen.

#Erfreulich – Mi der aktuellen Distribution kommen die aktuellsten „stable“ Versionen von Apache, MariaDB, PHP, PHPMyadmin zum Einsatz. Eine integrierte WordPress Instanz lässt sich bei Bedarf aktivieren und als Intranet nutzen.

Die aktuelle Version erfordert das Entfernen der vorhandenen Installation und eine Neuinstallation, da die Datenbank von Oracle MySQL Community auf MariaDB Community 10.4 umgestellt wurde. Sichern Sie sich zuvor die Datei „pc-list-file.txt“ aus dem scripts Unterordner. Danach muss wieder neu inventarisiert werden. Ist dafür bereits eine Aufgabe im Windows Taskplaner vorhanden, die Aufgabe bearbeiten und die Zugangsdaten des Admin-Benutzers neu eingeben.

Download und Quellcodes

Wir haben Open-Audit als installierbare Version im Downloadbereich. Die Quellcodes sind auf Github abgelegt:

OpenAudit Classic Inventar HW/SW Setup

Datei herunterladen Do. 12. Juni 2025 12:20 vorgesternQuelloffene Software, die auf einem Windows Server installiert 1x pro Tag alle Hard- und Software inventarisiert. Enthält die aktuellen Versionen von Apache, PHP, MySQL (MariaDB 10.11 LTS), PHPMyadmin und NMap/NPCap, sowie die benötigten Visual-C++ Runtimes. Kann für WordPress Intranets genutzt…

Quellcodes, Changelog und Projekt Repository sind auf Github abgelegt:

Installation

Systemvoraussetzungen: Windows Server 2016/2019/2022 oder neuer bzw. Windows 10/11 Pro oder Enterprise (auf Server 2012 R2 oder älter lässt sich NMAP zwar teilweise verwenden, da diese Betriebssysteme aber keine Sicherheitsupdates mehr erhalten, ist davon abzuraten).

Die Installation erfolgt über das Entpacken und Installieren des heruntergeladenen Setup-Pakets. Sollte nach der Aktualisierung der Visual-C++ Runtimes ein Neustart des Servers vorgeschlagen werden, ist dieser nicht nötig. Mit „Nein“ antworten und das Setup erneut starten.

Nach der Installation die Oberfläche aufrufen und unter Administrator/IP-Liste erzeugen – Netzwerkliste aller Standortnetze im Format 192.688.1.0/24,172.26.12.0/24 eintragen. (oder erst nur das Hauptstellen-Netz). Die Subnetze zum Nachtragen bekommt man dann unter Sonstige Geräte/Printers IPv4 unter Port. Danach dann alle Netze beim IP-Listen Erzeuger eintragen. (Die durch das Programm erzeugte pc-list-file.txt enthält alle IP-Adressen aller Netzwerke, die OpenAudit Classic erfassen soll. Sie kann auch mit Excel befüllt werden, indem Sie in Zelle A1 z. B. 192.168.1.1 schreiben und dann nach unten bis Zeile 254 ausfüllen. Ab Spalte A255 beginnt dann das zweite Netz (einer Zweigstelle): 192.168.2.1. Wieder bis 254 ausfüllen. Am Ende markieren Sie den kompletten ausgefüllten Inhalt der Spalte A und kopieren ihn in die auf dem OpenAudit Classic Server Desktop liegende pc-list-file.txt Textdatei)

Rufen Sie nun die Windows Aufgabenplanung auf und öffnen unter Aufgabenplanungsbibliothek den Task: „openaudit scan täglich“ und ggf. den NMAP-Scan-Task (für non-Windows Geräte). In beiden Task die Domäne auf Ihre Domäne einstellen und einen Domain-Admin verwenden (z. B. IHREDOMAIN.LOCAL\Administrator).

Für den #NMAP Task müssen Sie im Verzeichnis: „c:/programme (x86)/xampplite/htdocs/openaudit/scripts“ die Datei audit.config in der unteren Hälfte im NMAP-Bereich anpassen und das IP-Netz Ihrer Hauptstelle eintragen (also erste Zeile: 192.168.1. – in der Zeile darunter: 192.168.001.

Der manuelle Start der Tasks lautet in der Open-Audit Konsole:

- cscript audit.vbs oder optional cscript audit.vbs 192.168.1.23 [username] [passwort]

- cscript nmap.vbs oder optional csctipt audit.vbs 154 (=IP-Endnummer des Geräts)

Offline- und Clientside Scans

Manchmal sind PCs so konfiguriert, dass sie nicht vom OpenAudit Classic Server erreicht und somit inventarisiert werden können (PULL-Verfahren). Außerdem sind möglicherweise Geräte außerhalb der Domäne vorhanden, die in das Inventar sollen. In diesen Fällen gibt es zwei Möglichkeiten, diese dennoch in die Datenbank zu übernehmen. Das PUSH-Verfahren sendet die Daten direkt vom Desktop des Clients an den Server (OA Clientside Scan) oder erstellt eine Textdatei auf dem Rechner, die dann über die OpenAudit Classic Oberfläche importiert werden kann. Anleitungen (howto) sind im jeweiligen Unterordner abgelegt. Laden Sie dazu die ZIP-Datei herunter und entpacken Sie.

Bevor Sie eine der enthaltenen Methoden verwenden, können Sie noch das Öffnen der Windows-Firewall versuchen:

- Wechseln Sie am OpenAudit Classic Server in der Verzeichnis „C:/Program Files (x86)/xampplite/htdocs/openaudit/scripts“

- Kopieren Sie die Datei 00-kunde-firewall-win10-open-oa.cmd auf jeden PC (z.B. auf den Desktop) und führen sie „als Administrator ausführen“ aus

- Öffnen Sie am Server die „Openaudit Classic Konsole“ und führen einen Testscan aus: CSCRIPT AUDIT.VBS {IP-Adresse des Client-Rechners}

Möglicherweise funktioniert der serverseitige Scan nun und der PC ist nun in der Liste. Wenn nicht, wechseln Sie am OpenAudit Classic Server in das Verzeichnis in den Unterordner offline-scan oder oa-clientside-scan und verfahren Sie wie in der jeweiligen howto beschrieben:

OpenAudit Classic Offline- und Clientside Scans

Datei herunterladen Do. 10. Apr. 2025 12:29 vor 2 MonatenManchmal sind PCs so konfiguriert, dass sie nicht vom OpenAudit Classic Server erreicht und somit inventarisiert werden können (PULL-Verfahren). Außerdem sind möglicherweise Geräte außerhalb der Domäne vorhanden, die in das Inventar sollen. In diesen Fällen gibt es zwei Möglichkeiten, diese…

Alternativ finden Sie die Ordnerstruktur aus dem Download auf Ihrem OpenAudit Classic Server unter:

C:/Program Files (x86)/xampplite/htdocs/openaudit/all-tools-scripts/

Methode 1: mit Setup (Unterordner OA-Clientside-Scan)

- aus dem Unterordner OA-CLIENTSIDE-SCAN die „openaudit-clientscan-setup.exe“ ausführen und auf dem zu erfassenden PC installieren (erfordert Adminrechte)

- Die Datei „audit.config“ mit dem Editor öffnen und in der Zeile audit_host=“http://openaudit:888″ statt „openaudit“ den Servernamen oder die IP-Adresse des OpenAudit Classic Servers eintragen

(alternativ: Für den Openaudit-Server im DNS-Server einen (A) Alias Eintrag erzeugen namens „openaudit“) - In die Windows Aufgabenplanung, die Aufgabe „Openaudit-Clientside-Scan“ bearbeiten und

und einen administrativen Benutzer auswählen zur Ausführung

oder Methode 2 (von Hand):

- Den Inhalt des Unterordners OA-CLIENTSIDE-SCAN auf den Rechner kopieren (z.B. auf den Desktop)

- Die Datei „audit.config“ mit dem Editor öffnen und in der Zeile audit_host=“http://openaudit:888″ statt „openaudit“ den Servernamen oder die IP-Adresse des OpenAudit Classic Servers eintragen

(alternativ: Für den Openaudit-Server im DNS-Server einen (A) Alias Eintrag erzeugen namens „openaudit“) - Die Aufgabe „openaudit-clientscan.xml“ in die Windows Aufgabenplanung importieren

und einen administrativen Benutzer auswählen zur Ausführung

(sie startet täglich um 11:00 Uhr liefert an den OpenAudit Classic Server ab)

oder OFFLINE-SCAN (nur falls Clientdside-Scans nicht funktionieren)

- Den Inhalt des Ordners: offline-scan vom Openauditserver auf einen Speicherstick kopieren.

- „offline.cmd“ vom Speicherstick ausführen –> //pcname//.txt entsteht auf dem Stick.

- //pcname//.txt von C:/ mit dem Editor vom Stick öffnen und Inhalt in die Zwischenablage kopieren.

- Die OpenAudit Classic Oberfläche im Browser aufrufen https://openauditserver:4443/openaudit.

- Menü „Admin“ / „Add system“ aufrufen.

- Den Inhalt der Zwischenablage in das Eingabefeld dort einfügen und „Save/Speichern“ drücken.

Tipps & Tricks

Kleine #FAQ dazu: Wenn die UAC an der Server-Konsole aktiv ist, wird dort die OA-Konsole im non-elevated-rights Modus gestartet. Soll der Bitlockerstatus der Notebooks dokumentiert werden, muss die Konsole „als Administrator“ ausgeführt werden, bevor der cscript audit.vbs Lauf gestartet wird. Wenn Sie die OpenAudit Classic Console mit elevated rights als Verknüpfung anlegen möchten, erstellen Sie die folgende Verknüpfung:

C:\Windows\system32\cmd.exe /k pushd "C:\Program Files (x86)\xampplite\htdocs\openaudit\scripts"

OpenAudit Classic Konsole (ADMIN)

WMI-Fehler beim Verbinden lösen

Manchmal sind die Windows Rechner so konfiguriert (insbesondere, wenn sie nicht in der Domäne sind, manchmal aber auch in der Domäne), dass sie keinen WMI Remote-Zugriff zulassen. Die Lösung muss auf den Zielrechnern ausgeführt werden:

Rechte Maustaste auf Arbeitsplatz, Verwalten

Unter Benutzer den lokalen Administrator aktivieren und ihm das Kennwort des Domänen-Admins geben, der am OA Clasic Server das Inventar erstellt.

Dienste&Anwendungen / WMI-Steuerung (rechte Maustaste, Eigenschaften)

Reiter Sicherheit / Root anklicken

Button Sicherheit drücken

Lokalen (oder einen Domain Admin) hinzufügen

Erweitert anklicken, Doppelklick auf den gewählten Administrator

anwenden auf: "Dieser und untergordnete Namespaces" wählen

Alles ankreuzen (Berechtigungen nur für... Haken aber nicht setzen)

Viermal auf OK klicken, bis alle Dialoge zu sind

Computerverwaltung schließen

veeam Sicherheitsupdate erforderlich

Insbesondere wegen der aktuellen weltpolitischen Lage erfordert die Sicherheitsbetrachtung und das Schließen von Sicherheitslücken besondere Beachtung. Wer die Software „veeam Backup & Recovery“ einsetzt und einen aktiven Wartungsvertrag hat, sollte schnellstens auf die aktuelle Version aktualisieren. Hintergrund ist eine kritische Sicherheitslücke im Produkt, die Angreifern aus dem lokalen Netzwerk volle Kontrolle über den veeam Server ermöglicht. Bekanntlich funktionieren die meisten Angriffe mit Schadsoftware durch das Klicken eines Mitarbeitenden auf einen Link. Danach erfolgt im Hintergrund ein Download einer Software, die mit Benutzerrechten ausgeführt wird und im lokalen Netzwerk gezielt nach Produkten mit Sicherheitslücken sucht. Erlangt es über eine solche Lücke administrative Rechte, ist das Ausmaß des zu erwartenden Schadens signifikant höher als ohne. Die empfohlene Version erhöht sich dadurch auf build 11.0.1.1261 P20220302

Artikel aus der veeam Knowledge Base zu den Lücken mit Downloadlinks: kb4288, kb4289 und kb4290

veeam Software – Supportseiten

Sicherheitsbetrachtung Kaspersky Antivirus

viele von Ihnen haben die #Kaspersky #Virenschutz Produkte (managed und unmanaged) im Einsatz. Einige von Ihnen fragen sich, wie sicher die Verwendung der Software ist und ob es Alternativen gibt. Am Ende müssen Sie die Entscheidung für sich selbst treffen. Die folgenden Fakten, die wir für Sie zusammengestellt haben, sollen Ihnen diese Risiko-Analyse erleichtern.

{Update August 2023: Links hinzugefügt. Die Einschätzung bleibt unverändert}

Umfrage

Umfrage: Derzeit wird konträr darüber diskutiert. Wie ist Ihre Meinung dazu?| Ihre Auswahl bitte | |||

|---|---|---|---|

| ich migriere nach Ablauf der Subscription | 28 | ||

| ich entferne alles und stelle sofort auf anderes Produkt um | 3 | ||

| ich vertraue weiterhin der Kaspersky Antivirus Lösung | 12 | ||

| Stimmen insgesamt | 43 | Mi. 13. Dez. 2023 14:13 vor 2 Jahren | |

Risikobetrachtung

Vorteile: 8

- Kaspersky labs, Ltd. ist ein Unternehmen mit Hauptsitz in Großbritannien, mit Tochtergesellschaften in vielen EU-Staaten- auch in Deutschland. Für die deutschen Erlöse ist die Deutschland-Tochter verantwortlich. Erlöse fließen über die EBERTLANG Distribution GmbH auf ein deutsches Konto

- Software-Updates werden nur über Server in der Schweiz freigegeben über über Server außerhalb Russlands verteilt. Dies ist im Rahmen der ISO-Zertifizierung und SOC2 überprüft worden

- Quellcodes der Antivirus-Programme können in der Schweiz eingesehen werden, die Lösung ist ISO-zertifiziert

- Die Lösung verträgt sich technisch optimal mit vielen Softwareprodukten

- alte Betriebssysteme wie Windows 7 und Server 2008 R2 können (noch) abgesichert werden

- Administration und Alarmierung erfolgen zentral für Sie

- Die Warnung des BSI von März war politisch motiviert, da die angeführte Begründung für ALLE Virenscanner gilt

- Es ist eine Warnung, keine Untersagung der Nutzung des Virenscanners

Nachteile: 5

- Die Firma Kaspersky beschäftigt aktuell und wird auch zukünftig Entwickler auf russischem Staatsgebiet beschäftigen

- Die Software hat, wie jeder andere Virenscanner auch, Root-Rechte auf jedem Zielsystem. Das bedeutet grundsätzlich eine höhere Wirksamkeit

- Der Firmengründer und CEO der Holding „Kaspersky Labs. Ltd.“ mit Sitz in Großbritannien, Eugen Kaspersky, wohnt in Russland

- Das BSI warnt (Stand 15.März 2022) derzeit vor dem Einsatz von Kaspersky Antivirus.

- in den USA gibt es (Stand Juli 2024) ein Vertriebs-Verbot für neue Versionen und Subscriptions, Aktualisierungen dürfen dort nicht mehr ausgeliefert werden

Alternativen

Microsoft bietet (ganz aktuell) im Rahmen der Microsoft 365 Mietpläne mittlerweile einen managebaren Virenschutz auch für kleinere Unternehmen an Microsoft Defender für Business. Lizenzen sind für die Clients mit Microsoft 365 Business Premium Plänen inkludiert. Eine Umstellung von Kaspersky ist möglich, es können keine alten Betriebssysteme abgesichert werden.

Die Schutzwirkung ist vergleichbar mit den Kaspersky Produkten. Daher haben wir Support- und Produktmanagement aufgebaut, um Sie professionell bei einer Migration auf die Microsoft Defender für Business und Azure Defender Lösung unterstützen können. So lange laufen die meisten Kaspersky-Subscriptions.

Wenn Sie in Eigenverantwortung auf eine andere Drittanbieter-Antivirus Lösung umstellen möchten, gelten die folgenden Anregungen:

- Leistungsumfang und Schutzwirkung müssen mindestens auf dem Level angesiedelt sein wie bei Kaspersky

- Nebenwirkungen mit der auf den Servern und Clients betriebene Software sollten vermieden werden (insbesondere im Hinblick auf Performance und Datenintegrität)

- Der Anbieter sollte Ihr vollstes Vertrauen genießen. Manche Anbieter haben Ihren Firmensitz bzw. die Dachgesellschaften in Ländern wie der Slowakei, Rumänien, Slowenien, Pakistan, wo andere Datenschutzgesetze gelten, als in der EU.

- Die Vertragsbeziehung sollte immer mit einer deutschen Tochtergesellschaft des Herstellers erfolgen.

- Server, von denen die Daten/Signaturen verteilt werden, sollten innerhalb der EU oder in einem neutralen Land stehen (Schweiz).

- Kein Support durch die GWS: Systemkoordinierende sind für Drittanbieter-Produkte in voller Eigenverantwortung

Fazit

Die Einstufung der amerikanischen FCC (Telekommunikations-Regulierer) wie auch die BSI-Warnung von März 2022 vor dem Einsatz von Kaspersky geben als Begründung Risiken an, die für nahezu jede Antivirus-Software gelten. Entgegen beiden Artikeln hat die Kaspersky Dachgesellschaft „Kaspersky labs, Ltd.“ den Sitz in Großbritannien, nicht in Russland. Kaspersky ist einer der Weltmarktführer, daher wird das Risiko entsprechend hoch bewertet. Das Bundesamt rät ausdrücklich davon ab, den Virenschutz abzuschalten oder zu verschlechtern.

Im Moment sprechen viele Vorteile zunächst für den Weiterbetrieb von Kaspersky Antivirus. Der aufgezeigten Risiken sollte sich jede Führungskraft bewusst sein. Schlagartig auf einen anderen Virenschutz umzustellen, verschlechtert jedoch die Schutzwirkung für Altsysteme. In den von uns durchgeführten Risiko-Analysen nach BSI-Standard wird das allgemein gestiegene Risiko von Cyber-Sicherheits-Produkten bewertet. Dabei ist irrelevant, von welchem Hersteller der Virenschutz ist.

Wir sprechen uns damit aktuell weder für noch gegen Kaspersky Antivirensoftware aus. Mittelfristig – etwa bei Ablauf der Subscription – regen wir an, nach jeweils im Einzelfall zu erfolgender Risiko- und Vorteils- /Nachteilsabwägung, auf das integrierte Microsoft Produkt umzustellen. Dazu müssen alte Betriebssysteme modernisiert sein.

Kurzfristig empfehlen wir: Investieren Sie in Mitarbeiter-Awareness-Schulungen, um das Risiko für Angriffe zu verringern und kontrollieren Sie laufend die Berichte und Aktualität Ihres Virenschutzes und der Firewall-Infrastruktur. Erfahren Sie mehr hierzu in einem eigenen Artikel hier im Portal.

Pressemeldungen

Für Interessierte: Pressereview und Maßnahmen, die Kaspersky Labs zur Absicherung im Rahmen der SOC2-Zertifizierung der Software eingebaut hat:

https://www.kaspersky.com/about/compliance-soc2

https://www.kaspersky.com/about/iso-27001

https://www.faz.net/aktuell/wirtschaft/unternehmen/softwareanbieter-kaspersky-unter-verdacht-17867952.html

https://www.itmagazine.ch/artikel/seite/76682/0/.html

https://tarnkappe.info/artikel/nb65-riesen-blamage-mit-falschem-kaspersky-source-code-leak-216923.html

Stellungnahme von Kaspersky zum BSI-Artikel – PC-Welt am 15.03.2022

https://www.kaspersky.de/blog/kaspersky-statement-zur-warnung-des-bsi/28282/

https://www.silicon.de/41693219/usa-stufen-kaspersky-als-sicherheitsbedrohung-ein – FCC Meldung

https://community.beck.de/2022/04/28/bei-virenschutzprogrammen-bestehen-schon-aufgrund-ihrer-funktionsweise-sicherheitsluecken-ovg-nrw-zur-warnung – Einschätzung des OVG-Urteils durch Fachjuristen

BSI-Warnung war politisch motiviert – Artikel aus „legal Tribune online“

Cyber-Versicherung möchte mehr Geld

Einige Kunden sind verunsichert aufgrund der Aufforderung einer Versicherung die aktuelle Virenschutzlösung bekannt zu geben. Die Konsequenz, sofern es sich um eine Lösung des Herstellers Kaspersky handelt, ist die Erhöhung der Selbstbeteiligung und die Aufforderung die Lösung zu ersetzen.

Viele andere Versicherungen sehen „im Rahmen und Umfang der Verträge die Nutzung von Kaspersky aktuell nicht als Gefahrerhöhung an“. Falls Sie betroffen sein sollten, lassen Sie Ihre Situation durch einen Fachanwalt individuell prüfen.

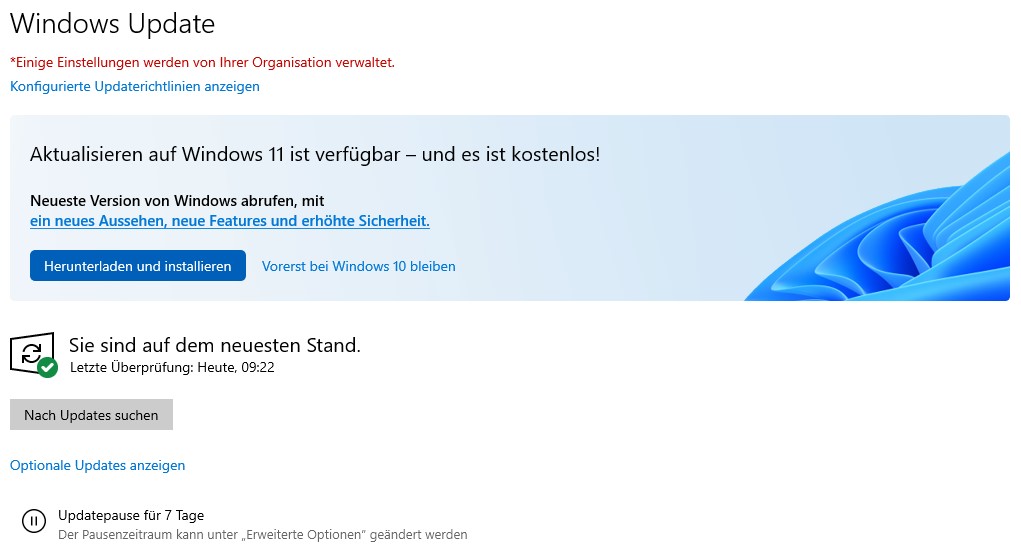

Windows 11 Spam verhindern

obwohl zahlreiche Partner und auch Microsoft-Abteilungen die Verwendung von Windows 11 nicht freigeben, verwendet Microsoft nun sogar in den Windows 10 Enterprise-Versionen das „Wichtige Updates verfügbar“ Symbol in der Taskleiste mit einem blauen Punkt, um Benutzer aufzufordern, auf #Win11 zu aktualisieren. Selbst wenn man mit der rechten Maustaste darauf klickt, kann man die Meldung nicht vollständig abstellen, sondern „später erinnern“.

Bei einigen Systemen erscheint auch ein Vollbild-Hinweise nach der Anmeldung und bevor der Desktop freigegeben wird.

Geht man danach in die Systemsteuerung, Updates und Sicherheit, Windows Update, wird erneut mit einem prominent platzierten Banner Windows 11 beworben. Auch hier kann man nur „vorerst noch nicht“ auswählen.

Domänen Admins können diese Meldungen (falls die GPO noch funktioniert) diese Meldung verhindern (die GPOs müssen dazu mindestens die ADMX-Templates von September 2021 haben):

Computerkonfiguration

> Administrative Vorlagen

> Windows-Komponenten

> Windows Update

> Windows Update für Unternehmen"

Im Schlüssel "Zielversion des Funktionsupdates auswählen"Dort muss der Wert für das Produkt: „Windows 10“ enthalten und die Version auf „21H2“ gesetzt werden. Sollte Microsoft für Windows 10 doch eine 22H2 Version herausbringen (19045.x), ist dieser Wert zu setzen.

Hier noch der passende Registrierungsschlüssel (statt der GPO):

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate]

"TargetReleaseVersion"=dword:00000001

"TargetReleaseVersionInfo"="21H1"SQL-Server 2012 Supportende Mitte 2022

Viele von Ihnen setzen in Verbindung mit gevis ERP | BC, gevis ERP | NAV und gevis Classic die sogenannte ISV-Runtime des Microsoft SQL-Servers ein. Mit einer jährlich zu verlängernden „Maintenance“ (Wartung) wird Ihnen das Recht gewährt, auf eine neuere Version vom SQL-Server zu aktualisieren. Darüber ist, solange Sie nur unsere Produkte (gevis, s.dok, BI1, NAV Lohn) auf diesen SQL-Servern einsetzen) die Lizenz deutlich günstiger als ein vollwertiger SQL-Server Standard.

Ab Mitte Juli 2022 gibt es keine Sicherheits-Updates mehr für #SQL Server 2012. #Sicherheitslücken sind damit vorprogrammiert.

Die Notwendigkeit, ein SQL-Versions-Upgrade auszuführen, tritt immer dann ein, wenn das Supportende des installierten Produkts abläuft oder eine neue gevis Version/Architektur eingesetzt wird (wie im Rahmen einer gevis ERP | BC Migration). Das Upgrade ist immer genau auf die Version mit dem kumulative Upgrade möglich, die von der verwendeten NAV-Version unterstützt wird.

So kann man mit Dynamics NAV 2017 maximal auf SQL-Server 2017 mit einem der ersten kumulativen Updates (CU) aktualisieren, nicht auf SQL-Server 2019. Zusätzlich gibt es eine Abhängigkeit zum verwendeten Server-Windows-Betriebssystem. Alte SQL-Server Versionen können nicht auf Windows Servern der Version 2019 oder 2022 installiert werden.

Handlungsbedarf

- Stellen Sie Ihre gevis Version fest und die darunterliegende Version von Microsoft Dynamics NAV bzw. Microsoft Dynamics 365 Business Central.

- Ermitteln Sie im SQL-Server Management Studio die Version Ihres SQL-Servers (z.B. 12.0.2034.21234)

- Dokumentieren Sie die Windows-Version Ihres SQL-Servers (und der NSTs/Batchserver)

- Prüfen Sie, ob Sie die SQL-Server Maintenance immer verlängert haben und aktuell ein Wartungsvertrag vorliegt.

Wenn eine aktive SQL-Server-Maintenance und die Umgebungsbedingungen dies erlauben, können Sie die Durchführung des Upgrades unter Einlieferung der oben genannten Ergebnisse bei uns beauftragen. Wir berechnen dann nur die Dienstleistung-Stunden, die wir per Fernwartung für das Durchführen der Aktualisierung benötigen, zum jeweils gültigen Stundensatz.

Liegt keine aktive Maintenance vor, müssen Sie zusätzlich die SQL-Server Lizenzen leider neu lizensieren (oder im Rahmen einer Cloud-Migration in Microsoft Azure anmieten). Auch hier bieten wir Ihnen die SQL-ISV-Runtime Lizenzen gern an.

Ihr Ansprechpartner für die Angebote ist Andreas Lübke.

IT-Sicherheit – erhöhtes Risiko von Cyberangriffen

derzeit verweisen Verbände auf ein Schreiben vom Verfassungsschutz Baden-Württemberg: „Warnung Kritischer Infrastrukturen vor dem Hintergrund der aktuellen Entwicklungen im Ukrainekonflikt“, in dem der Verfasser #Bedrohungen auflistet und Handlungsempfehlungen gibt.

Grundsätzlich ist festzustellen, dass die Zielgruppe des Schreibens nicht das klassische Handelsunternehmen ist, sondern die zur kritischen Infrastruktur gehörenden Energieversorger, Krankenhäuser, IT-Rechenzentren, Behörden und Verwaltungen.

Dennoch gelten die im Grundschutz des Bundesamts für Sicherheit in der Informationstechnik (BSI Standard 200-1) für die aktuelle weltpolitische Lage genau wie vor dem Krieg. Einzig das Risiko, angegriffen zu werden ist deutlich erhöht. Die Grundsätze der verwendeten Angriffsmethoden und die Maßnahmen, sich dagegen zu schützen, sind auch die gleichen wie vorher (DDOS-Angriffe, Verschlüsselungstrojaner und Ransomware). Das höchste Risiko besteht dabei durch die Mitarbeitenden. Organisatorische Maßnahmen können durch technische Aktualität ergänzt werden, es wird immer ein Restrisiko bleiben.

Ist Ihr Systemkoordinator zertifiziert und die Ausbildung nicht älter als 2 Jahre?

Unternehmen, die Systemkoordinierende zertifiziert haben, kennen aus der Schulung und Zertifizierung, welche Pflichtaufgaben selbst oder durch externe Dienstleister übernommen werden müssen.

Kunden ohne zertifizierte Syskos (oder wo die Zertifizierung älter ist als 2 Jahre) sollten eine Nachschulung beauftragen oder müssen sich das Wissen selbst aneignen. Dabei unterstützen die Inhalte des technischen und IT-Sicherheits-GWS BLOG (aka. Sysko-Portal oder tech-nachrichten.de).

- Wenn Sie noch keine Basis-Schulung absolviert haben, können Sie die 2-tägige Remote-Schulung hier beauftragen.

- Für die Auffrischungs-Schulung (Basis-Zertifizierung liegt mehr als 2 Jahre zurück) ist der Schulungsumfang (ebenfalls Remote) im Rahmen von ca. 6h und hier zu beauftragen

Ihren Erfüllungsgrad zum #BSI #Grundschutz dokumentieren wir im IT-Sicherheitscheck (1 Tag Remote mit der Unterstützung Ihrer Systemkoordinierenden) und schlagen Maßnahmen vor, wie Sie bei Mängeln reagieren können.

Jedes Unternehmen muss einen IT #Notfallplan haben, der die Risiken einschätzt und Maßnahmen im Störfall beschreibt. Notfallplan und Risikoanalyse: Haben Sie einen aktuellen und dokumentierten Notfallplan mit Risiko-Analyse? Das Produkt setzt einen IT-Sicherheitscheck voraus und kann hier beauftragt werden.

Beispiele für Handlungsempfehlungen und Must-Haves (nach BSI-Grundschutz)

- IT-Infrastruktur: Sind alle Router, Firewalls, Switches, Kameras, Server, IRMC, USVs, NAS-Geräte, Drucker und andere Geräte mit einer aktuellen Hersteller-Firmware ausgestattet?

- Firewall: Setzen Sie eine Firewall der aktuellen Generation mit SSL-Interception, Advanced Threat Protection, Content-Analyse auf den gesamten ein- und ausgehenden Traffic, zwei integrierten Gateway Virenscannern ein?

- Software: Microsoft Windows: Sind alle Server und Endgeräte mit Microsoft Windows Betriebssystemen auf dem aktuellen Stand (Sicherheitslevel vom letzten Patchtag)

- Software: Linux: Wenn Sie Linux-Server einsetzen – wird eine aktuell unterstützte LTS Variante eingesetzt (z.B. Ubuntu 18.04) mit allen Sicherheitspatches?

- Software: Anwendungen: Haben alle Anwendungen die aktuellen Sicherheitspatches? (Beispiele: Acrobat Reader, 7-ZIP, BGInfo, RDCMAN, Notepad++, weitere Tools

- Software: Browser: Setzen Sie ausschließlich Google Chrome für Enterprise in der aktuellen Version und Microsoft Edge für Enterprise, beide mit aktivierten Gruppen-Richtlinien ein, mit Google Chrome für Enterprise als Standardbrowser (schnellere Aktualisierung gegen Sicherheitslücken)

- Organisation, physischer Zugriff und Datenschutz: Sind alle Mitarbeiter im Umgang mit der IT insbesondere mit den Gefahren und aktuellen Bedrohungen geschult, Zugriffe eingeschränkt und dokumentiert?

IT-Sicherheit: und sie klicken doch

weil viele Spam Filter und Mitarbeiter, die immer noch gern alles anklicken englische E-Mails löschen, sind seit einiger Zeit Mails mit #Schadsoftware Schaltfläche auf deutsch im Umlauf. Diese drohen dem Empfänger mit fürchterlichen Folgen, wenn er nicht auf den Link klickt. Ein besonders schlechtes Beispiel wird zwar von guten SPAM-Filtern kassiert, aber dennoch dazu führen, das ein geringer Prozentsatz auf den Link klickt:

Erinnert mich stark an das albanische, manuelle Virus aus den Anfängen der 90er Jahre. Die SPAM-Mails vermeintlicher Banken haben meist keine Rechtschreib-Fehler, allen gemeinsam ist aber, dass eine E-Mail mit einem Link darin verschickt wurde. Ein Beispiel:

Maßnahmen dagegen

- Verwenden Sie eine Firewall der aktuellen Generation mit Content-Filtering, SSL-Interception und Advanced Threat Protection

- Blockieren Sie unerwünschte Inhalte/Inhaltstypen auf Basis von Content Filtering

- Verwenden Sie eine Microsoft 365 Office-Variante und sperren per Gruppenrichtlinie die Ausführung von Makros (

Achtung: bei den Kauf-Versionen wie Office 2021 Home & Business ist das nicht möglich!) - Verwenden Sie einen aktuellen und zentral verwalteten Virenschutz wie Azure Defender oder Windows Defender mit Advanced Security Package und Intune zur Verwaltung

- Schulen Sie Ihre Mitarbeiter regelmäßig, weder auf Links in einer E-Mail zu klicken, noch Anhänge zu öffnen. Mittlerweile gibt es sichere Methoden, Excel und Word-Dateien bereitzustellen. Auch PDF-Anhänge sind mit Vorsicht zu genießen

BSI Maßnahmenkatalog Ransomware

Das Bundesamt für Sicherheit in der Informationstechnik, kurz #BSI hat einen neuen Maßnahmenkatalog zum präventiven Schutz gegen Verschlüsselungs-Trojaner veröffentlicht. Das Dokument ist als Ergänzung zum BSI-Grundschutz zu verstehen und ersetzt diesen nicht.

Maßnahmenkatalog gegen Ransomware

BSI-Website

Teams, Microsoft 365 und Umfragen

Wer einen Microsoft 365 Plan hat, kann entweder aus Office (Sharepoint) oder aus #Teams heraus sehr einfach Umfragen erstellen. Wir gehen heute kurz auf die simple Möglichkeit ein, das aus Teams heraus zu tun:

Das Praktische dabei: Man muss nicht erst mühsam die Umfrage in einem Formular ausfüllen, um sie zu erstellen, sondern lädt stattdessen die Forms App in das Gespräch oder den Kanal ein:

@Forms Frage? Antwort 1, Antwort 2, Antwort 3, Antwort 4

Beispiel: @Forms Wie hoch ist der Eiffelturm? 124m, 182m, 334m, 500mSchickt man die Zeile ab in der Chateingabezeile, wird sofort die Umfrage erstellt und erscheint im Kanal bzw. im Chat für die anderen Teilnehmer. Alternativ kann man den Link (über das … Menü, Rechte Maustaste) kopieren und an andere Mitarbeiter der Organisation bzw. Personen, die auf den Chat zugriff haben, weitergeben.

Voraussetzung, damit das funktioniert: Über die Teamsleiste oben im Chat das PLUS Symbol drücken und nach FORMS suchen. FORMS auswählen und speichern. Nun ist Forms Teilnehmer im Chat und die Umfrage kann wie oben beschrieben über den Erstell-String gestartet werden.

So kann man sich die wichtigsten Umfragen nicht nur im Sharepoint anlegen (und dann aufrufen über die GUI), sondern über Einspeisung Textzeile beispielsweise Schulungsfeedback im Kanal platzieren.

Hinweis: Bei den Umfrage-Apps wird auch Polly von polly.io angeboten. Diese App lässt es zu, genauso Umfragen zu erstellen. Allerdings lässt der kostenlose Plan nur maximal 25 Umfrage-Antworten pro Monat zu. Die Forms-App von Microsoft hingegen lässt sich im Rahmen der Microsoft 365 Pläne kostenlos nutzen. Die M365 Pläne bekommen Sie hier.

Alles hat ein Ende – Internet Explorer

Mit dem Patchday am 15. Juni 2022 entfernt Microsoft im Rahmen des kumulativen Updates den Internet Explorer aus Windows 10 und 11 und (vermutlich auch) aus Windows Server 2016-22. Als Alternative wird seit etwa 2019 der neue Microsoft Edge Browser (für Windows 10) verteilt. Dieser basiert auf dem Chromium Projekt, das auch Google Chrome benutzt. Der neue Edge, auch als Edge on Chromium bezeichnet, enthält in der Enterprise-Version Gruppenrichtlinien und die Möglichkeit – falls einzelne Internet- oder Intranet-Seiten dies erfordern – einen IE-Kompatibilitätsmodus zu starten.

| vorher | nachher |

| Internet Explorer 11 Microsoft Edge App (nur Windows 8-10) |

Microsoft Edge on Chromium |

Handlungsempfehlung

Sowohl Google Chrome, als auch Microsoft Edge sind als Enterprise-Versionen kostenlos erhältlich, für die es Gruppenrichtlinienpakete zur zentralen Administration gibt. Die Installationspakete sind MSI, die sich dann an die Endgeräte ausrollen lassen.

Weil selbst die Microsoft Dynamics 365 Division Google Chrome als Browser-Client für Business Central empfiehlt, Google im Chromium Projekt über 20 Jahre Erfahrung hat und kritische Sicherheits-Updates schneller ausgeliefert werden, sollte derzeit „Google Chrome für Enterprise“ per Gruppenrichtlinie als Standard-Browser definiert werden.

Microsoft Edge für Enterprise (aka. Edge on Chromium) bitte ebenfalls installieren und per Gruppenrichtlinie NICHT zum Standardbrowser machen. Dieser Browser dient zum Aufrufen von Seiten im Internet-Explorer Modus und entfernt den alten Edge, der bereits jetzt Sicherheitslücken hat.

Checkliste Browser-Umstellung

- Google Chrome für Enterprise (64-Bit) herunterladen (das angebotene Bundle enthält die Gruppenrichtlinien): Google Chrome Enterprise

- Microsoft Edge für Enterprise (64-Bit) herunterladen (die Gruppenrichtlinien sind ein separater Download rechts neben dem Download-Knopf): Microsoft Edge Enterprise

- Beide Gruppenrichtlinien Pakete in den Central Store Ihres Active Directory kopieren

- Zwei Gruppenrichtlininen-Vorlagen erstellen und die gewünschten Einstellungen vornehmen (z. B. Chrome als Standard-Browser, Edge nicht)

- Installationspakete auf allen Endgeräten installieren oder an alle verteilen. Zielobjekte sind sowohl alle Server (ab Server 2012 R2), als auch alle Windows Client-Betriebssysteme (Windows 10)

Ändere Dein Passwort – Tag

Seit vielen Jahren gibt es immer am 01. Februar den Motto Tag „Ändere Dein Passwort“. Nachdem schon vor Jahren durch Studien mehrerer Universitäten belegt wurde, dass der Zwang, seine Kennwörter regelmäßig zu ändern genau das Gegenteil bewirkt – nämlich unsichere #Kennwörter, muss das Motto des Tages modernisiert werden.

Aktuell wäre „Sichere Authentifizierung“ ein zeitgemäßes Motto.

Hintergrund

Der Passwortwechsel-Zwang führt im Regelfall bei einem 7-Stelligen Passwort dazu, dass am Ende eine zweistellige Zahl hochgezählt wird und der Hacker nur noch ein fünfstelliges Passwort „knacken“ muss.

Sicherer sind die folgenden Ratschläge:

- Verwenden Sie für jede unterschiedliche Anmeldung (Internet-Seiten, Domain-Login, Smartphone, Apps-Login) ein anderes Kennwort

- Erzeugen Sie diese Kennwörter entweder mit einem Kennwort-Generator (im Keepass ist auch einer enthalten) oder nach einer Formel wie Anfangsbuchstaben eines Satzes, den nur Sie kennen und der Sonderzeichen und Zahlen enthält

- Benutzer-Kennwörter sollten mindestens 7 Zeichen, Groß- und Kleinschreibung und ein Sonderzeichen bestehen. Optimalerweise enthält es auch Leerzeichen

- Andmin-Kennwörter liegen zwischen 8 und 10 Zeichen und unterliegen ebenfalls den Komplexitätsformeln.

- Speichern Sie diese Kennwörter in einem Kennwort-Safe, der auch ohne Internet funktioniert und das Öffnen seines Kennwort-Safes Zwei-Faktor-Authentifizierung unterstützt (Keepass Pro Passwort Safe ist eine sichere Open-Source-Software mit lokalem, verschlüsseltem Safe für Windows, android und apple ios)

- Verwenden Sie, wenn Anbieter dies bereitstellen, die 2FA auch für Internet-Anmeldungen. Microsoft und Google unterstützen das beispielsweise für seine Online-Dienste

- Bei allen Seiten, die Geld bewegen (Banken, Sparkassen und andere Finanzdienstleister) ist 2FA mittlerweile Pflicht. Sie können meist per SMS-Token oder mit einer App den Freischaltcode bekommen zum Durchführen einer Transaktion oder nur zum Anmelden. Die App-Variante ist dabei meist günstiger, weil einige Institute bis zu 30ct pro SMS berechnen

Cloud Readiness Check | SaaS only

Dieser Cloud Readiness Check lite (SaaS only) ist speziell für die Anforderung von kleinen Kunden mit maximal einem Standort gedacht und analysiert die Voraussetzungen für die Einführung von gevis als SaaS Lösung (Browser-Anwendung ohne Server) in der Cloud. Dabei können Vorschläge für eine Optimierung der vor Ort betriebenen Prozesse entstehen. Die Leistungen den vollumfänglichen Cloud #Readiness Checks Azure sind gekürzt. Die Durchführung findet ausschließlich remote per Fernwartung statt.

Das Fundament für ein zukunftsfähiges IT-Konzept bildet der Cloud readyness check | SaaS only.

| Seminarinhalte | Dieses Strategiepapier zeigt Ihnen anhand der ermittelten Infrastruktur detailliert auf, inwieweit Sie Cloud-fähig sind in welche Richtung Sie Ihre IT-Strategie und -Umgebung ausrichten können: IST Aufnahme * eingesetzte Software / Schnittstellen (auch 3. Hersteller). * eingesetzte Betriebssysteme (Server / Client). * Internet-Anbindung (max. 1 Standort). Anforderungsaufnahme * Zugriffskonzept (Thin Clients / Windows PCs). * Datenhaltung (lokaler Fileserver oder OneDrive for Business). * Druckermanagement. Konzepterstellung * Migrations- bzw. Anbindungskonzept SaaS. |

| Zielgruppe | Systemkoordinatoren |

| Voraussetzungen | kleine Umgebung, die Warenwirtschaft muss als SaaS-Lösung angebunden werden |

| Zeitrahmen | Dauer : ca. 2 Tage Interview mit Sysko: am ersten Tag 13:00 bis 17:00 Uhr. |

| Bemerkungen | Analyse Hard/Software für SaaS-Cloud-Erweiterung, #Schulung. |

| Checklisten | Remotekonzept (via Fernwartung) Fernwartung via Managed vpn betriebsbereit, ansonsten erfolgt Zugriff auf den Sysko-Bildschirm über Teams administrativer Zugriff auf Server Notebook oder PC mit Headset/Mikrofon für Teams Interview |

| Preisinformation (Remote) |

2.880 € zzgl. MwSt Festpreis, der die Ist-Analyse, Erstellung des Konzepts, Detail-Unterlagen und vorbereitende Maßnahmen einschließt |