Inhaltsverzeichnis

- Microsoft Produkte - Supportende 2

- Gehackt in 2 Sekunden 3

- Warum Win7 und Server 2008 R2 ab Januar ein Risiko sind 4

- Weihnachten und Jahreswechsel 5

- Support für Backup Exec endet 6

- Dynamics 365 BC Lizenzierung in der Praxis 7 - 9

- Adobe gibt Supportende für Acrobat und Reader bekannt 10

- Open Audit Hard- und Software Inventar aktualisieren 11 - 12

- Kassenschlager und Außendienst 13 - 14

- Schulungsunterlagen 15

- Prüfungen als Beitrag in Wordpress anlegen 16 - 17

- Fun-Fact - Windows 20H1 18

- Cookie-Richtlinie verschärft 19

- Skype vs. Skype für Business vs. Teams 20 - 21

- Cloud Readiness Check | Azure 22 - 23

- Windows 10 19H2 ist fertig 24

- Schulung - gevis Classic RTC auf gevis BC kompakt 25 - 26

- Betrieb und Wartung Ihrer IT-Umgebung – Monitoring erforderlich 27

- Windows 10 U-Boot-Red Alarm 28

- Technisches Handwerkzeug für Consultants 29 - 30

- Logitech macht Funktastaturen sicherer, Lücken bleiben 31

- Kassenschlager lenovo Tiny und Tiny nano 32

- Windows 10 Feature-Updates entwirrt 33

- Office 365 nun mit Server 2019 und BC kompatibel 34

- Supportende Office 2019 identisch mit Office 2016 35

- Samsung Galaxy Serie Aktualisierung mit ODIN 36

- Prüfung Technisches Handwerkszeug 37 - 40

- Google Chrome für Enterprise - Zero Administration 41 - 42

- Windows 10 - im Herbst 2019 nur ein Patch 43

- Kritische Lücke in Logitech Funkmäusen/Tastaturen 44 - 45

- Zeit zu handeln: Win7, Server 2008R2, SQL-Server 2008R2, Exchange 2010, Office 2010 46 - 47

- Support-Ende für Tobit-Produkte 48 - 49

- Schulung - Microsoft Office (365) für Aufsteiger 50

- Schulung - Microsoft 365 Azure Administration Exchange 51 - 52

- Schulung - Windows Unattended Installation 53 - 54

- Datensicherungscheck | s.dat 55 - 56

- Schulung - Lizenzierung und Inventarisierung 57 - 58

- Notfallkonzept und Risikoanalyse (BSI) 59 - 60

- IT-Sicherheits-Check (BSI) 61 - 62

- Schulung - gevis Classic auf RTC FULL 63

- Schulung - gevis SQL-Sysko-Wissen individuell - Aufbauschulung 64

- Schulung - gevis und Windows Sysko (Basis) 65 - 66

- Chrome - welches Flash-Plugin ist aktiv 67

- Wichtiges Windows Update für Windows Updates 68 - 69

- Huawei als Firmen-Handies bald unsicher 70

- Samsung Smartphones - Werbung entfernen ohne Root 71 - 72

- Samsung Galaxy A50 und A40 73 - 74

- RDP-Lücke BlueKeep in Windows wird aktiv genutzt 75

- Windows xp wird zum Wurm-Verbreiter, KB4500331 76

- Prüfung Kartfahren 77 - 80

- Microsoft Office 365 und 2019 mit neuen Icons 81

- Erstes kostenpflichtiges Java -Update 82 - 83

- Prüfung zum IT-Sicherheits-Check 84 - 89

- Windows 10 Version 1903 verzögert sich bis Ende Mai 90

- Kennwort-Sicherheit mangelhaft? 91 - 92

- Neu: Cortana Cube for Business mit gevis Extension 93 - 94

- Wichtige Informationen zu Ihrer w.safe Firewall 95 - 96

- Lenovo ThinkPad Yoga X13 Gen1 13,3Zoll 97

- Nacharbeiten nach einem Halbjahres-Upgrade von Windows 10 98

- Windows 10 19H1 - Neuer heller Modus 99

- Hyper-V Replika - genial aber mit versteckten Fallen 100 - 101

- Windows 10 Version 19H1 ist fertig 102

- Server-Uhr geht vor (NTP-Quelle) 103

- Wordpress nützliche Plugins 104 - 105

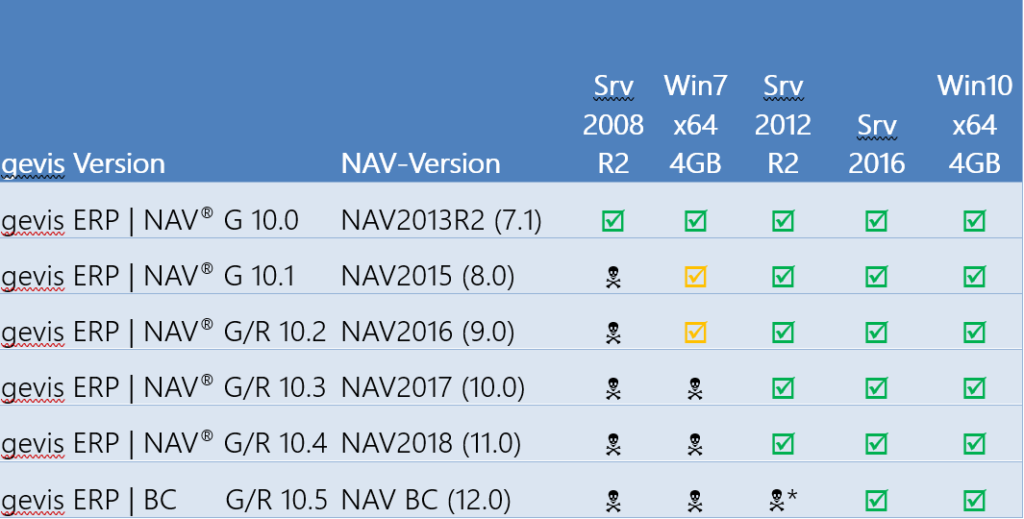

- Matrix der gevis Versionen und Windows Plattformen 106

- Prüfung Win10-Migration 107 - 110

- Prüfung Office für Aufsteiger 111 - 114

- Exchange Server 2019 115

- Wordpress 5.1 und neue Plugins 116 - 117

- Microsoft Dynamics BC und Office 118

- Firewall w.safe vs. Managed | Firewall 119 - 120

- ODBC als Ergänzung zu bi1 121 - 122

- Wordpress - empfohlene Plugins 123 - 124

- Ferrari Officemaster Update endet 125

- Prüfung Lizensierung 126 - 129

- Windows 10 Kacheln beim Reboot weg? 130

- Prüfung zum Sysko SQL auf BC Update 131 - 135

- Prüfung zur Sysko SQL-Update-Schulung 136 - 140

- Prüfung zur Sysko-Basis-Schulung 141 - 151

- Exchange Server angreifbar 152

- ThinkPad USB3.0 Ultra dock 153

- Lenovo USB C to VGA Plus Power Adapter 154

- Lenovo USB C to Ethernet Adapter 155

- Lenovo USB-C to HDMI Adapter 156

- ThinkPad-Stift Pro-2 157

- Lenovo USB C to HDMI Adapter (+Power) 158

- ThinkPad Universal USB 3 to DP Adapter 159

- ThinkPad USB3.0 Pro dock 160

- Lenovo ThinkPad Pen Pro 161

- Lenovo USB 3.0 to VGAHDMI Adapter 162

- Lenovo USB Soundbar 163

- ThinkPad USB Pen Holder 164

- Lenovo HDMI to HDMI Cable 165

- Lenovo HDMI to VGA Adapter 166

- ThinkPad Ultraslim USB DVD Burner 167

- Microsoft #SQL-Server 2008 und 2008 R2 Support-Ende 168

- Windows 10 Mobile wird Ende des Jahres eingestellt 169

- PDFCreator - Alternative? 170

- Letztes Java Sicherheitsupdate 171

- Office 365 Proplus oder Business Premium oder E Plan 172

- Java Runtime - die Alternativen 173

- Office 365 Support für Server 2012R2 endet 174

- Patch-Days der Software-Hersteller erklärt 175

- Welcher SQL-Server kommt wo am meisten zum Einsatz? 176

- Snipping-Tool wird durch App ersetzt 177

- Prüfung Citrix Administration 178 - 181

- Prüfung Grundlagen der IT-Sicherheit 182 - 187

- Prüfung E-Rechnung mit Signatur 188 - 191

- Prüfung Notfallplan 192 - 194

- Mindestversion Ferrari Officemaster Fax: 6.2.3 195

- Windows Updates durch die GWS 196

- Open-Audit Classic GPL - Plattform aktualisiert 197

- E-Mail-Transportverschlüsselung unter Mailservern 198 - 199

- Microsoft #Dynamics #NAV wird zu Microsoft Dynamics 365 BC 200

Microsoft Produkte - Supportende

Januar 2020 MO DI MI DO FR SA SO Kw 01 02 03 04 05

Microsoft wird keine Sicherheits-Updates mehr für die folgenden Betriebssysteme und Produkte liefern:

- Alle Produkte, die die Jahreszahl 2010 im Namen haben (Exchange 2010, Office 2010)

- Produkte mit 2008 R2 im Namen: Windows Server 2008 R2

- Windows 7

Wie bereits im Detail-Artikel beschrieben, besteht kurzfristig Handlungsbedarf und diese Software und Betriebssysteme müssen ersetzt werden.

Gehackt in 2 Sekunden

Vom Hasso-Plattner-Institut (HPI) stammt eine aktuelle Auswertung der beliebtesten #Kennwörter der Deutschen. Dazu haben die Forscher 67 Millionen Zugangsdaten aus 178 Datenlecks, die eine E-Mail-Adresse mit deutscher Domain-Endung enthalten, ausgewertet.

Vom Institut stammt auch der Identity Leak Checker, mit dem man prüfen kann, ob sein Kennwort verbrannt sind.

Die in Deutschland meist verwendeten Kennwörter sind:

123456, 123456789, 12345678, 1234567, password

111111, 1234567890, 123123, 000000, abc123, dragon

iloveyou, password1, monkey, qwertz123, target123

tinkle, qwertz, 1q2w3e4r, 222222

Wenn Ihr Kennwort dabei ist, ist es Zeit, es kurzfristig zu ändern. Damit eine messbare Sicherheit entsteht, gibt es hier auch den beliebten Kennwortgenerator für Sie. Lesen Sie auch meinen Artikel zur Passwort Sicherheit hier im Blog.

Fun-Fact – Das beliebteste Kennwort in China und Taiwan ist: ji32k7au4a83. Was auf den ersten Blick nach einem generierten Passwort klingt und sicher aussieht, steht in den Ländern im Wörterbuch, ist also innerhalb von wenigen Minuten gehackt. Das Passwort stammt aus dem sogenannten Zhuyin-Fuhao-System, einem System, um die chinesischen Schriftzeichen von Mandarin auf der Tastatur einzugeben. Dahinter steckt die buchstabengetreue Umsetzung eines nicht in lateinischen Buchstaben geschriebenen Wortes in lateinische Schrift. Und dann heißt ji32k7au4a83 nichts anderes als My Password.

Warum Win7 und Server 2008 R2 ab Januar ein Risiko sind

Sicherheitsrisiken

Am 20. Januar endet der erweiterte Support und damit die Sicherheits-Updates für Windows 7 und alle Produkte mit der Jahreszahl 2008 in der Versionsnummer.

Zusätzlich gab Microsoft nun bekannt, dass die Microsoft Security Essentials ebenfalls keine Virenschutz-Updates mehr bekommen.

Wer also ab 20. Januar Windows 7 einsetzt, hat nicht nur die Sicherheitslücken von Windows ungepatcht, sondern nicht mal mehr einen kostenlosen Virenschutz mit Bordmitteln zur Verfügung. Solche Systeme sind dann doppelt unsicher.

Selbst wenn man Geld in Kaspersky Endpoint Security for Business investiert, schließt auch ein solcher Bezahl-Virenscanner die Sicherheitslücken im Betriebssystem nicht mehr. Aktuell unterstützt Version 11.2 von KES noch die Windows 7/Server 2008 R2 Plattform – es ist aber nur eine Frage der Zeit, bis auch hier keine Updates mehr kommen.

Benutzer von Windows 8.1 haben zumindest den Windows Defender Virenschutz der ersten Generation und auch die Betriebssystem-Patches weiter versorgt (bis 2023).

Fazit:

Spätestens bis 20. Januar 2020 müssen Windows 7 und Windows Server 2008 Systeme ausgetauscht sein. Neue Clients enthalten Windows 10 Pro und aktuelle Server Windows Server 2019.

In vielen Fällen ist bereits jetzt das Mieten von Soft- und Hardware in der Microsoft Cloud eine wirtschaftliche Alternative.

(Post ID:1430, erstellt am: 17.12.2019 11:27:22 von: Patrick Bärenfänger)

Weihnachten und Jahreswechsel

Das Jahr neigt sich dem Ende zu und an dieser Stelle wünscht die Redaktion von tech-nachrichten.de Ihnen und Ihren Lieben ein frohes und schönes Weihnachtsfest und einen guten Rutsch ins neue Jahr.

Wir blicken zurück auf ein Jahr, in dem wir zusammen viel erreicht haben. Darauf sind wir stolz.

Für das neue Jahr haben wir uns viel vorgenommen und mit Ihrer Zusammenarbeit werden wir gemeinsam hoffentlich noch mehr erreichen.

Support für Backup Exec endet

Dezember 2020 MO DI MI DO FR SA SO Kw 49 50 51 52 53

Seit vielen Jahren unterstützen wir Backup Exec von Symantec bzw. Veritas als Datensicherungs-Lösung. Mit wachsender Verbreitung der Virtualisierung mit Microsoft Hyper-V und VMware haben wir Veeam Backup & Recovery als Lösung erkannt, die der Sicherung dieser Umgebungen besser gewachsen und leichter zu bedienen ist.

Seitdem lizenzieren, installieren und unterstützen wir bei Neu-Installationen und Hardware-Ersatzbeschaffung ausschließlich Veeam Backup. Damit wir Ihnen den besten Support gewährleisten können, konzentrieren wir uns auf Veeam Backup.

Falls Sie derzeit Backup Exec mit einem gültigen Hersteller-Wartungsvertrag im Einsatz haben, werden Sie bei Ablauf dieser Maintenance ein Wechsel-Angebot auf Veeam Backup erhalten. Die Wartung mit Backup Exec können wir nicht mehr anbieten.

Unser Support für Backup Exec endet dann zum 31. Dezember 2020. Ab diesem Zeitpunkt werden uns ausschließlich auf die Unterstützung von veeam konzentrieren.

Dynamics 365 BC Lizenzierung in der Praxis

Unsere Warenwirtschaft #gevis ERP | BC basiert auf Microsoft Dynamics 365 Business Central (ehemals Dynamics #NAV, Navision). Microsoft lizensiert dabei (genau wie wir es bereits von Office 365 und Exchange online kennen) nach dem „Named User“ Prinzip.

Funktionsweise

Grundlage für die Messung und Kontrolle bleibt das Benutzer-Objekt im Active Directory. Dessen eindeutige ID (SID) wird beim zufügen eines Benutzers in gevis ERP | BC die Grundlage für die BC-Lizenz. Deaktiviert man in der Benutzer-Tabelle ein Objekt, wird diese Lizenz nicht mehr gezählt.

Man kann aber nur Benutzer in die Tabelle einfügen oder deaktivierte Benutzer wieder aktivieren, solange deren Anzahl kleiner oder gleich der in der Lizenzdatei ausgewiesenen #Lizenzen ist.

In der Praxis

Die Anzahl der benötigten Lizenzen richtet sich nach der Anzahl der natürlichen Personen/Mitarbeiter, die Zugriff auf die Warenwirtschaft haben (Aktivierte Benutzer in der gevis ERP | BC Benutzerliste unter: Zugriffsrechte und Benutzer/Benutzer).

Thekenplätze / Schichtarbeit

Ebenfalls aus der Praxis bekannt sind sogenannte Theken-Plätze, wo ein technischer Windows User für die Anmeldung genutzt wurde und mehrere Mitarbeiter an einem PC wechselweise gevis bedienen. Die nach den GOB notwendige Zuordnung Mitarbeiter zum Beleg erfolgte über den Verkäufercode. Dieses Szenario ist nach dem aktuellen Lizenzmodell nicht mehr möglich. Das gilt auch für Arbeiten im Schichtbetrieb, das auf „concurrent Sessions“ lizensiert war.

Für Thekenplätze ist die mit dem Lizenzmodell konforme Möglichkeit: Jeder Mitarbeiter, der einen Thekenplatz benutzt, meldet sich mit seinem Windows Benutzerkonto dort an. Sind mehrere Mitarbeiter angemeldet, kann z. B. auf Windows 10 PCs die „Benutzer wechseln“ Funktion benutzt werden. Damit muss sich jeder Theken-Mitarbeiter nur einmal pro Tag an der Theke anmelden und die folgenden Benutzer-Wechsel funktionieren (Benutzer wechseln, die anderen Benutzer bleiben im Hintergrund in gevis angemeldet).

In RDP- und Citrix-Umgebungen müssen stattdessen mehrere RDP/Citrix Sitzungen (eine pro Benutzer) geöffnet sein.

Das folgende „In der Praxis – Beispiel“ – ist auch aus dem neuen Lizenzmodell ableitbar und denkbar (Anmerkung: Theken-Mitarbeiter dürfen ausschließlich gevis nutzen (kein Outlook) und es muss eine Dienstanweisung die ausschließlich dienstliche Nutzung vorschreiben):

Ein Theken-Arbeitplatz wird von 5 Mitarbeitern benutzt (5 gevis named user Lizenzen erforderlich). Morgens meldet sich (der erste Mitarbeiter an der Theke mit seinem Benutzer an). Die anderen Vier nutzen ihren Verkäufercode, um die Zuordnung im Beleg nach GOB vorzunehmen. Das bedeutet, das an- und Abmelden an den Theken entfällt zwar, es müssen aber alle natürlichen Personen, die gevis nutzen, in Tabelle 91 angelegt und somit lizensiert sein. Technische Accounts (AD-Benutzer wie “ theke1″) sind nicht zulässig und werden bei Lizenzkontrollen geahndet.

Organisatorische Disziplin erforderlich

Damit am Ende des Tages nicht alle Sitzungen geöffnet bleiben, sind die Benutzer zur Disziplin aufgefordert: Am Ende des Tages die Terminalsitzung bzw. den am PC angemeldeten Benutzer ABMELDEN. Funktioniert das nicht, können Admins zumindest für die RDP/Citrix-Sitzungen per Richtlinie defninieren, dass diese nach mehrstündiger Leerlaufzeit automatisch abgemeldet werden. Eine Richtlinie zur automatischen Abmeldung am lokalen Domänen-PC ist mir nicht bekannt. Hier gilt die Forderung: PCs (außer Notfall-Arbeitsplätze) werden abends heruntergefahren. Dabei werden die Anmeldungen automatisch abgemeldet.

Adobe gibt Supportende für Acrobat und Reader bekannt

April 2020 MO DI MI DO FR SA SO Kw 14 15 16 17 18

Die Versionen von #Adobe Acrobat Reader DC (kostenlos, wenn Erlaubnis von Adobe vorliegt) und Adobe Acrobat (Lizenzsoftware), die mit 2015 beginnen, haben am 07. April 2020 Support-Ende, d.h. Sicherheitslücken werden nicht mehr geschlossen.

Bereits jetzt sind ältere Versionen vom Acrobat (und Reader), z. B. Version 11 mit zahlreichen Sicherheitslücken behaftet, die vom Hersteller nicht mehr geschlossen werden.

Was ist zu tun?

* Prüfen Sie, ob Sie Ihre Redistributions-Erlaubnis (notwendig für den Einsatz von Adobe Reader, Flash und anderen Produkten im Netzwerk) aktuell ist, ansonsten bringen Sie sie bitte auf den aktuellen Stand.

* Prüfen Sie (z. B. Mit OpenAudit), ob Sie noch Installationen von Acrobat bzw. Reader mit Versionen <=11 oder mit 2015.xx im Einsatz haben.

* Deinstallieren Sie die alten Produkte und bringen entweder einen alternativen PDF-Betrachter zum Einsatz (beispielsweise Google Chrome für Enterprise) oder installieren die aktuelle Version vom Adobe Acrobat Reader

* Aktualisieren Sie auf die Reader-Version auf DC 2019.xx

* Wenn Sie die Lizensoftware Adobe Acrobat im Einsatz haben, können Sie die aktuellen Versionen nur noch über ein Adobe CC (Creative Cloud) Abonnement mieten.

Flash Player (NPAPI und ActiveX) können bereits heute vollständig von den Systemen entfernt werden, da Google Chrome für Enterprise und auch Internet-Explorer 11 jeweils ein Flash-Modul integriert haben, das höhere Sicherheitsstufen hat, als das zusätzlich installierte Adobe Produkt. Funktionsumfang ist der gleiche.

Open Audit Hard- und Software Inventar aktualisieren

#OpenAudit Classic ist eine Weiterentwicklung einer quelloffenen (GPLv3) Software zum weitgehend automatisiert ablaufenden, täglichen Inventarisieren von Hard- und Software im eigenen Netzwerk. Es können Windows-Geräte (PC/Notebook/Server) mit Hardware und Software detailliert und andere Netzwerkgeräte per SNMP aufgezeichnet werden. Da es sich um eine Verkehrsdatenerfassung handelt, ist der Einsatz zulässig, dennoch sollte der Personal/Betriebsrat darüber informiert sein. Im Übrigen ist es ohnehin notwendig, dass es eine Organisationsanweisung mit den Mitarbeitern gültig ist, die den dienstlichen Einsatz von Hard- und Software sowie Mobilgeräten regelt.

Die Software basiert auf einer MySQL-Datenbank und PHP und wird über ein Apache-Web-Frontend dargestellt. Damit der Apache funktioniert, müssen die aktuellen Microsoft Visual C++ Runtimes installiert sein:

https://support.microsoft.com/de-de/help/2977003/the-latest-supported-visual-c-downloads

Den neusten Download von #Open-Audit Classic inklusive Quellcode finden Sie hier:

OpenAudit Classic Inventar HW/SW Setup

Datei herunterladen Fr. 01. Aug. 2025 20:34 vor 3 WochenQuelloffene Software, die auf einem Windows Server installiert 1x pro Tag alle Hard- und Software inventarisiert. Enthält die aktuellen Versionen von Apache, PHP, MySQL (MariaDB 10.11 LTS), PHPMyadmin und NMap/NPCap, sowie die benötigten Visual-C++ Runtimes. Kann für WordPress Intranets genutzt…

Mit dem aktuellen Update von Januar 2019 wurde die gesamte Plattform an die aktuellen Produkt-Versionen angepasst und enthält damit wieder alle bekannten Sicherheits-Patches der Produkte. Daher lässt sich die Datenbank und Umgebung von alten Versionen nicht übernehmen.

Um eine Aktualisierung durchzuführen, müssen folgende Dinge beachtet werden:

* Sichern Sie auf dem Open-Audit Server die Datei: pc_list_file.txt aus dem Verzeichnis:

„c:/programme (x86)/xampplite/htdocs/openaudit/scripts“

* Prüfen Sie, ob die Liste aktuell alle IP-Adressen aller Standorte enthält

* Stoppen Sie die Dienste „mysql“ und „Apache2.2“ über die Dienste-Verwaltung

* Deinstallieren Sie Open-Audit über die Systemsteuerung

* Entfernen Sie den Programm-Ordner xampplite mit allen Inhalten von c:

* Installieren Sie das neue Open-Audit über das Installationsprogramm

* Kopieren Sie die pc_list_file.txt wieder in den o.g. Ordner und überschreiben die Vorlage

* Importieren Sie in der Aufgabenplanung den Task:

„c:/programme (x86)/xampplite/htdocs/openaudit/all-tools-scripts/jobsundbatches/Open-Audit PC Inventar taeglich.xml“

* Starten Sie die Aufgabe mit der rechten Maustaste

* Nach einigen Minuten sollten die ersten Resultate in der Open-Audit Oberfläche (Desktop-Verknüpfung) zu sehen sein.

Kassenschlager und Außendienst

In vielen #gevis ERP | BC Umgebungen spielen der Außendienst und Kassen bzw. Barverkauf eine große Rolle. Dabei sind eine gute Verfügbarkeit wichtig. Mit Notfall/Offline Arbeitsplätzen hat gevis ein Verfahren, auch bei Ausfall einer Leitung die notwendigen Aufgaben einer POS-Kasse weiterzuführen. Neben der Software sind auch abgestimmte Hardware- und Peripherie entscheidend.

Ratiodata liefert Hardware

Bereits in den 90ern wurden die BB3-(Bärchen 😎 ) PC-Endgeräte und Thinkpads der an die GAD angeschlossenen Bank-Institute regionsbezogen von der GAO, Ratiodata und GSH geliefert. Mit der Fusion zur Ratiodata dann bundesweit. Daher hat die #Ratiodata Zugang zu Großhandelskonditionen.

Eine tolle Tradition setzt sich fort, dass die Ratiodata SE nun auch für die GWS-Kunden Server, Hardware, Peripherie und Verbrauchsmaterialien liefern wird.

Ratiodata-Technik-Shop

Sie können Endgeräte (PCs, Notebooks, Kassenendgeräte), Peripherie (Bondrucker, Scanner…) und Verbrauchsmaterial (z. B. DMS-Etiketten) dort beziehen.

Kassenschlager

Die folgende Dokumentsammlung #Kassenschlager bietet Ihnen einen Überblick über die in Kunden-Umgebungen eingesetzten Gerätschaften und Datenblätter:

die große Kassenlade mit vielen Geldfächern

Das perfekte Kunden-Display für die POS-Kasse

Unsere Empfehlungen für Client-Peripherie haben wir hier für Sie zusammengestellt.

Cloud oder On-Prem Server

Den für dieses Entscheidung benötigten Cloud Readiness Check mit zukunftsfähiger Konzeption machen wir, die GWS für Sie. Unser Team SCT – Cloud-Vertrieb hilft Ihnen gern weiter.

Wir unterstützen Sie ebenso für Software, Lizenzen und bei der Verlängerung von Software-Wartungsverträgen. Karl Düsing ist Ihr Ansprechpartner.

Sollten Sie den Wunsch haben, neue Hardware anzuschaffen, ist auch hierfür die Ratiodata Ihr Ansprechpartner. Kevin Schmidt erreichen per E-Mail unter: kevin.schmidt@ratiodata.de.

Schulungsunterlagen

Die wichtigsten Präsentationen und Dokumente zur Systemkoordinator Schulungsreihe sind hier herunterladbar. Zertifizierte Systemkoordinierende können das Zugangs-Kennwort über das Kontaktformular erfragen.

Tools und nützliche Software

Vorträge

KI- Workshop Microsoft Copilot – Präsentation

Erkennen Sie in diesem Workshop die Möglichkeiten mit der KI. Die Präsentation liefert den "roten Faden für die Schulung. Am Beispiel von Microsoft Copilot, Google Gemini und anderen Werkzeugen führen Sie Übungen durch.

Schulungen mit Teams – Anleitung

diese kurze Anleitung erklärt mit einigen Screenshots, wie man an einer Teams-Besprechung teilnimmt

Sysko-Lesezeichen zum Browser-Import

importieren Sie Lesezeichen in Ihre Favoriten oder Bookmarks, die für Syskos nützlich sein können

Sysko-Tools – Software und Werkzeuge Teil 1

Im Rahmen der Sysko-Schulung nutzen wir kostenlose, geschäftlich frei nutzbare Software, die neu für "unattended installation" paketiert und optimiert wurden. Mit dem Sysko-Kennwort sind diese Werkzeuge herunterladbar. Die Verwendung geschieht auf Ihr eigenes Risiko. Alternativ können Sie die Tools einzeln auf den Webseiten der Projekte herunterladen. Siehe dazu die Sysko-Software-Empfehlungen auf der Unterlagen-Seite im Portal.

Sysko-Unterlagen-Anleitungen-Details

Dieses Archiv enthält den aktuellen Hauptvortrag als Powerpoint-Datei, sowie ergänzende Dokumente wie Lesezeichen für Online-Portale, Anleitungen, Verfahrensbeschreibungen und Lernstoff zur Ausbildung und Zertifizierung für Systemkoordinierende, sowie einige nützliche Powershell Werkzeuge für Drucker.

Techtalk: OpenAudit Classic Open Source Inventarisierung

Open-Audit ist eine quelloffene Lösung zum Erfassen und Auswerten von Hard- und Software-Inventar. Erfasst werden Windows Systeme und Netzwerkgeräte. Die Datensammlung wird über eine übersichtliche Apache-Intranet-Oberfläche bereitgestellt.

Vortrag: technisches Handwerkzeug für Consultants

Prüfungen als Beitrag in Wordpress anlegen

Mit dem Javascript MCT kann man einfach Multiple Choice Prüfungen erstellen. Dazu zunächst den Generator aufrufen:

/makepruefung und die Prüfung erstellen (oder einen vorhandenen Fragenkatalog mit Parameter ?f-namederpruefung.htm aufrufen).

- „Fragen / Zw-Abl“ Den Inhalt der Zwischenablage in einer Textdatei mit Namen f-{seminarkurzname}.htm abspeichern (Die Textdatei sollte Windows CR-LF und UTF-8 formatiert sein, damit die Umlaute richtig erscheinen) und per SFTP Client auf den WordPress-Webserver in das Verzeichnis /makepruefung hochladen

- „Ausgabe / Zw-Abl“ auswählen.

- Einen Neuen Beitrag erstellen und kategorisieren unter „Prüfung“ bzw. einen Hashtag namens Prüfung anlegen

- Einen „individuelles HTML“ – Block erstellen

- Den Inhalt der Zwischenablage dort hinein kopieren

- Beitrag speichern

Die Prüfung kann nun genutzt werden, Prüfungsergebnisse werden in der Datenbank gespeichert und lassen sich vom Administrator in der Prüfungsauswertung ansehen und grafisch auswerten.

Für die WordPress Admins ist der Weg einfacher, da aus der „Prüfungsauswertung“ heraus sowohl mit makepruefung neue Tests erstellt (und ihre Fragen abgespeichert), als auch vorhandene Tests bearbeitet (vorhandene Fragendatei wird dabei überschrieben) werden können.

- Prüfungsauswertung aufrufen (Prüfungen/Administration), dann Auswahlbox „Neue Prüfung“ oder Vorhandene auswählen, dann (Fragen laden). Es öffnet sich der Prüfungsgenerator in neuem Fenster. Hier die Prüfung erstellen.

- „Fragen / Zw-Abl“. Fenster zur Prüfungsauswertung wechseln. Den Inhalt der Zwischenablage in das Textfeld, dann „Fragen speichern“ drücken. Bei Neuen Prüfungen wird der Dateiname aus dem Seminarkurznamen gebildet.

- Fenster zum Prüfungsgenerator wechseln, „Ausgabe / Zw-Abl“ auswählen.

- Einen neuen Beitrag erstellen und kategorisieren unter „Prüfung“ bzw. einen Hashtag namens Prüfung anlegen

- Einen „individuelles HTML“ – Block erstellen

- Den Inhalt der Zwischenablage dort hinein kopieren

- Beitrag speichern

Fun-Fact - Windows 20H1

#Microsoft führt anstehende Produkte oder Upgrades meist unter #Codenamen. Der Vorläufer von Windows Vista hieß „Longhorn“, wie die gleichnamigen Rinder aus Texas. Die ersten Windows 10 Versionen waren unter „Threshold“ (aus dem Computerspiel HALO) bekannt, dann kam „Redstone 1…4“. Redstone ist ein Begriff aus dem Spiel „Minecraft“ von Microsoft.

Für das im Frühjahr 2020 erscheinende Windows 10 (20H1) hat Microsoft in die Comic-Kiste gegriffen. Insider sehen dort die Bezeichnung „Vibranium“. Aktuell ist Build 18995.1 vb_Release.

„Vibranium“ ist nicht nur das seltenste, sondern auch das härteste Metall auf der Welt und macht den Anzug des Hauptdarstellers „Black Panther“ im Comic (und im gleichnamigen Kinofilm) kugelsicher und kampfstark.

| Codename | Betriebssystem | Herleitung |

| Razzle | Windows NT |

|

| Daytona | Windows NT 3.5 | Rennstrecke |

| Wolfpack | Microsoft Cluster Server | |

| Janus | Windows 2000 64-bit | |

| Impala | Windows NT 4.0 Embedded | Gazelle in Afrika |

| Whistler | Windows XP | Nach dem Skiort Whistler Blackcomb benannt, wo das Design entstand |

| Mantis | Windows XP Embedded | nach einer gleichnamigen Garnele benannt |

| Freestyle | Windows XP Media Center Edition |

|

| Harmony | Windows XP Media Center Edition 2004 |

|

| Symphony | Windows XP Media Center Edition 2005 |

|

| Diamond | Windows Media Center | MC in Windows Vista |

| Lonestar | Windows XP Tablet PC Edition 2005 |

|

| Whistler Server |

Windows Server 2003 | |

| Bobcat | Windows Small Business Server 2003 |

Not to be confused with Microsoft Bob. |

| Longhorn | Windows Vista | Amerikanisches Ring |

| Q, 36 Quattro |

Windows Home Server | |

| Vail | Windows Home Server 2011 | |

| Longhorn Server |

Windows Server 2008 | Amerikanisches Rind |

| Cougar | Windows Small Business Server 2008 |

|

| Centro | Windows Essential Business Server |

|

| Blackcomb, Vienna |

Windows 7 | Ski Resort in den USA, Hauptstadt von Österreich |

| Fiji | Windows Media Center TV Pack 2008 |

|

| Aurora | Windows Small Business Server 2011 Essentials |

|

| Quebec | Windows Embedded 2011 | Stadt in Kanada |

| Windows Server 8 |

Windows Server 2012 | weil Windows 8 die Codebasis war |

| Blue | Windows 8.1 | das blaue Windows |

| Threshold | Windows 10 RTM and 1511 | Ort im Spiel Halo |

| Redstone | Windows 10 versions 1607, 1703, 1709, 1803 and 1809 |

Mineral aus Minecraft |

| Vibranium | Windows 10 Version 20H1 | Material aus Comic Black Panther |

Cookie-Richtlinie verschärft

Seit der Datenschutzgrundverordnung im Mai 2018 galten auch schon verschärfte Regeln für die Cookie-Nutzung. Da das Telemediengesetz die EU-Cookie-Richtlinien entwas entschärft hatte, reichte bisher für Cookies ein Hinweis, den man mit OK bestätigen konnte.

Mit einem aktuellen Urteil des Europäischen Gerichtshof in Luxemburg reicht das nicht mehr aus. Es ist davon auszugehen, das diese Entscheidung Auswirkungen auf deutsches Recht und das TMG haben wird.

Daher ist es sinnvoll, bereits jetzt mit der „opt-in Methode“ Besucher seiner Website aktiv dazu aufzufordern, den verwendeten Cookies zuzustimmen. Dazu muss (auch bisher schon) ein Hinweis auf die Datenschutzerklärung und darin detailliert erklärt werden, wofür und welche Cookies benutzt werden.

Ein Mustertext könnte der Folgende sein (ohne Anspruch auf Rechtssicherheit):

Wir verwenden Cookies, die technisch notwendig sind und um Ihren Komfort zu erhöhen. Die weitere Nutzung unserer Webseiten ist nur zulässig, wenn Sie auf [Zustimmen] klicken. Weitere Informationen zur Cookie-Nutzung in unserer [Datenschutz-Erklärung]

[Ablehnen] [Zustimmen]

Der Mustertext verbietet hier ausdrücklich den Besuch der Seite, wenn man nicht zustimmt. Der jeweils gewählte Status ist durch die Auswahl des Benutzers damit dokumentiert. Gleichermaßen wird darauf hingewiesen, dass die Cookies nur im Sinne des Benutzers und nicht für Tracking und Werbung verwendet werden.

(Post ID:1420)

Skype vs. Skype für Business vs. Teams

Wir haben PCVisit lizensiert, um für alle Fälle gerüstet zu sein. Von Microsoft gibt es allein drei Produkte, um eine Remote-Bildschirm-Übertragung mit gleichzeitigem Audio und Chatoption durchzuführen:

- PCVisit – Der Gastgeber (Host) muss über ausreichende Lizenzen von PCVisit verfügen, um mit Gästen per Bildschirmfreigabe Support zu machen. Die GWS verfügt über diese Lizenzen, daher werden unsere Remote Schulungen derzeit bevorzugt via PCVisit angeboten.

- Microsoft #Teams (Nachfolger von SfB) – erlaubt in der kostenlosen Version keine Bildschirmsteuerung. Diese ist nur mit einem Office 365 Premium Abonnement verfügbar.

- SkypeforBusiness (ehemals Lync) – wird 2021 eingestellt – Beide Seiten müssen Lync (Skype for Business Server) im Einsatz haben. Gäste können mit einem funktionsreduzierten Skype for Business Client oder Webclient teilnehmen, der leider keine Bildschirmfreigabe des Gastes mit Schreibrechten für den Dozenten erlaubt.

- Microsoft Skype (ehemals Skype – dieses Unternehmen hat es erfunden und gehört jetzt Microsoft). Die Skype App ist bei jedem Windows 10 Betriebssystem seit Version 1803 vorinstalliert. Wenn noch ältere Betriebssysteme im Einsatz sind oder wer die Desktop Version lieber mag, kann sich diese auf skype.com herunterladen. Damit lassen sich nach Anlage eines kostenlosen Microsoft Kontos auch Bildschirmsteuerung, Videotelefonie, Chat, Audio-Skype-Anrufe und sogar Konferenzen nutzen: Auszug aus dem Skype-Lizenzvertrag, Kap. 4.1: „Um Zweifel auszuschließen, (a) dürfen IT-Administratoren, die für ein Unternehmen arbeiten, die Skype-Software auf PCs oder andere Geräte herunterladen und auf Geräten installieren, die von Mitarbeitern dieses Unternehmens genutzt werden, und (b) es ist Ihnen erlaubt, die Software […] am Arbeitsplatz zu nutzen.“

Da Teamviewer lizenzpflichtig und teurer ist, sind die Microsoft-Produkte und vorhandene Lizenzprodukte nahe liegend. Für eine Remote Schulung verwenden wir derzeit bevorzugt PCVisit.

Vorbereitung für PCVisit

- Auf der GWS-Startseite im Internet klicken Sie auf „GWS Kunden-Login“ oben rechts.

- Klicken Sie auf „Hier PCVisit herunterladen“ und führen den PCVisit Gast auf Ihrem Rechner aus

- Der Dozent gibt Ihnen entweder einen Fernwartungs-Code oder Sie erhalten die Einladung mit dem Link und Code per E-Mail. Folgen Sie den Anweisungen

- Geben Sie Ihren Bildschirm frei und beide Teilnehmer können die gewünschten Schulungs-Themen direkt auf Ihrem Rechner ausführen

Vorbereitung für Skype

- Schauen Sie nach, ob in Ihrem Start Menü eine „Skype“ Kachel ist.

- Wenn nicht: Laden Sie Skype for Desktop von den Microsoft Skype Seiten herunter

- Richten Sie sich ein Skype Konto (Microsoft Konto) ein. Verwenden Sie dabei KEINE Firmen-Adresse, sondern Ihre persönliche Adresse. Das ist wichtig, da nur die Nutzung mit einem Nicht-Firmen-Account zulässig ist. Das funktioniert oben rechts auf der Skype Website oder über diesen Link.

- Starten Sie Skype und führen den Einrichtungs-Assistenten durch. Für die Nutzung aller Features inkl. Videotelefonie und Audio eignet sich ein Notebook am Besten. Wenn sie es auf einem PC eingerichtet haben und kein Mikrofon besitzen, erfolgt die „Tonspur“ über das Telefonnetz, losgelöst von #Skype.

- Mit einem Testanruf sehen Sie, ob alles funktioniert

Cloud Readiness Check | Azure

Im Zuge der Digitalisierung ist eine verfügbare und jederzeit betriebsbereite IT-Umgebung essenziell. Gesetzliche Vorgaben fordern, immer auf aktuellem Stand zu sein. Die Hardware muss mit Ihren Betriebsanforderungen und Aufgaben wachsen. Nahezu alle führenden Software-Hersteller verkürzen ihre Support-Zyklen, um dem technischen Wandel Schritt zu halten. Bisher haben Sie alle 5 Jahre eine 5- bis 6-stellige Investition in neue Hardware und Software getätigt. Hardware und Dienste in die Cloud zu verlagern ist im Vergleich dazu eine Möglichkeit. Erfahren Sie, wie weit Ihre Umgebung oder Teile davon zukunftssicher und wirtschaftlich der Digitalisierung und dem Softwarewandel mithalten kann. Das Fundament für ein zukunftsfähiges IT-Konzept bildet der Cloud #Readiness Check | Azure ( CRC #IaaS ). Der CRC wird Remote (via Fernwartung und Teams) angeboten. Für eine Durchführung On-Site fallen Zuschläge an.

| Seminarinhalte | Dieses Strategiepapier zeigt Ihnen anhand der ermittelten Infrastruktur detailliert auf, inwieweit Sie Cloud-fähig sind in welche Richtung Sie Ihre IT-Strategie und -Umgebung ausrichten können: IST Aufnahme: * eingesetzte Software / Schnittstellen (auch 3. Hersteller) * eingesetzte Betriebssysteme (Server / Client) * Inventarisierung (Betriebskonzept, Sizing), Datenvolumen, Bandbreitenanalyse Anforderungsaufnahme: * Zugriffskonzept (Thin Clients / Terminal Server / VPN / Azure Portal) * Identitätsmanagement, Datenhaltung, Backup * Druckermanagement, Migrationskonzept * Betrieb / Betriebsunterstützung (Managed | Service) Konzepterstellung: * Sicherheitskonzept, Betriebskonzept, Migrationskonzept, Zugriffskonzept |

| Zielgruppe | Systemkoordinierende |

| Voraussetzungen | Grundwissen technische Architektur |

| Zeitrahmen | Dauer : ca. 3 Tage Interview mit Sysko: am ersten Tag 13:00 bis 17:00 Uhr |

| Bemerkungen | Analyse Hard/Software für Cloudmigration, #Schulung, Workshop |

| Checklisten | Remotekonzept (via Fernwartung) Fernwartung via Managed vpn betriebsbereit, ansonsten erfolgt Zugriff auf den Sysko-Bildschirm über Teams administrativer Zugriff auf Server Notebook oder PC mit Headset/Mikrofon |

| Preisinformation (Remote) |

3.840 € zzgl. MwSt* Festpreis, der die Ist-Analyse, Erstellung des Konzepts, Detail-Unterlagen und vorbereitende Maßnahmen einschließt. *) in großen Umgebungen liegt der Umfang bei etwa 5 Tagen und die Pauschale erhöht sich anteilig |

| Onsite-Zuschlag (Durchführung vor Ort) | 960 € zzgl. MwSt Bei Durchführung in Ihren Räumlichkeiten werden die obenstehende Pauschale und Reisekosten wie Fahrtzeit/Pkw-km/Parkgebühren zusätzlich in Rechnung gestellt. |

Windows 10 19H2 ist fertig

wie schon im Vorfeld beschrieben, wird das Herbst-Update von Windows 10 nicht erforderlich machen, das komplette Betriebssystem zu aktualisieren. Es erscheint als monatliches Update und setzt den Windows Build von 18362 auf 18363 hoch. Der Update-Zähler dahinter steht derzeit bei .385.

Dennoch werden neue Features freigeschaltet, viele Fehlerkorrekturen gemacht und die Stabilität des Betriebssystems gesteigert. Mehr Details auf der Microsoft-Seite:

https://blogs.windows.com/windowsexperience/2019/08/26/testing-the-throttled-delivery-approach-for-19h2

Das Update, das damit quasi ein Service Pack ist, wird in der Masse ab 03. Oktober, passend zum Surface Event offiziell verteilt und damit per Windows-Update angeboten.

(Post ID:1417)

Schulung - gevis Classic RTC auf gevis BC kompakt

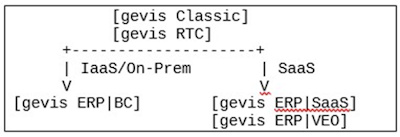

Der Wechsel von gevis G / R-Linie 8 (NAV Classic) oder gevis RTC 10 (NAV2015-18 und BC120-140) zu gevis ERP | BC (BC20 oder neuer, IaaS / On-Prem) oder gevis ERP | SaaS* / gevis ERP | VEO bringt neue administrative Anforderungen mit sich. In dieser Vertiefungsschulung lernen Sie als Systemkoordinierende die Neuerungen und Aufgaben kennen. Die Schulung findet grundsätzlich remote über Microsoft Teams statt.

Hinweis zu Prüfung und Inhalten: Wenn Sie auf gevis ERP | SaaS bzw. gevis ERP | VEO in der Dynamics365 SaaS Cloud umstellen, sind die Inhalte bedarfsgerecht und unterscheiden sich. Auch ist es empfehlenswert, als Prüfung dann NICHT die o.g. Prüfung zu absolvieren, sondern diese hier:

https://tech-nachrichten.de/pruefung-schulung-classic-saas-kompakt/

| Seminarinhalte (Auswahl)

(werden individuell in der Schulung zusammengestellt) |

* Sysko-Portal, Zugangsdaten, Unterlagen und Werkzeuge. Überblick Systemumgebung. * IaaS: Server in Azure IaaS oder On-Prem zusätzlich (Hybrid) * IaaS: Architektur und Schichtenmodell von Dynamics 365 Business Central. * IaaS: Azure Datensicherungskonzeption, Kontrolle und Wiederherstellung. * IaaS: gevis ERP|BC relevante Dienste und Zusammenhänge verstehen. * IaaS: TIERs (NST-Webserver) und wie die Lastverteilung und BATCHServer. * IaaS: Testdatenbank technisch vorbereiten („Entschärfung“ durch GWS). * SaaS: Printnode und Druckdienste. Wasserzeichen. * SaaS: DC/Print/Altdaten/Alt-Archiv – zusätzliche Server in Azure. * gevis ERP im Browser – Aufruf, Zertifikat, Lizenzen, Benutzeranlage. * Benutzeranlage Active Directory, Onlinedienste, gevis ERP|BC. * Azure Portal, Azure-AD, Lizenzen, M365 Admin Center, Sharepoint, Exchange, Teams. |

| Zielgruppe | Max. Tln | Systemkoordinierende mit SQL-Wissen. Ziel IaaS oder SaaS Cloud | 3. |

| Voraussetzungen | Systemkoordinierenden-Zertifizierung (gevis classic und SQL bzw. RTC). |

| Zeitrahmen | Dauer : ca. 6h, 09:00 bis 15:00 Uhr. (SaaS: ab 4h je nach Umgebung) Frühstückspause: 10:30-10:40, Mittagspause von 12:30-13:00, Kaffeepause: 14:00-14:10. |

| Bemerkungen | Inhalte individuell abgestimmt, Umstellung gevis classic SQL auf gevis ERP|BC oder gevis ERP | SaaS (Companial) oder gevis ERP | VEO. |

| Folgende Leistungen sind vom Kunden zu erbringen | Remoteschulung (Schulung oder Workshop via Fernwartung). Fernwartung via Managed vpn betriebsbereit. administrativer Zugriff auf Server. Notebook oder PC mit Headset/Mikrofon. |

| Preisinformation | 1.100 € zzgl. MwSt. Festpreis unabhängig von der Teilnehmerzahl, der Leistungen wie Vorbereitung, Unterlagen, Prüfung enthält. |

| Onsite-Zuschlag (Durchführung vor Ort) | 960 € zzgl. MwSt. Bei Durchführung in Ihren Räumlichkeiten werden die obenstehende Pauschale und Reisekosten wie Fahrtzeit/Pkw-km/Parkgebühren zusätzlich in Rechnung gestellt. |

Betrieb und Wartung Ihrer IT-Umgebung – Monitoring erforderlich

Moderne IT-Umgebungen, wie sie in unserem Dokument „Technische Architektur beschrieben sind, erfordern aufgrund von vielen Geschäftsprozessen, die in Echtzeit ablaufen, unbedingt ein automatisierbares #Monitoring, da Verfügbarkeit und ordnungsgemäßer Ablauf aller Aufgaben nicht mehr von Menschenhand allein kontrolliert und in Gang gehalten werden kann.

Hierzu stehen mehrere Alternativen zur Verfügung:

- Ihre Mitarbeiter zur IT-Administration (später als Systemkoordinator bezeichnet) setzen ein Management-System eigenverantwortlich ein. Die Marktführer sind hier die Lizenzsoftware „PRTG“ und das quelloffene „Nagios/CheckMK“.

- Sie überwachen Dienste, Plattenplatz und Hardware-Komponenten, müssen aber die komplette Einrichtung und das Programmieren der Checks/Sensoren selbst vornehmen (hoher Dienstleistungsaufwand in Eigenleistung oder durch Dritte)

- Geschäftsprozesse innerhalb von gevis und Schnittstellen und im Umfeld der SQL-Datenbank können so nicht überwacht werden

- Sie mieten das Managed | Monitoring der GWS auf Basis von PRTG. Hier stehen Ihnen verschiedene Module zur Verfügung – Sie können nur relevante Prozesse in Ihrer gevis ERP | BC Warenwirtschaft und Schnittstellen überwachen lassen oder Ihr gesamtes Umfeld.

Weitere Voraussetzungen für einen stabilen und reibungslosen IT-Betrieb sind:

- ein geregeltes Patchmanagement

- aktiv überwachte und proaktive

Antivirenprozesse als Schutzmechanismus gegen aktuelle Bedrohungen.

Windows 10 U-Boot-Red Alarm

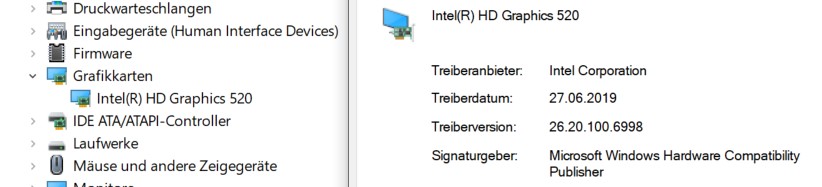

In aktuellen #Windows#Versionen gibt es eine Unverträglichkeit zwischen dem Intel Grafiktreiber und anderen Systemkomponenten. So wird unter Anderem die lenovo vantage Software genannt. Andere wiederum berichten von dem Phänomen auch bei Geräten von DELL und HP.

Problem

Allen gemeinsam ist: Nach dem Booten verfärbt sich der Bildschirm orangerot (quasi wie ein extremer Nacht-Blau-Filter). Arbeiten ist in diesem Modus nahezu unmöglich, weil durch den Rotstich der Farbkontrast sinkt und quasi nur Rot und Graustufen sichtbar sind. Bis zum Anmelde-Bildschirm ist noch alles in Ordnung, erst ca. 10 Sekunden nach Desktop-Erscheinen verdunkelt sich der Bildschirm mit Fading Effekt.

Lösung

Lädt man den aktuellen Geräte-Treiber für den Intel-Grafik-Chipsatz herunter, ist das Problem beseitigt. Daher liegt die Vermutung nahe, dass die Ursache hier zu suchen ist. Stellt der Hardware-Anbieter keinen aktuellen Download zur Verfügung, kann man den aktuellen Treiber auch bei Intel herunterladen, dann entpacken und über den Geräte-Manager manuell installieren. Manchmal kommt der Hinweis, dass der Treiber nicht kompatibel sei. Hat man aber den korrekten Treiber für den angezeigten Grafikchip heruntergeladen, installiert man trotzdem.

Die benötigte Treiber-Version, die bisher das rote Bild nachhaltig beseitigt, ist: 26.20.100.6998 vom 27.06.2019.

Technisches Handwerkzeug für Consultants

Diese #interne-Schulung ist im Rahmen des #consultingcampus für GWS-Mitarbeitende konzipiert. Sie wird situationsbedingt über Teams, Hybrid oder in Ausnahmefällen als Präsenzschulung angeboten.

| Seminarinhalte | • Unterschiede IaaS und SaaS: (gevis ERP BC 20 oder gevis ERP SaaS, gevis ERP VEO • Begriffserklärung: NST-Webserver, Service-Tier, Batchserver, Ferrari, Mailserver, Webclient und Fat Client — Was läuft wo und wozu braucht man die? • Erklärung Funktionsweise Three Tier Architecture (Role Taylored Client) o Welche Datenbanken gibt es? — ECHT, TEST und DEV o Client und Ordner (Q,P) Pfade / Bedeutung o Transferlaufwerke finden (UNC-Pfad) • Business Central Administration, Dienste (Verwaltung, Einstellungen und Ports) • Wie kann man selbst eine TEST Datenbank vorbereiten? (GWS entschärft dann) • Benutzer auf der Active Directory und in gevis (auf Überschriftenebene) anlegen • Begriffserklärung: Lizenzdatei Dynamics 365 Business Central • Neues Lizenzmodell (Named User) von Microsoft o Unterschied zu Concurrent Lizenzen, Anmeldungen Classic und BC o Beziehung zwischen NAV Und Active Directory • Wie ändere ich eine Lizenz in der Entwicklungsumgebung? • Wie kann eine Session vom Kunden beendet werden? • Drucker/ Netzwerkinstallation, Druckerverwaltung, Druckerauswahlen in gevis • Neustart von Servern (On-Prem) • Fehlerprotokoll des Servers lesen können • Cloud-Admin: Oberfläche, Server starten und abschalten, Kostenrisiken |

| Zielgruppe | Max. Tln | Mitarbeiter im Consulting oder im Support | 12 |

| Voraussetzungen | Grundwissen technische Architektur |

| Zeitrahmen | Dauer : 2 Tage, 09:00 bis 16:30 Uhr, (ggf. am zweiten Tag kürzer) Pausen: 10:30-10:40, 12:30-13:00, 14:30-14:40 |

| Bemerkungen | gevis Wissen für Mitarbeiter |

| Checkliste | Remote-Schulung via Teams: Teams App auf dem Rechner betriebsbereit, Kamera, Lautsprecher und Mikrofon Schulung im Hause GWS (Vorbereitungs-Checkliste für den Dozenten) |

Logitech macht Funktastaturen sicherer, Lücken bleiben

Mit den gestern erschienenen Firmware-Updates lassen sich #Logitech Tastaturen, Mäuse und Presenter zwar sicherer machen, es bleiben aber zwei bekannte Lücken offen.

Für eine der Lücken (CVE-2019-13052) benötigt ein Angreifer Zugriff auf den Unifying Receiver, um ein sog. Pairing auszulösen. Danach kann er den Funkverkehr mitschneiden.

Die zweite Lücke (CVE-2019-13053) ermöglicht es dem Angreifer, eigene Tasteneingaben in die Funkverbindung einschleusen. Das könnte ein Powershell-Script sein, das eine Schadsoftware auf dem angegriffenen Rechner herunterlädt und ausführt. Logitech wird damit zum „Locky-Tech“.

Fazit und Sicherheits-Hinweise

Logitech-Funktastaturen und -Mäuse, die über den abgebildeten Empfänger verfügen, sollten nicht in öffentlichen Bereichen mit Publikumsverkehr eingesetzt werden. An einer POS-Kasse im Markt oder einem Beraterplatz in der Küchenausstellung sind aus meiner Sicht generell Funk-Tastaturen ungeeignet – weil unsicher. Selbst Bluetooth-Geräte haben vielleicht noch unentdeckte Sicherheit-Lücken und können andere Geräte im Umfeld stören.

Verwenden Sie kabelgebundene Geräte, schont das auch zusätzlich die Umwelt, und Sie müssen keine Batterien tauschen.

Wenn Sie kabellose Mäuse einsetzen möchten, empfiehlt sich derzeit ein Modell, dass über Bluetooth ab Version 4.1 verbindet.

Alternative für den mobilen Einsatz

Die #Lenovo Dual Mode Wireless Touch Mouse N700 (Artikel Nr. 888015450) mit eingebautem Laser-Pointer beispielsweise hat sowohl Bluetooth 4.1 Kompatibilität, als auch einen 2.4GHz Empfänger, der laut lenovo nicht von Logitech ist. Ich benutze die Bluetooth-Schnittstelle, RF-Empfänger und Sender bleiben ausgeschaltet.

(Post ID:1412)

Kassenschlager lenovo Tiny und Tiny nano

Unser aktueller Verkaufsschlager als Desktop-Arbeitsplatz und Rechner für die POS-Kasse ist der lenovo TINY M720Q. Seit Kurzem ist die Hardware auch mit Intel Prozessoren der 9. Generation erhältlich. Unterschiedliche Konfiguration von Core i3 bis Core i7 lassen sich definieren. Der TINY ist geeignet für den Betrieb mit bis zu zwei Bildschirmen. Über einen aktiven Adapter (Zubehör) lässt sich auch ein dritter Bildschirm anschließen.

Es geht nun auch noch platzsparender: Der #lenovo TINY nano ist etwa so groß wie ein Leitz Bluetooth-Lautsprecher und dabei so flach wie ein Ultrabook. Unter der Motorhaube lassen sich dennoch ausgewachsene Prozessoren konfigurieren (Derzeit Core i3 und Core i5) und die Daten auf einem schnellen SSD-Speicher ablegen. Ein Display-Port-Anschluss lässt (ohne aktiven Adapter) den Betrieb eines Bildschirms zu. Laut lenovo Datenblatt kann man über den USB Typ-C Anschluss am Gerät einen zweiten Monitor anschließen. In der Praxis gibt es aber nur wenige Monitore mit USB Typ-C Bildschirm-Anschluss. Das Verwenden von passiven Adaptern (Typ-C auf HDMI oder DP) ist auch ein Glücksspiel und hängt vom Adapter und Monitor ab.

Fazit: Wir empfehlen für Desktop-Arbeitsplätze mit 2 Bildschirmen weiterhin die aktuelle Generation vom lenovo Thinkcentre TINY. Für Pos-Kassen und Bildschirm-Arbeitsplätze mit einem Monitor sind ohne Abstriche die TINY nano der Favorit.

Sie möchten geballte Power mit geringem Platzbedarf haben? Wenden Sie sich an unser technisches Vertriebs-Team: Kontakt

Windows 10 Feature-Updates entwirrt

Es ist schon nicht einfach, bei den ganzen #Microsoft Windows Feature-#Updates, die im Herbst 2019 nur als Service Pack erscheinen und im Frühjahr 2020 dann quasi wieder als Upgrade-Voll-Installationspaket. Hier ein kleiner Überblick was ist und was kommt:

Die Release-Version ist:

* #Win10 1903 (Mai 2019 Update) 19H1 Aktuell 18362.295

Die nahe Zukunft bringt das folgende Funktions-Update (voraussichtlich diesmal keine Migration durch Neu-Installation:

* Windows 10 1909 (erscheint ab Patchday Oktober 2019) 19H2 – Aktuell im Test: 18363.327

Dann das vollständige Upgrade im Frühjahr 2020:

* Windows 10 2003 (frühestens im April 2020) 20H1 Aktuell im Test: 18965.1000

Office 365 nun mit Server 2019 und BC kompatibel

Microsoft hat nun bekannt gemacht, dass die offizielle Freigabe zum Betrieb von Office 2019 und Office 365 (aktuell ist derzeit die monatliche Ausgabe 1907) unter RDS (Terminalservern) erfolgt ist.

Damit steht dem Einsatz von Office 365 bzw. der Kauf-Version 2019 auch auf dieser Plattform nichts mehr im Wege.

Für den Einsatz von Microsoft #Dynamics 365 Business Central hat Microsoft das Dokument mit den Mindest-Voraussetzungen aktualisiert. Demnach wird Office 2016 oder neuer zur Nutzung aller Funktionen vorausgesetzt. Das bedeutet, auch hier werden #Office 2019 und die aktuellen Buiulds von Office 365 unterstützt.

Als Windows Plattform für den Dynamics 365 BC full Client werden Windows Server 2016 oder 2019 Standard oder Datacenter von #Microsoft unterstützt.

Quelle: Microsoft

Supportende Office 2019 identisch mit Office 2016

#Microsoft möchte die Mietprodukte wie #Office365 in den Vordergrund stellen. Mit Erscheinen des Kaufprodukts „Office 2019“ – dies betrifft alle Editionen sind die erweiterten Support-Zeiten nicht verlängert worden.

Bisher war dieser Zeitraum, der gleichzeitig das Ende der #Sicherheitsupdates, auch als „Patch“ bezeichnet, für ein Produkt einläutet, immer 10 Jahr lang. Jahreszahl der Version + 10 Jahre war das Produkt sicher.

Bei Office 2019 ist Oktober 2025! – also bereits 6 statt 10 Jahre nach Erscheinen des Produkts Ende #endoflife mit den Sicherheitsupdates .

Wir sind gespannt, ob es 2022 überhaupt noch einmal eine weitere Kauf-Version von Office geben wird 🙁

Samsung Galaxy Serie Aktualisierung mit ODIN

Das Samsung Werkzeug „ODIN“ erlaubt (aktuell ist Version 3.13.3) das Installieren von aktuellen Betriebssystem Images oder das Komplett-Aktualisieren des Geräts. Die Sicherheits-Updates sind damit meist 3-4 Wochen schneller auf dem Gerät, als der Provider sie über die Luftschnittstelle (OTA) frei gibt.

Dazu muss man sich von Samsung das zum Gerät passende aktuelle Firmware Image herunterladen. Dazu das Werkzeug ODIN. Möchte man alle Daten behalten, ist es wichtig, von den im ZIP enthaltenen 5 Teilen bei …CSC die Datei mit HOME-CSC auszuwählen, nicht die …CSC. Wählt man CSC aus, wird das Telefon gelöscht und auf Werks-Einstellungen gesetzt, mit der HOME-CSC bleiben die Einstellungen und Apps erhalten und es wird ein Update ausgeführt.

Die Juli-Version von Samsung für das A50 bringt auch Software-Verbesserungen, wie zum Beispiele weitere Modi (Nachtmodus und Super-Zeitlupe), die wir nur vom S10 kennen. Das A50 liegt etwa bei 250 , das S10 ab 800 (ohne Vertrag).

(Post ID:1407)

Prüfung Technisches Handwerkszeug

Prüfung für Mitarbeiter (Consultants). Diese #Prüfung hilft Ihnen als GWS-Mitarbeitende, Ihre erlernten Fähigkeiten unter Beweis zu stellen. Wenn Sie mehr als 50 % erreichen, gilt sie als bestanden. Die benötigte Zeit wird protokolliert. Bitte verwenden Sie Chrome oder Edge. Für die Auswertung sollten alle Fragen beantwortet sein. Kreuzen Sie in der rechten Spalte an. Nach der [Auswertung] stellt der Webserver Ihnen ein Prüfungszertifikat aus, das Sie gern als PDF [Drucken] können. Zur Lösung können eine oder mehrere Antworten richtig sein.

Google Chrome für Enterprise - Zero Administration

Nachdem sogar Microsoft voraussichtlich Ende des Jahres 2019 die Microsoft Edge App durch „Microsoft Edge on Chromium“ austauschen wird, setzen sowohl Google Chrome, als auch das neue Edge auf der gleichen quelloffenen Plattform auf.

Bereits jetzt hat die Variante „Chrome für Enterprise“ gegenüber dem zukünftigen Edge einige Vorteile:

- Mit dem Chrome Bundle kann der Administrator sich eine Vielzahl von Gruppenrichtlinien-Vorlagen (.ADMX) herunterladen, die sich in den Central Store vom Active Directory importieren und dann verwenden lassen.

- Die Enterprise-Version hat einen Offline-Installer, der nichts aus dem Internet nachladen muss. Das Installer-Format ist .MSI und lässt sich auch über Gruppenrichtlinien verteilen.

- Chrome für Enterprise enthält ein #Flash Plugin, für das man keine Redistributions-Erlaubnis von Adobe benötigt und dass sich automatisch meist 5-6 Tage vor Veröffentlichung von Sicherheitslücken aktualisiert. Adobe Flash Plugin und ActiveX können deinstalliert werden

- PDF Dokumente können mit dem integrierten Betrachter schnell und performant und sicher (Sandbox) angeschaut, PDF-Formulare am Bildschirm ausgefüllt werden und der Ausdruck über die Browserfunktion ist auch schlank und seitenoptimiert.

- Chrome für Enterprise stellt die meisten Webseiten im Vergleich zu anderen Browsern korrekt dar. Die Notwendigkeit, zusätzlich Firefox zu installieren, entfällt.

Fazit

* #Chrome für Enterprise auf Rechnern, Notebooks bzw. der Citrix oder RDP Terminalfarm installieren

* Adobe Flash Player deinstallieren (Plugin und ActiveX)

* Adobe Reader deinstallieren, wenn die Funktionalität des Chrome PDF-Betrachters ausreicht.

* Richtlinien in den Central Store und festlegen, testen und ausrollen

* Richtlinie für Standard-Apps: PDF -> Google Chrome für Enterprise setzen und verteilen

Chrome ist automatisch ohne Admin-Eingriff auf dem aktuellen Stand, damit auch PDF-Betrachter und Flash-Plugin.

Für Unterstützung bei der Umsetzung nehmen Sie gern mit mir Kontakt über die Kontakt-Schaltfläche auf.

Windows 10 - im Herbst 2019 nur ein Patch

Normalerweise erscheinen im April und Oktober eines Jahres neue Windows 10 Versionen (Feature Upgrades). Der Installationsumfang, ein System auf die aktuelle (z.B. 19H1) im Rahmen der Windows Updates zu bringen, erfordert ca. 45 Minuten, die der PC nicht genutzt werden kann und wird daher meist per WSUS auf die Abendstunden an Tagen, an denen diese PCs und Notebooks angeschaltet bleiben müssen, gelegt. Mit einem Upgrade erhöht sich die sog. Build-Version von Windows (z. B. 10.0.18362.x)

Monatliche Sicherheitsupdates am „Patchday“ 2. Dienstag im Monat erhöhen die Zahl hinter dem Punkt. Aktuell ist derzeit Version 18362.239.

Im Oktober 2019 wird es kein solches „Feature-Upgrade“ geben, sondern lediglich eine Art Service Pack (Update mit Fehlerkorrekturen). Es wird also aller Voraussicht nach bei Build 18362 bleiben und nur die Zahl hinter dem Punkt erhöht sich. Insider können bereits jetzt 18362.10005 testen. Administratoren, die ihre Systeme aktuell halten möchten, haben also mal ein Halbjahr eine Verschnaufpause.

Im April oder Mai 2020 sollen dann wieder neue Features als Komplett-Upgrade verteilt werden.

Wußten Sie schon? In unserem Workshop Windows 10 Migration erlernen Sie, auf Windows 10 zu migrieren und Systeme auf dem aktuellen Stand zu halten.

Kritische Lücke in Logitech Funkmäusen/Tastaturen

Sicherheitslücken und Risiko

Zahlreiche Wireless Geräte von Logitech (Funkmäuse, Tastaturen, Presenter) haben ein kritische und bereits ausgenutzte Sicherheitslücken in ihrer Firmware.

Ein potenzieller Angreifer kann damit in Funkreichweite des Empfängers (10-20 m) Tastatureingaben belauschen und damit E-Mails, Kennwörter aufzeichnen. Kritischer ist die Möglichkeit, dass er eigene Eingaben an den angegriffenen Rechner schickt. Damit kann er Schadprogramme auf dem Zielsystem installieren und Programme ausführen.

Einen Rechner mit einem Trojaner oder Downloader zu infizieren ist dadurch möglich.

Betroffen sind alle Geräte, die über den Logitech Unifying Funkempfänger mit dem Rechner verbunden sind (siehe Abbildung):

Maßnahmen zweistufig

Bekannt sind sechs #Sicherheitslücken, von denen Logitech bereits vier geschlossen hat. Wer also jetzt über die Logitech Software nach Firmware-Updates sucht, kann vier von den sechs Sicherheitslücken schließen, indem er die Unifying Firmware aktualisiert. Gut unterrichtete Quellen berichten, dass die Logitech Setpoint-Software in vielen Fällen nicht die vier Lücken schließt. Das Logitech Firmware-Tool: „SecureDFU“ schon.

Da Logitech die anderen zwei Lücken frühestens im August 2019 schließen wird, bleiben die genannten Geräte so lange unsicher und angreifbar und man muss im August oder September nochmal Firmware-Updates machen.

Will man sich effektiv schützen, bleibt aktuell nur, entweder die Geräte durch kabelgebundene Lösungen zu ersetzen oder aber dafür zu sorgen, dass ein potentieller Angreifer nicht näher als 20m an den Unifying Empfänger heran kommt.

Fazit

Grundsätzlich besteht auch bei anderen Herstellern das Risiko, dass Funktastaturen, -Mäuse und -Presenter Sicherheitslücken haben. Das Risiko, abgehört oder angegriffen zu werden ist damit deutlich höher.

Das gilt grundsätzlich nicht nur für Gerätschaften, die im 2.4 GHz Funkbereich funken, sondern auch für Bluetooth-Geräte. Da der Bluetooth-Standard ab Version 4 Daten verschlüsselt überträgt und hierzu derzeit keine Sicherheitslücken bekannt sind, können beispielsweise mobile Bluetooth-Notebookmäuse und -Presenter zunächst weiter eingesetzt werden.

Wer sicherer sein möchte, setzt kabelgebundene USB-Lösungen an seinen Rechnern ein.

Zeit zu handeln: Win7, Server 2008R2, SQL-Server 2008R2, Exchange 2010, Office 2010

etwa ein halbes Jahr bleibt noch Zeit, alle oben genannten Betriebs-Systeme und Anwendungs-Software auf neue Versionen zu aktualisieren. Hintergrund: Am 20. Januar 2020 endet der erweiterte Support für diese Software.

Folge: Es werden keine #Sicherheitsupdates mehr veröffentlicht. Ab dem ersten Patchday im Februar 2020 können dadurch bekannt gewordene, aber von Microsoft nicht mehr geschlossene Lücken benutzt werden, um Ihre Systeme von Extern unter Kontrolle zu bringen.

Auswirkungen ungepatchter Systeme

Dies kann dazu führen, dass die Server und Rechner beispielsweise ihre komplette Rechenleistung zum Bitcoin-errechnen für den Angreifer nutzen und Sie sich wundern, dass die Server so langsam sind. Im schlimmsten Fall nisten sich im SQL-Server über SQL-injection Downloader ein, die intelligent und meist von Virenscannern unerkannt Schadprogramme herunterladen und ausführen.

Etwas weniger als vor 2 Jahren, aber immer noch verbreitet, sind Ransomware-Schadprogramme, die alle Daten und Dokumente mit Schreibzugriff verschlüsseln und Lösegeld fordern.

Was ist zu tun?

-

- #Exchange 2010 – Neuwerwerb der Serverlizenz und aller User-CALs (Exchange 2019 + x mal Exchange 2019 Standard User CAL). Die Migration der Daten muss in mehreren Schritten erfolgen, 2010 auf 19 direkt ist nicht möglich

- Exchange 2010 – alternativ auf Mietmodell umstellen: Exchange online pro User anmieten, Einrichten, AD mit der Cloud synchronisieren, MX-Eintrag der Domains über Microsoft laufen lassen, Daten in die Microsoft Rechenzentren migrieren.

- #Office 2010 – alternativ Mietmodell, Migration zu Office 365

- Office 2010 – Neuerwerb der Lizenzen (Kaufmodell, Office 2019, je nach Einsatzzweck unter RDS-Terminalbedingungen als Volumen-Lizenz)

- #SQL-Server 2008R2 – Neulizensierung des Servers (Runtime oder Standard Volumenlizenz, je nach Größe Server + User CALs oder Core-Lizensierung min. 4. Cores)

- Windows Server 2008 R2 – falls über den Virtualisierungs-Host keine neuere Lizenz vorliegt, Lizenzen Server 2019 Standard pro umzustellenden virtuellen Server anschaffen. Dann neue Maschine anlegen und Server 2019 installieren, Anwendungssoftware installieren und in Betrieb nehmen, Datenübernahme

- #Windows Server 2008 R2 – ist der Virtualisierungs-Host noch auf diesem Betriebs-System, ist eine Hardware-Neuanschaffung längst überfällig – Neubeschaffung, Installation physikalischen und der virtuellen Server, Software installieren, Datenübernahme.

- #Windows 7 Professional – Lizenz für Windows 10 Pro kaufen, SSD und 8 GB RAM-Aufrüstung für PC anschaffen, Windows 10 und Programme auf neuer SSD installieren, aktivieren, Daten übernehmen von alter Platte

- Windows 7 Professional – Neuen Rechner (lenovo Tiny M720q) mit Windows 10 Pro anschaffen, Programme installieren, aktivieren, Daten übernehmen von altem Rechner

(Post ID:1400)

Support-Ende für Tobit-Produkte

Ausgangssituation

Viele Jahre lang haben wir die Faxware (bzw. David) von Tobit Software aus Ahaus unterstützt. Am Anfang war es eine leistungsfähige Fax-Ergänzung für gevis und alle Windows Programme. In Verbindung mit dem damaligen Exchange Connector ließ sich Faxware gut integrieren.

Die Zeiten haben sich (in diesem Falle leider) geändert. #Exchange Online, ISDN-Abschaltung der Provider zugunsten Fax over IP/VoIP, Mail to Fax ist universeller einsetzbar als ein Fax-Druckertreiber mit Steuerbefehlen.

Da nach aktuellen Erhebungen nur noch wenige unserer Kunden die Faxware in Einsatz haben, bieten wir bereits jetzt keine Updates, Erweiterungen oder Neuanschaffungen der Faxware mehr an.

Gleichermaßen erbringen wir ab 01. Januar 2020 keine Installations- und Support-Dienstleistungen mehr für Faxware und David.

Sie möchten Faxware ablösen?

Am 20. Januar 2020 endet auch der Support für Office und Exchange 2010. Am Besten beides kombinieren und auf zukunftssichere Produkte zur Miete setzen, die sofort von der Steuer absetzbar sind und einen kleinen monatlichen Betrag pro User kosten:

- Microsoft Exchange Online oder

- Microsoft #Office 365 (Pläne mit Terminal/Citrix-Nutzung und lokaler Installation der Programme

- und Ferrari Officemaster Suite

Oder Sie kaufen Microsoft Exchange Server (on Premise) mit Exchange User-Zugriffslizenzen und dazu die Ferrari Officemaster Faxlösung und Microsoft Office 2019 (lizensiert pro Gerät).

Die verschiedenen Möglichkeiten zeigen Ihnen unsere Vertriebs-Kollegen gern auf.

Unterstützte Fax-Alternative: Officemaster

Bereits als Tobit den Exchange Connector abkündigte, haben wir uns nach Alternativen für serverbasierte Faxprodukte umgesehen. Die Lösung mit dem aus unserer Sicht besten Wirkungsgrad ist von Ferrari Electronic aus Berlin. Die Officemaster Suite bietet verschiedene Methoden zum Fax-Versand und vollständige Microsoft Exchange Integration (Mail to Fax). Der Fax-Versand wird entweder über Fax-over-IP (SIP-Trunk) mit kompatiblen Telefon-Anlagen abgewickelt. Alternativ ist auch bei Verfügbarkeit von ISDN-Nebenstellen mit Hilfe einer Hardware-Box, dem Officemaster Gate (OMG) der Faxversand über die klassische Schnittstelle möglich. Eine Faxdurchwahl für eingehende Telefaxe und Benachrichtigungen per E-Mail sind ebenfalls implementierbar. Fax-Eingang und -Versand werden im Exchange-Postfach des Benutzers dokumentiert oder der Eingang wird in einen Öffentlichen Ordner geleitet.

Detaillierte Gründe für das Support-Ende

- Tobit unterstützt seit Jahren keine Exchange Integration mehr (David for MX und Exchange Connector gibt es nicht

- Eine Anbindung an Office 365 mit Exchange Online ist mit dem Kernprodukt nicht möglich

- Dokumente werden nicht in einer Datenbank gespeichert, sondern im Dateisystem. Für die Indizierung sorgt ein SQL-Server Express, der ebenfalls nur mit site.care aktualisiert wird.

- Fehlerkorrekturen und Sicherheitsupdates auf Faxware sind nur 12 Monate enthalten, danach muss man ein site.care Abonnement abschließen, damit weiterhin FEHLER korrigiert werden. Microsoft liefert bis zu 8 Jahre lang Fehlerkorrekturen und bis zu 10 Jahre lang Sicherheitsupdates aus.

- Das Preismodell für die site.care, das auch Funktions-Updates enthält ist mehr als doppelt so teuer als bei anderen Herstellern (damit kauft man derzeit alle 2 Jahre das Tobit Produkt neu, nicht alle 5 Jahre.

- Es wird eine ISDN-Infrastruktur benötigt und eine Fax-Hardware (z. B. Router mit vCAPI).

- Voip und Fax oder IP (T.91) sind mit der Faxware nicht möglich.

Schulung - Microsoft Office (365) für Aufsteiger

Die zukunftssichere Variante für #Office Anwendungen ist die Miete von #Microsoft365 Plänen (wie Business Premium). Darin sind Funktionen enthalten, die auch den flexiblen und sicheren Einsatz von Homeoffices und digitale Zusammenarbeit ermöglichen. Wer Office heute kauft (Version 2021) bekommt auch nur noch 5 Jahre lang Sicherheitsupdates.

| Seminarinhalte (Auswahl) und Ziele |

Lernen Sie in dieser eintägigen #Schulung kennen, welche Grundfunktionen von Microsoft 365 Ihre Produktivität steigern, welchen praktischen Nutzen Sie im geschäftlichen Umfeld haben und wie sie die neuen Funktionen effektiv nutzen. Sie erhalten Tipps für Ihre tägliche Arbeit mit dem System an praktischen Beispielen und Übungen mit Word, Excel, Powerpoint, Outlook, Teams und Onedrive for Business (und Access, falls Sie die Proplus Version im Einsatz haben). Als Administrator erlernen Sie zusätzlich den Umgang mit den Funktionen des Office 365 Portals. |

| Zielgruppe | Max. Tln | Office-Anwender | 15 |

| Voraussetzungen | Grundkenntnisse Office, mindestens 1 Microsoft 365 Plan |

| Zeitrahmen | Dauer : 1 Tag, 09:00 bis 16:30 Uhr Pausen: von 10:30-10:40, Mittagspause 12:30-13:00, von 14:30-14:40. |

| Bemerkungen | Vergleich altes Office neues Office, Workshop |

| Checkliste | Remoteschulung (Schulung oder Workshop via Fernwartung) Fernwartung via Managed vpn betriebsbereit administrativer Zugriff auf Server Notebook oder PC mit Headset/Mikrofon Onsite-Syskoschulung (Anforderungen bezüglich Raum und Umgebung) |

| Preisinformation | 1.925 € zzgl. MwSt Festpreis unabhängig von der Teilnehmerzahl, der Leistungen wie Vorbereitung, Unterlagen, Prüfung enthält. |

| Onsite-Zuschlag (Durchführung vor Ort) | 960 € zzgl. MwSt Bei Durchführung in Ihren Räumlichkeiten werden die obenstehende Pauschale und Reisekosten wie Fahrtzeit/Pkwkm/Parkgebühren zusätzlich in Rechnung gestellt. |

Schulung - Microsoft 365 Azure Administration Exchange

Microsoft Exchange online, Microsoft 365 und Microsoft Azure werden über ein Web-Interface in der #Cloud administriert. In dieser Schulung, die als Ergänzungsmodul zur Sysko-Reihe verfügbar ist, lernen Sie das Microsoft Administrationsportal kennen und die Zusammenhänge zwischen Geräten in Ihrem Hause und den Servern in der Cloud. Sie lernen, die Online Komponenten zu administrieren und die damit verbundenen Aufgaben optimal zu erfüllen. Die Inhalte sind individuell auf die Kundenumgebung abgestimmt und werden nur geschult, wenn die Funktion genutzt wird. Remote #Schulung.

| Seminarinhalte (Auswahl) und Ziele |

Auswahl aus den für die Zertifizierung relevanten Themen: * Überblick über das Microsoft 365 Portal, Login, Funktionen. * Grundlagen zur Administration von Exchange Online im Portal. * Grundlagen der Office Administration (Microsoft 365 Lizenzen, Benutzer freischalten). * Outlook als Client und Administrationswerkzeug. * OWA Outlook Web App, Zugriff über Browser, Smartphone anbinden. * Öffentliche Ordner und deren Funktionen. * Exchange (online) Berechtigungen. * Lokale Dienste wie Azure AD Connect (Synchronisation Objekte). * Funktionen und Module von Microsoft 365 (Kurzeinweisung Teams Admin, Sharepoint, OneNote, Dateiablage und Ordnersynchronisation. * Azure Administration (Möglichkeiten zum Zugriff auf die Server, Dienste starten, Windows Updates). |

| Zielgruppe | Max. Tln | Systemkoordinatoren mit Exchange online/M365/Azure | 3. |

| Voraussetzungen | Sysko-Schulung, erweiterte Windows Kenntnisse. |

| Zeitrahmen | Dauer : ca. 6h, 09:00 bis 15:00 Uhr. Pausen: von 10:30-10:40, Mittagspause 12:30-13:00. |

| Bemerkungen | Exchange online, Azure Zugangsdaten zum Admin-Portal erforderlich. |

| Folgende Leistungen sind vom Kunden zu erbringen bzw. vorzubereiten | Remoteschulung (Schulung oder Workshop via Fernwartung). Fernwartung via Managed vpn betriebsbereit. administrativer Zugriff auf Server. Notebook oder PC mit Headset/Mikrofon. Syskoschulung beim Kunden (Anforderungen bezüglich Raum und Umgebung). |

| Preisinformation | 1.100 € zzgl. MwSt Festpreis unabhängig von der Teilnehmerzahl und Dauer der Schulung, der Leistungen wie Vorbereitung, Unterlagen, Prüfung enthält. |

| Onsite-Zuschlag (Durchführung vor Ort) | 960 € zzgl. MwSt Bei Durchführung in Ihren Räumlichkeiten werden die obenstehende Pauschale und Reisekosten wie Fahrtzeit/Pkwkm/Parkgebühren zusätzlich in Rechnung gestellt. |

Schulung - Windows Unattended Installation

Aktuelle PC-Systeme werden nur noch mit Windows 11 Pro ausgeliefert. Für Systemkoordinierende sind eine einheitliche Administration, für die Anwendenden einheitliches Aussehen und Bedienung sowohl in Terminal-Umgebungen als auch am Endgerät wichtig. Windows 10 wird als Azure Virtual Desktop (Windows 10 Enterprise Multiuser) zwar noch mehrere Jahre mit Sicherheitsupdates versehen, für die Clients enden die Sicherheitsupdates am 15. Oktober 2025. Erlernen Sie in dieser #Schulung mit dem gemeinsamen Erstellen einer optimierten ISO und einem Boot-Datenträger, wie Sie neue und vorhandene PCs und Notebooks mit einer optimierten und werbe-bereinigten Windows 11 Pro Installation neu betanken.

| Seminarinhalte (Auswahl) und Ziele |

* gemeinsame Ermittlung des Ist-Zustands (Anzahlen Windows 11 Systeme und Inventar) mit OpenAudit Classic oder Intune, wenn vorhanden. * Erstellen einer optimierten und werbebereinigten ISO Datei auf Basis des Microsoft Installations-Downloads mit integrierten Updates. * Testen der ISO in Ihrer virtuellen Windows Client-Hyper-V-Umgebung. * Zusammenstellung von Software, die mit vorinstalliert werden soll. |

| Zielgruppe | Max. Tln | Systemkoordinatoren | 3. |

| Voraussetzungen | Syskowissen und Zertifizierung |

| Zeitrahmen | Dauer : 1 Tag, 09:00 bis 16:30 Uhr. Pausen: von 10:30-10:40, Mittagspause 12:30-13:00, von 14:30-14:40. |

| Bemerkungen | bereinigte Windows- und Software-Installation von PC-Systemen. |

| Folgende Leistungen sind vom Kunden zu erbringen | Bereitstellung Windows 11 Computersystem mit mindestens 16 GB RAM/SSD und aktiviertem Client-Hyper-V oder sep. Testhardware. Remoteschulung (Schulung oder Workshop via Fernwartung). Fernwartung via Managed vpn betriebsbereit. administrativer Zugriff auf Server. Notebook oder PC mit Headset/Mikrofon/Lautsprecher für Teams. Syskoschulung beim Kunden (Anforderungen bezüglich Raum und Umgebung). |

| Preisinformation | 1.925 € zzgl. MwSt. Festpreis unabhängig von der Teilnehmerzahl, der Leistungen wie Vorbereitung, Unterlagen, Prüfung enthält. |

| Onsite-Zuschlag (Durchführung vor Ort) | 960 € zzgl. MwSt. Bei Durchführung in Ihren Räumlichkeiten werden die obenstehende Pauschale und Reisekosten wie Fahrtzeit/Pkwkm/Parkgebühren zusätzlich in Rechnung gestellt. |

Datensicherungscheck | s.dat

Auch für #Server in der #Azure Cloud fordern die Prüfer und Verbände und der BSI-Grundschutzkatalog das regelmäßige Rücksichern zu proben und zu dokumentieren. Da wir im Azure-Backup keinen Zugriff auf die Sicherungsmedien haben, laden wir die jeweils aktuelle Sicherungskopie Ihrer gevis Produktivdatenbank auf unseren Server herunter und prüfen durch #Rücksicherung, ob Ihre Datenbank sich wiederherstellen lässt. Sie bekommen wie gewohnt ein Testat darüber, das Sie dem Prüfer gegenüber vorzeigen können. Durch den Auftragsverarbeitungs-Vertrag, den Sie mit uns geschlossen haben, ist das auch datenschutz-konform.

verfügbar als monatliches Abo

Erfahren Sie mehr über die Inhalte dieser Dienstleistung. Sie können das Bestellformular mit Leistungsbeschreibung hier herunterladen:

Bestellschein Datensicherungsprüfung

Datei herunterladen Fr. 27. Juni 2025 11:33 vor 2 MonatenDas BSI schreibt regelmäßige Wiederherstellungs-Tests vor. Mit der s.dat – Datensicherungsprüfung (Rücksicherungen nach BSI-Standard) für Datenbanken in der Microsoft Azure Cloud (IaaS) bieten wir Ihnen diesen Service an. Fordern Sie über diesen Download Ihr Angebot an.

| Seminarinhalte (Auswahl) und Ziele |

Datensicherungsprüfung (s.dat) – Eine #Datensicherung erfüllt nur dann die Vorgaben des Gesetzgebers, wenn regelmäßige Rücksicherungen auf einer isolierten und separaten Umgebung durchgeführt und diese Rücksicherungen überprüft werden. Wer das Thema Datensicherung auch nur minimal vernachlässigt, ist im Schadenfall schnell selbst in der Haftung und Versicherungen verweigern die Leistung. Dies ist durch mehrere Gesetze geregelt. Zur Erfüllung der Vorschriften und „damit die Unternehmensleitung ruhig schlafen kann“ gibt es Empfehlungen vom Bundesministerium für Sicherheit in der IT und von Prüforganisationen. Der Aufwand, eine solche Rücksicherung selbst durchzuführen, ist mit finanziellem Aufwand und Personaleinsatz zwar möglich, aber in den meisten Fällen nicht wirtschaftlich. Außerdem ist ein selbst erstelltes Testat über die Datenrücksicherbarkeit nicht revisionssicher. Sie haben Ihren gevis-Server in der Azure-Cloud? Wir führen regelmäßig Downloads/Rücksicherungen der gevis Produktivdatenbank für Sie durch und dokumentieren das. Server vor Ort? Schicken Sie regelmäßig ein Band (gesichert mit veeam 9 oder neuer, Bandtyp: LTO4 oder größer) an uns zu schicken. Wir lesen das Band auf einem Bandlaufwerk auf ein Speichersystem ein und führen für die zur Überprüfung beauftragten Datenbanken (z.B. gevis, s.dok) eine Überprüfung durch. Die Prüfung der plstore Datensicherung von prologistik kann ebenfalls separat beauftragt werden. Als Ergebnis erhalten Sie ein regelmäßiges Testat, das Ihre Datensicherungsdokumentation den Forderungen der o. g. Organisationen entsprechend durch uns zertifiziert. Entscheiden Sie sich für den 12er-Pack (Überprüfung von 12 Datenbanken) und profitieren Sie von der Regelmäßigkeit und lückenlosen Dokumentation der Rücksicherbarkeit. Der 12er-Pack beinhaltet 12 Datenbanküberprüfungen; nach Abruf des Kontingents wird erneut ein 12er-Pack berechnet, sofern der Kunde nicht bis spätestens 10 Tage nach Abruf der letzten Datenbanksicherung des jeweiligen Pakets kündigt. Bezogene Kontingente werden nicht zurückerstattet. Kündigung jederzeit schriftlich möglich). |

| Zielgruppe | Max. Tln | Systemkoordinatoren und Geschäftsführer | 0 |

| Voraussetzungen | gevis Server in Microsoft Azure (IaaS) oder bei Server On-Premises: unterstütztes Band und Sicherungs-Software |

Schulung - Lizenzierung und Inventarisierung

Microsoft führt derzeit verstärkt Lizenzprüfungen durch. Sie werden dabei aufgefordert, eine Plausibilitätsprüfung durchzuführen und Ihren Lizenzbestand nebst Nachweisen an Microsoft zu senden. Die Aufgabe ist relativ komplex und kann remote erledigt werden. Remote #Schulung.

| Seminarinhalte (Auswahl) und Ziele |

In diesem Workshop werden gemeinsam mit Ihrem Systemkoordinator die installierten Softwareprodukte gemessen und ermittelt. Soweit technisch möglich, wird dazu ein ein quelloffenes Softwareprodukt installiert und verwendet. Danach erfolgt eine Zuordnung der Installierten Basis zu den Lizenzmodellen (OEM, FPP, VLS, RTL) und ein Soll-Ist-Abgleich. Die nötigen Lizenznachweise werden zusammengestellt. Am Ende des Tages füllen wir gemeinsam die geforderte Tabelle aus und führen eine Plausibilitätsprüfung durch. Die zusammengestellten Unterlagen versenden Sie dann, wenn komplett, an Microsoft. Die Kommentare auf der Microsoft Antwort können wir dann telefonisch oder per E-Mail abstimmen. Fazit: Dieser Workshop begleitet Sie durch die Microsoft Prüfung und vermittelt Ihnen zusätzlich Lernstoff, die Lizenzen nachhaltig auf dem aktuellen Stand zu halten. Es findet keine Rechtsberatung statt, im Workshop werden Sie nach bestem Wissen und Gewissen unterstützt. Durchführung und Abrechnung: ausschließlich vor Ort und zum Festpreis. |

| Zielgruppe | Max. Tln | alle Kunden | 3 |

| Voraussetzungen | gevis ERP oder Dynamics NAV od. sangross vera ERP1 |

| Zeitrahmen | Dauer : 1 Tag, 09:00 bis 16:30 Uhr Pausen: von 10:30-10:40, Mittagspause 12:30-13:00, von 14:30-14:40. |

| Bemerkungen | Analyse des Bestands und Zuordnung zu Lizenzmodellen |

| Checkliste | Remoteschulung (Schulung oder Workshop via Fernwartung) Fernwartung via Managed vpn betriebsbereit administrativer Zugriff auf Server Notebook oder PC mit Headset/Mikrofon Syskoschulung beim Kunden (Anforderungen bezüglich Raum und Umgebung) |

| Preisinformation | 1.925 € zzgl. MwSt Festpreis unabhängig von der Teilnehmerzahl, der Leistungen wie Vorbereitung, Unterlagen, Prüfung enthält. |

| Onsite-Zuschlag (Durchführung vor Ort) | 960 € zzgl. MwSt Bei Durchführung in Ihren Räumlichkeiten werden die obenstehende Pauschale und Reisekosten wie Fahrtzeit/Pkwkm/Parkgebühren zusätzlich in Rechnung gestellt. |

Notfallkonzept und Risikoanalyse (BSI)

Notfallplan und Risikoanalyse sind nach „best practice“ ausgewählten Themen der BSI-Standards 200-3 und 4 aus dem #BSI-Grundschutz erstellte Regelwerke, die bei Ausfällen Anleitungen der IT-Umgebung Maßnahmen beschreiben und einschätzen und ein weiterer Baustein, der Anforderungen aus der #NIS2 Direktive dokumentiert.

Auf Basis der zuvor im IT-Sicherheitscheck erfassten Infrastruktur und des Fragenkataloges, sowie von Checklisten und gelieferten Zahlen werden Anforderungen gemeinsam mit Ihren Systemkoordinierenden beleuchtet, Ihr Notfallplan erstellt und eine Risikoeinschätzung, für die oben genannten Themen vorgenommen. Zu Schadensklassen und Geschäftsprozessen wird dokumentiert, wie bisher Vorsorge getroffen wird, um den Schaden abzumildern bzw. komplett abzufangen und was im Schadensfall zu tun ist.

Wir haben dazu zahlreiche Mustervorlagen erstellt und aktualisiert, die gemeinsam mit den von Ihnen gelieferten Daten für Sie verwendet werden. Notfallplan und Risikoanalyse werden von unserem TÜV-geprüften IT-Sicherheits-Manager und -Auditor durchgeführt. #Schulung

| Seminarinhalte (Auswahl) und Ziele |

Nachstehend haben wir die Leistungsmerkmale aufgelistet: * Unterlagenpaket mit Beschreibungen, Dokumenten, Mustertexten und Anforderungen aus BSI Grundschutz-Katalogen. * Erstellung des Notfallplans (Word-Dokument) unter Mithilfe der/des Systemkoordinierenden des Kunden. * Erstellung Risiko-Analyse (Excel-Tabelle) Ermittlung und Aufstellung der versicherten Risiken nach „best practice“. * Arbeitsmaterialien und Checklisten in Word- und Excel-Format zur eigenständigen Weiterpflege und Dokumentation Ihrer durchgeführten Maßnahmen und Ergänzung weiterer Themen aus den Standards. * Bescheinigung über die Teilnahme am Sicherheitscheck und Bericht / Testat. |

| Zielgruppe | Max. Tln | alle Unternehmen: Systemkoordinierende, Geschäftsführende | 3 |

| Voraussetzungen | Erfolgreiche Teilnahme am IT-Sicherheitscheck |

| Zeitrahmen | Dauer : 2 Tage (ca. 6h, 13:00 bis 17:00 Uhr am ersten Tag in Teams, Rest Einzelarbeit) |