Windows 12 kommt mit dem 22H2 Update

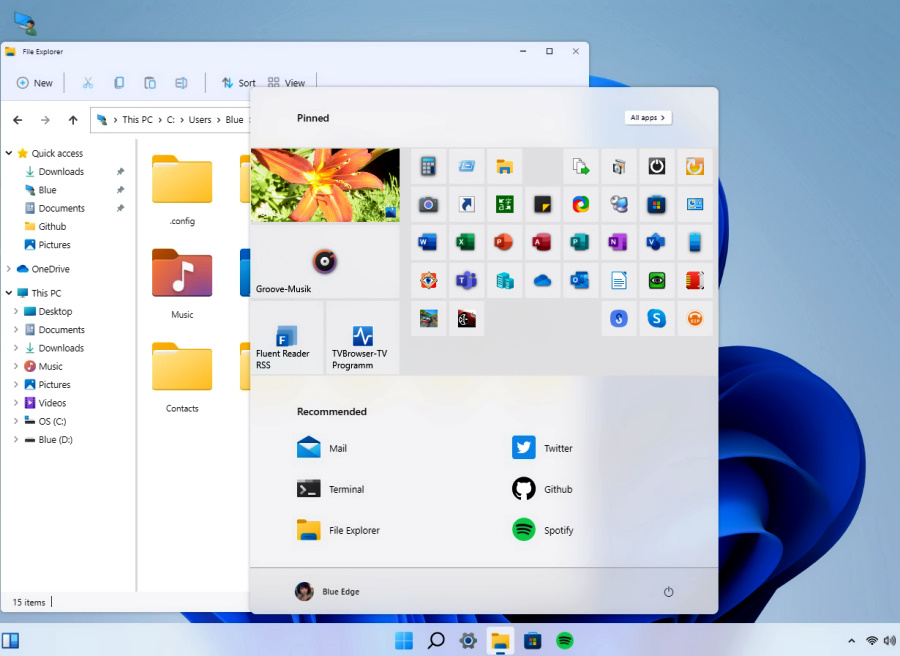

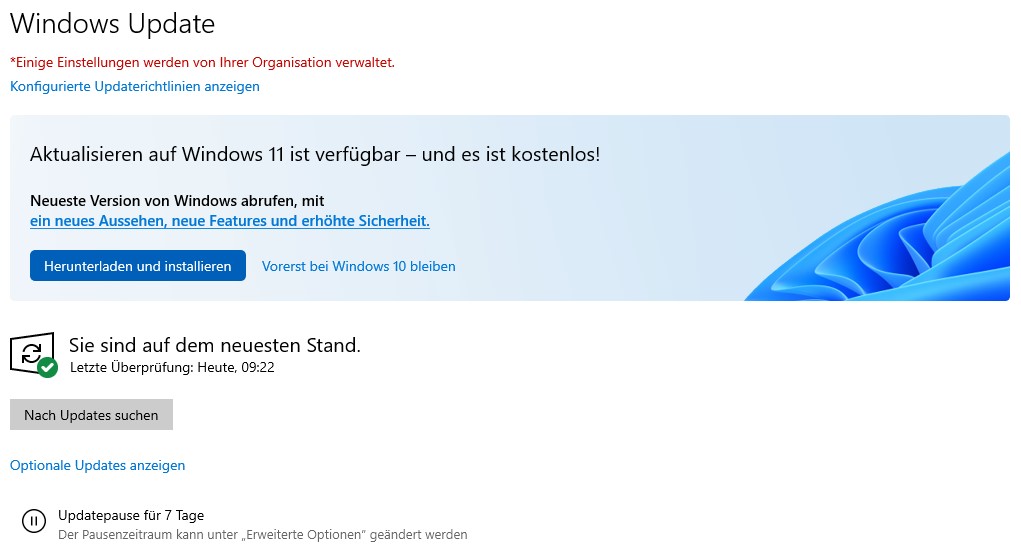

Nachdem der Erfolg von Windows 11 auf der Strecke geblieben ist (derzeit gehen die Umstellungszahlen von #Win11 zugunsten Windows 10 22H1 zurück), hat Microsoft entschieden, die Version mit dem Update 22H2 (das im Sommer erscheint) in Windows 12 umzubenennen. Dies äußerte Leading Product Evangelist Vincent Waters, der die Windows Entwicklung in Redmond leitet, gegenüber der Redaktion. Zahlen vom März 2022: Windows 10 21H2 (19044): Zuwachs 28,5 % (+7,5% gegenüber Februar), Windows 11: Zuwachs nur noch 19,4 % (-6,5% gegenüber Februar)AdDuplex Statistiken von adduplex.com Nach riesigen Protestwellen der Anwender und Unternehmen werden Funktionen von Windows 10 in Version 12 wieder aktiviert. So hat man (wie in den aktuellen Insider-Versionen derzeit zu erkennen), die zweite Ebene aus den Kontext-Menüs wieder entfernt. Die von Windows 10 bekannte Kontext-Menü Ebene ist also wieder nach einem Mausklick erreichbar. Auch das Startmenü mit den Live-Kacheln lässt sich in den Einstellungen wieder aktivieren (siehe Screenshot der Preview). Weitere Funktionen von Win12 sind: Direct X 12.net Framework Desktop Engine 6.03Neue Designs von Windows 11abgerundete EckenCustomizing virtueller Desktops mit verschiedenen AkzentfarbenTouch-Optimierte Funktionen von Windows 11 [liveumfrage id=4] Bisher sind die Insider-Previews noch in englisch. Mitte des Jahres gibt es deutsche Languagepacks Herkunft: Heinrich IV. soll an einem 1. April im 17. Jahrhundert eine Einladung zu einem Treffen von einem Mädchen aus dem einfachen Volk erhalten haben. Der König soll die Einladung angenommen haben und zu einem abgelegenen Lustschlösschen gereist sein. Dort wartete aber keine künftige Geliebte - sondern der eigene Hofstaat samt Heinrichs Ehefrau.#Aprilscherz

Nachdem der Erfolg von Windows 11 auf der Strecke geblieben ist (derzeit gehen die Umstellungszahlen von #Win11 zugunsten Windows 10 22H1 zurück), hat Microsoft entschieden, die Version mit dem Update 22H2 (das im Sommer erscheint) in Windows 12 umzubenennen. Dies äußerte Leading Product Evangelist Vincent Waters, der die Windows Entwicklung in Redmond leitet, gegenüber der Redaktion. Zahlen vom März 2022: Windows 10 21H2 (19044): Zuwachs 28,5 % (+7,5% gegenüber Februar), Windows 11: Zuwachs nur noch 19,4 % (-6,5% gegenüber Februar)AdDuplex Statistiken von adduplex.com Nach riesigen Protestwellen der Anwender und Unternehmen werden Funktionen von Windows 10 in Version 12 wieder aktiviert. So hat man (wie in den aktuellen Insider-Versionen derzeit zu erkennen), die zweite Ebene aus den Kontext-Menüs wieder entfernt. Die von Windows 10 bekannte Kontext-Menü Ebene ist also wieder nach einem Mausklick erreichbar. Auch das Startmenü mit den Live-Kacheln lässt sich in den Einstellungen wieder aktivieren (siehe Screenshot der Preview). Weitere Funktionen von Win12 sind: Direct X 12.net Framework Desktop Engine 6.03Neue Designs von Windows 11abgerundete EckenCustomizing virtueller Desktops mit verschiedenen AkzentfarbenTouch-Optimierte Funktionen von Windows 11 [liveumfrage id=4] Bisher sind die Insider-Previews noch in englisch. Mitte des Jahres gibt es deutsche Languagepacks Herkunft: Heinrich IV. soll an einem 1. April im 17. Jahrhundert eine Einladung zu einem Treffen von einem Mädchen aus dem einfachen Volk erhalten haben. Der König soll die Einladung angenommen haben und zu einem abgelegenen Lustschlösschen gereist sein. Dort wartete aber keine künftige Geliebte - sondern der eigene Hofstaat samt Heinrichs Ehefrau.#Aprilscherz